De nieuwste iteratie van Locky ransomware met behulp van de Thor extensie blijft evolueren en te infecteren, het gebruik van nieuwere en nieuwere methoden te verspreiden. Het virus is gemaakt door deskundigen in het veld en verspreid in massale en georganiseerde aandeel. In dit artikel hebben we meer informatie over deze vervelende dreiging en methoden om het volledig van uw computer en andere alternatieve oplossingen te verwijderen om uw bestanden te herstellen.

Download Malware Removal Tool, Om te zien of uw systeem is getroffen door Locky Ransomware Virus en scan je systeem voor .SHIT virusbestanden

Wat is er nieuw in Locky .thor?

De eerste nieuwe modificatie over dit specifieke virus is vooral verbonden met de manier waarop het disrtributes. In tegenstelling tot de eerdere varianten, de nieuwere maakt nu gebruik van een rijk mengsel bestandstypen de infectie. We hebben in de eerste plaats geconstateerd de .wsf, .js, .hta, .ritssluiting, .vbs, .bin bestandsextensies worden gebruikt, maar er zijn ook rapporten op infecties door Locky .thor ransomware voorkomende op de volgende manieren:

- Via .vbs type bestanden die kwaadaardige DLL-bestanden te downloaden.

- Via Pdf-bestanden, zoals DSCF1223.pdf dat de malware te leveren via spam.

Locky's spam distributeurs zijn heel sluw ook. Zij maken gebruik van e-mail onderwerpen zoals “transactie heeft geweigerd”, “Uw ontvangstbewijs” en vergelijkbaar met onervaren gebruikers die het bestand dat is eigenlijk Locky is van het allergrootste belang te misleiden en moeten worden geopend.

De ontwikkelaars van Locky ransomwre ook hebben opgenomen nieuwe functies in hun virus, zoals een functie die de malware haltes van het versleutelen van bestanden als het liep op een Virtual Drive-speler, VirtualBox zoals b.v.. Dit is te wijten aan de nieuwe functie van Locky die het mogelijk maakt om te detecteren wanneer het liep op een echte computer en een virtuele machine.

Wat doet Locky .thor Do?

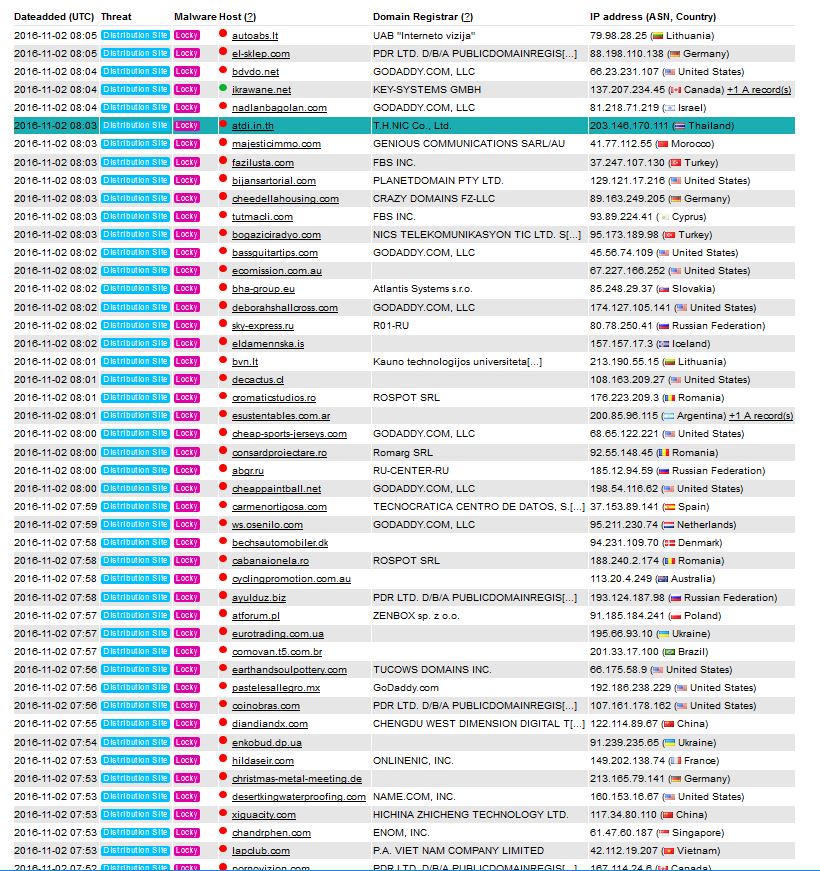

In termen van na besmetting met het virus, is de oplossing vrij standaard. Eerste, de Locky .thor ransomware variant wordt aangesloten op één van de vele payload hosts, weinig die we zien op de foto hieronder:

Na te zijn verbonden met die websites en gedownloade de payload, de ransomware virus voert ook diverse andere activiteiten, zoals het verwijderen van schaduwkopieën van de besmette computer. Dit is bereikt door de vssadmin commando, bij voorbeeld:

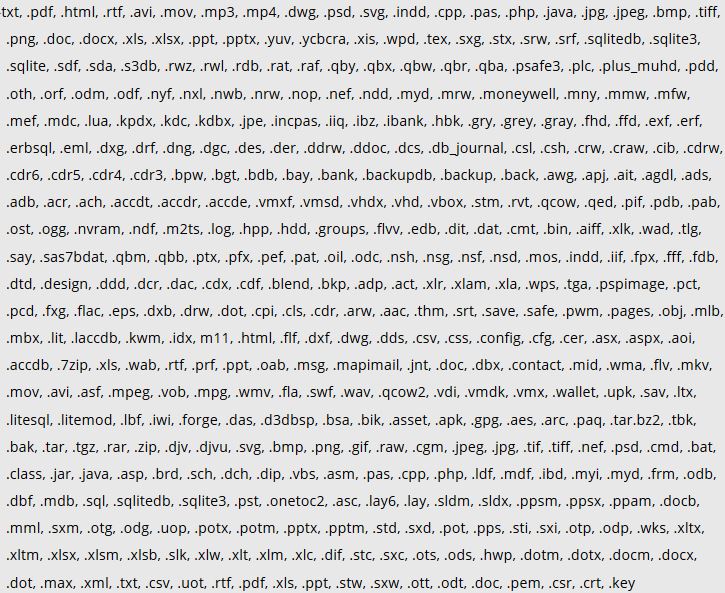

Na eventuele back-ups verwijderd, de .thor ransomware kan recht naar het punt en beginnen met het coderen van bestanden op de besmette computer. De bestandsextensies die worden geassocieerd met het .thor variant worden gerapporteerd door de onderzoekers als volgt berekend:

Zodra een bestand overeenkomt met de uitbreiding ondersteund door Locky, het virus begint onmiddellijk om het met de gegevens te versleutelen zodat het bestand wordt niet meer openen.

Twee zeer geavanceerde encryptie-algoritmen worden gebruikt, de AES-128 bit het meest waarschijnlijk om de structuur van de bestanden en de RSA-2048 wijzigen om de decryptie sleutels te versleutelen nadat ze naar een van de command and control servers van Locky.

Hoe te tegenaanval Locky's .thor Variant en krijg de gegevens terug

Op dit punt is het niet aan te raden dat u proberen en betaalt het losgeld - het zal niet uw gecodeerde bestanden terug te krijgen. In plaats daarvan, malware onderzoekers adviseren om een geautomatiseerde anti-malware software te gebruiken (voor maximale effectiviteit) om Locky's .thor variant grondig te verwijderen en een back-up van de gecodeerde bestanden.

Download Malware Removal Tool, Om te zien of uw systeem is getroffen door Locky Ransomware Virus en scan je systeem voor .SHIT virusbestanden

Je hebt verschillende alternatieven na de verwijdering van Locky ransomware:

- Om schaduw explorer te gebruiken en om te controleren of het virus is mislukt of er in geslaagd het verwijderen van uw bestand geschiedenis.

- Om te proberen en scan je computer met data recovery programma's.

- Om andere derde partij decryptors gebruiken door Emsisoft of Kaspersky, voor het geval dat de encrypterende organisatie is het ook met andere ransomware virussen die niet waarschijnlijk is.

- Als u uw harde schijf met een scan data recovery software en probeer het herstellen van uw gegevens die succesvol zou zijn als je geluk hebt.

Welke optie je kiest is aan jou, maar we raden te wachten op een decryptor worden vrijgegeven. Zodra er één, zorg ervoor dat dit artikel volgen we het zal werken met een weblink.