Nieuwe versie van de beruchte Locky ransomware is verschenen, toevoegen van de .thor extensie. De variant onmiddellijk popped uit na de andere variant die gebruik maakt van de .shit bestandsextensie explodeerde met infecties in verschillende landen over de hele wereld. De .thor versie van Locky is zeer gevaarlijk en indien ontdekt, advies is om het op zicht te verwijderen met een anti-malware programma en niet betalen van de gevraagde losgeld 0.5 BTC.

Nieuwe versie van de beruchte Locky ransomware is verschenen, toevoegen van de .thor extensie. De variant onmiddellijk popped uit na de andere variant die gebruik maakt van de .shit bestandsextensie explodeerde met infecties in verschillende landen over de hele wereld. De .thor versie van Locky is zeer gevaarlijk en indien ontdekt, advies is om het op zicht te verwijderen met een anti-malware programma en niet betalen van de gevraagde losgeld 0.5 BTC.

Download Malware Removal Tool, Om te zien of uw systeem is getroffen door Locky Ransomware Virus en scan je systeem voor .SHIT virusbestanden

Locky .thor Variant - wat doet het (methodologische Beschrijving)

De eerste fase van de ransomware virus voor het moet op grote schaal worden. Om dit te bereiken, de makers van het virus gebruik hebben gemaakt van een vrij sluwe maar verwachte levertijd methode. Zij maken gebruik van spam e-mail berichten met verschillende contant die gericht zijn op onervaren gebruikers te verleiden tot het openen van een gearchiveerd bestand met de naam, ongeveer als volgt:

Na de gearchiveerde bestand is geopend, het kan een bestand dat is een van de volgende bestandstypen bevatten

Zodra de gebruiker dit bestand opent, de infectie is begonnen. De infectie bestand wordt aangesloten op afstand naar een een van de honderden hosts om de lading van de .thor Variant van Locky ransomware downloaden.

Zodra het payload-bestand is gedownload, de ransomware virus wordt direct actief bij het begin tot het Windows-instellingen te wijzigen.

Aanvankelijk het aansluit op de command and control servers om te beginnen met vertrouwen informatie te leven met betrekking tot het al dan niet de infectie succesvol is en wat de kwaadwillende gebruiker wil gedaan worden met de besmette computer. De commandoposten van Locky zijn tot dusver gemeld te verbergen achter de volgende domeinen:

fvhnnhggmck.ru/linuxsucks.php

krtwpukq.su/linuxsucks.php

tdlqkewyjwakpru.ru/linuxsucks.php

185.102.136.77:80/linuxsucks.php

91.200.14.124:80/linuxsucks.php

91.226.92.225:80/linuxsucks.php

77.123.14.137:221/linuxsucks.php

Onder de gevallen bestanden van Locky Ransowmare is het DLL-bestand dat verantwoordelijk is voor het bestand encryptie. Het virus kan onmiddellijk het bestand uit te voeren, iets dat ook bekend kan als een drive-by-download. Echter, de .thor variant van Locky kunt het bestand ook in% Startup% directory vallen of als de Run en RunOnce registry keys aanpassen zodat de encrypterende organisatie draait op het opstarten van Windows.

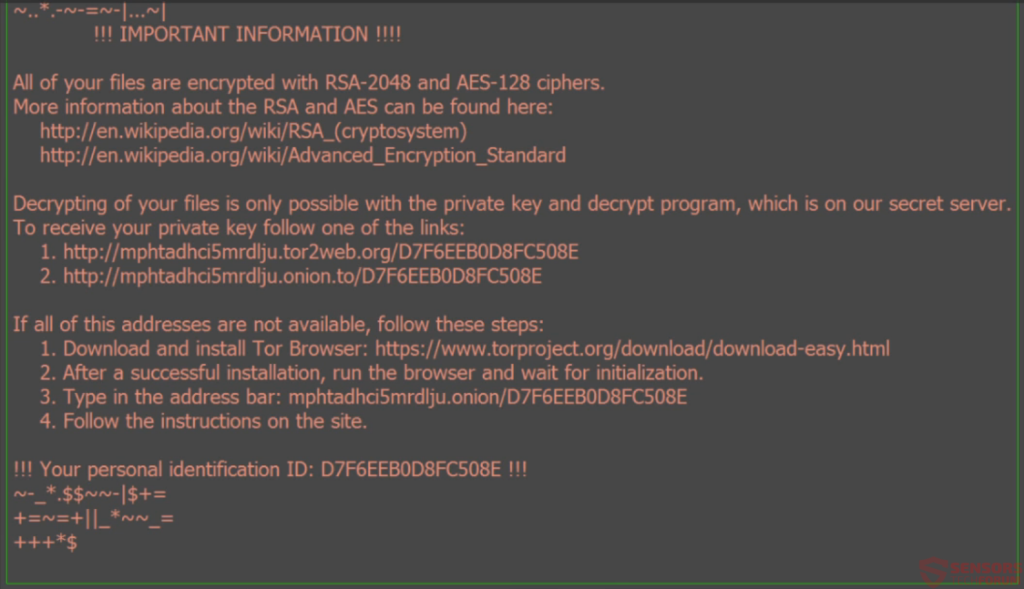

Na encryptie is rende, net als de .stront bestandsextensie variant van Locky, Deze variant kan ook schade aanrichten op uw computer. Het zet meteen het unieke losgeld notes, die een behang en een _WHAT_is.html bestand.

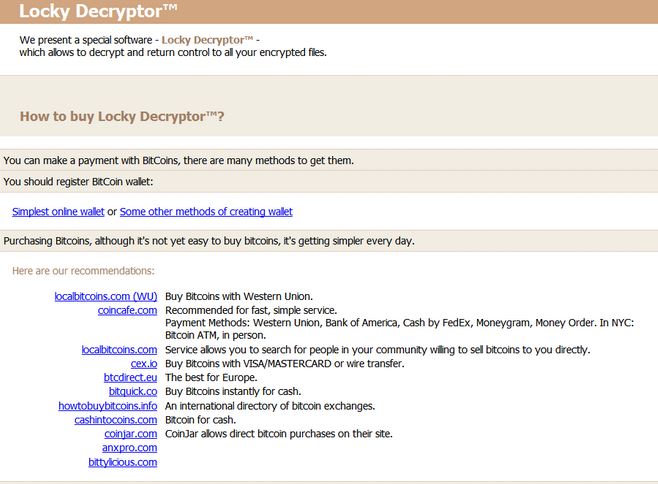

De nota over beide leidt tot een unieke URL die behoren tot Locky ransomware die meer instructies over hoe je een BitCoin portefeuille te creëren en te betalen het losgeld op deze manier heeft.

Nadat de codering is gedaan, de .thor Variant van Locky zorgt ervoor dat de originele versies van de bestanden zijn voorgoed voorbij, door het creëren van kopieën van de versleutelde bestanden en “lopen over” de originele bestanden via meerdere pasjes voor verwijdering. Het wist ook Shadow Volume kopieën, voor het geval zijn er een aantal met de volgende opdracht geïnjecteerd via Windows Command Prompt.

Hoe verwijder ik Locky Ransomware en decoderen .thor Files?

Helaas voor alle van de Locky varianten, er is nog niet ontdekt dat er een enkel bestand decryptie. Jij kan, echter een aantal andere taken uit te voeren, zoals de poging om de decryptie sleutel die overeenkomt met de encrypterende organisatie van Locky dat uw bestanden heeft gecodeerd en maakte ze vinden er als volgt uitzien:

Een methode om dit te doen is via een netwerk snuiven software, maar je moet het moment vast te leggen wanneer de malware stuurt informatie via HTTP, UDP of TCP om de kwaadaardige C2 server.

Een andere manier om de sleutel is door het betalen van het losgeld dat niet is aan te bevelen. In plaats daarvan kunt u proberen om data recovery software te gebruiken en proberen om een aantal van uw bestanden te herstellen door het scannen van de sectoren van uw harde schijf.

Download Malware Removal Tool, Om te zien of uw systeem is getroffen door Locky Ransomware Virus en scan je systeem voor .SHIT virusbestanden