Crysis ransomware virus is a new cyber threat that has emerged in March this year, and although it has been quiet for awhile, it has erupted again. The most distinctive feature of Crysis is that it adds .crySIS extension to the files it encrypts. Sem chave de decodificação foi criado para este vírus ainda, por isso, se o seu PC tem sido atacado por ela, chances são que você perdeu seus arquivos para o bem. Pagar o resgate, contudo, não é uma opção como o vírus permanecerá dentro de seu sistema e pode atacar novamente. Também, você nunca pode receber uma chave de decodificação, mesmo depois de pagar os criminosos cibernéticos. Melhor coisa que você pode fazer, então, é para remover Crysis mais rapidamente possível e só depois disso você pode tentar restaurar alguns de seus arquivos com uma ferramenta de recuperação de arquivos.

Como o Crysis Ransomware Enter Your PC

Crysis foge para o seu PC, assim como a maioria dos vírus ransomware fazer - via e-mail anexos corrompidos e links embutidos. Uma vez que o anexo ou URL é aberto, a infecção começa. redes de compartilhamento de arquivos, contudo, Também são usados para entregar esta ameaça.

Seja extremamente cuidadoso ao abrir e-mails com um remetente desconhecido ou suspeito. Tenha em mente, que os desenvolvedores ransomware são muito criativos quando se trata de criar a transportadora e-mail de seus vírus. Eles podem usar nomes de e-mail de remetentes de instituições, organizações, empresas, pessoas, sites, etc. que é provável que você usar ou estar familiarizado com, e desta forma você pode facilmente ser enganado para abrir o email corrompido.

Como o Crysis Ransomware Trabalho?

Crysis usa o algoritmo de criptografia RSA e a criptografia AES-128 para criptografar arquivos direcionados. Uma vez que é ativado no computador da vítima, ele verifica-lo para detectar os seguintes arquivos para criptografia:

.Episódio, .odm, .Responder, .ods, .odt, .docm, .docx, .doutor, .especulação, .mp4, sql, .7de, .m4a, .rar, .wma, .gdb, .imposto, .pkpass, .bc6, .BC7, .avi, .wmv, .csv, .d3dbsp, .zip, .eles, .soma, .iBank, .t13, .t12, .QDF, .PKP, .QIC, .bkf, .SIDN, .são, .mddata, .itl, .ITDB, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .gho, .caso, .SVG, .mapa, .OMM, .ITM, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .NCF, .cardápio, .traçado, .dmp, .gota, .esm, .vcf, .VTF, .dazip, .fpk, .MLX, .KF, .IWD, .vpk, .tor, .psk, .aro, .w3x, .FSH, .NTL, .arch00, .lvl, .SNX, .cf., .ff, .vpp_pc, .LRF, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .DB0, .dba, .rofl, .hkx, .Barra, .UPK, .o, .iwi, .litemod, .de ativos, .forja, .ltx, .BSA, .apk, .RE4, .sav, .lbf, .SLM, .bik, .epk, .rgss3a, .em seguida, .grande, carteira, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .TXT, .P7C, .p7b, .p12, .pfx, .pem, .crt, .céu, .o, .X3F, .SRW, .PFE, .PTX, .r3d, .RW2, .RWL, .cru, .raf, .ORF, .NRW, .mrwref, .mef, .propriedade, .kdc, .DCR, .CR2, .CRW, .baía, .SR2, .srf, .arw, .3fr, .DNG, .jpe, .jpg, .cdr, .indd, .para, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .WB2, .rtf, .WPD, .DXG, .xf, .dwg, .pst, .accdb, .CIS, .PPTM, .pptx, .ppt, .XLK, .xlsb, .xlsm, .xlsx, .xls, .wps.

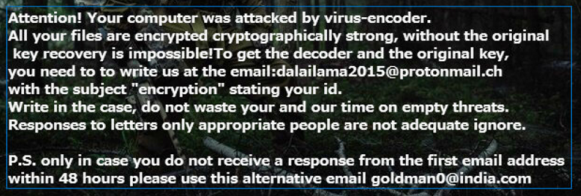

Uma vez que os arquivos são mexidos, gotas ransomware Crysis 2 arquivos de texto com instruções sobre como pagar o resgate em troca de uma chave de decodificação nos diretórios onde tem criptografado os arquivos. A mensagem de resgate se parece com isso:

…e lê como este:

Atenção! O seu computador foi atacado por vírus codificador.

Todos os seus arquivos são criptografados criptograficamente forte, sem a chave original recuperar é impossível! Para obter o decodificador e a chave original, você precisa para escrever-nos no e-mail:[email protected] com o assunto “criptografia”, afirmando o seu id.

Escrever no caso, não perca seu e nosso tempo com ameaças vazias.

As respostas a cartas únicas pessoas adequadas não são suficientes ignorar.

P.S. apenas no caso de você não receber uma resposta do primeiro endereço de e-mail dentro 48 horas por favor use este e-mail alternativo [email protected].

Esta mensagem também substitui imagem de desktop da vítima, por isso não vai ser ignorado ou perdeu.

Além, notar a 2 endereços de e-mail na mensagem de resgate acima - um pertence a um domínio na República Checa, e outro - para um domínio na Índia.

Até agora, contudo, a origem do Crysis ransomware é desconhecida.

Como remover Crysis Ransomware de seu PC

Como disse anteriormente, pagar a taxa de resgate para os cibercriminosos não é aconselhável, pois isso forma, você só encorajar os desenvolvedores de vírus para continuar espalhando essas infecções. A melhor maneira de manter-se protegido contra qualquer tipo de ameaça on-line é para impedi-lo de entrar em seu PC. E você faz isso através de protecção anti-malware forte que poderia ser uma combinação de um anti-vírus e uma ferramenta anti-malware de segunda geração. Também, certifique-se sempre backup de seus arquivos e tê-los em um disco rígido externo. Por aqui, mesmo se você é atacado por uma infecção ransomware, você pode facilmente lidar com isso.

No caso de você não ter feito qualquer um dos acima, e seus arquivos já estão containg a extensão .crysis em seus nomes e são inacessíveis, você precisa remover o ransomware Crysis imediatamente primeiro. E, você pode fazer isso por uma ferramenta anti-malware forte que irá analisar o seu sistema, detectar os componentes maliciosos e removê-los com segurança e eficiência.