Review

.MBTF and .MPPN are the latest STOP/DJVU ransomware infections. This article is made to explain to you what are .MBTF and .MPPN files and show you ways via which you can remove it and try restoring your files.

.MBTF and .MPPN are the latest STOP/DJVU ransomware infections. This article is made to explain to you what are .MBTF and .MPPN files and show you ways via which you can remove it and try restoring your files.

.MBTF and .MPPN Summary

.MBTF and .MPPN Description

.MBTF and .MPPN Removal Instructions

The .MBTF and .MPPN ransomware viruses are from the cryptovirus kind and belong to PARAR/DJVU ransomware. Eles visam criptografar os arquivos em seu computador para fazê-los parecer corrompidos pelo menos até que você pague o resgate para recuperá-los.

O ransomware então adiciona o .MBTF and .MPPN extensões para os arquivos dos computadores criptografados pelo e também soltar uma nota de resgate, chamado _readme.txt.

If your computer has suffered and infection by the ..MBTF and .MPPN viruses we suggest that you read this article thoroughly. It aims to show you ways via which you can remove the .MBTF and .MPPN ransomware and try to recover your encoded files.

| Nome ameaça | .MBTF and .MPPN |

| Categoria | Ransomware / Cryptovirus. |

| Atividade principal | últimas versões de STOP/DJVU Ransomware. Ele infecta o computador e depois criptografa documentos importantes e os mantém como reféns até que um resgate seja pago. |

| Sinais de Presença | Os arquivos são criptografados com uma extensão de arquivo de costume e os usuários são extorquidos para pagar o resgate para obter os dados para trabalhar novamente.. |

| Espalhar | Via malicioso spam de e-mail e um conjunto de ferramentas de infecção. |

| Detecção + Remoção | DOWNLOAD REMOVAL TOOL FOR .MBTF and .MPPN

Nota!Para usuários de Mac, por favor utilize as seguintes instruções. |

What The .MBTF and .MPPN Viruses Do?

Na maioria dos casos, ransomware viruses such as .MBTF and .MPPN enter your PC automatically when you visit an infected website or malicious website. É por isso que é importante tomar cuidado com os sites que você visita eo que liga você abrir.

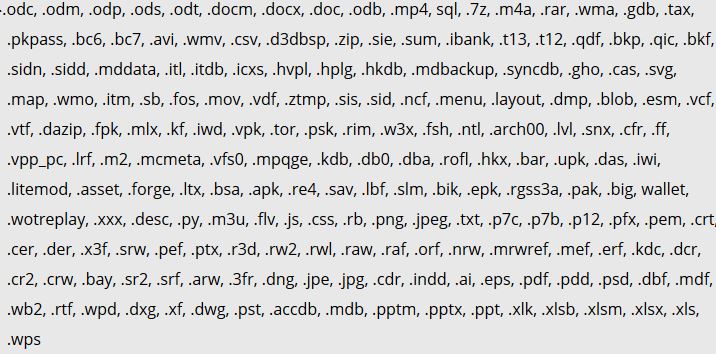

Esses vírus geralmente podem procurar os seguintes tipos de arquivos para criptografá-los:

Criminosos cibernéticos usam o ransomware STOP/DJVU para infectar os computadores dos usuários, bloquear seus arquivos, e exigir pagamento em BitCoin para fornecer uma chave de descriptografia.

A principal nota de resgate usada pelo STOP/DJVU é _readme.txt com o seguinte conteúdo:

ATENÇÃO!

Não se preocupe, você pode retornar todos os seus arquivos!

Todos os seus arquivos como fotos, bases de dados, documentos e outros importantes são criptografados com criptografia mais forte e chave única.

O único método de recuperação de arquivos é a compra de ferramenta de descriptografar e chave única para você.

Este software vai decodificar todos os seus arquivos criptografados.

O que garante que você tem?

Você pode enviar um de seu arquivo criptografado a partir do seu PC e decifrá-lo de graça.

Mas só podemos descriptografar 1 arquivo de graça. Arquivo não deve conter informações valiosas.

Você pode obter e procurar vídeo ferramenta visão geral descriptografar:

hxxps://we.tl/t-XIH9asXhHQ

Preço da chave privada e software descriptografar é $980.

Desconto 50% disponível se você contacte-nos primeiro 72 horas, que o preço para você é $490.

Por favor, note que você nunca vai restaurar os dados sem pagamento.

Verifique o seu e-mail “Spam” ou pasta “Junk” se você não se responder a mais de 6 horas.Para obter este software você precisa escrever sobre o nosso e-mail:

[email protected]Reserve endereço de e-mail em contactar-nos:

[email protected]O seu ID pessoal:

-

Uma vez em seu sistema, ele vai criptografar os arquivos para que você não terá acesso a eles. A fim de olhar legítimo, .MBTF and .MPPN will be disguised as some sort of important documents and once you open them, não há como parar o vírus, Se você não tem proteção contra malware.

Para corrigir o problema, os bandidos querem que você pague uma taxa e só então você terá acesso aos seus arquivos com uma chave de descriptografia. A mensagem também fornece instruções sobre como fazer o pagamento: você precisa ir ao Tor e pagar o dinheiro via BitCoin.

Usuários inexperientes podem facilmente ter medo de fazer o pagamento, mas isso não vai resolver o problema. Os criminosos por trás da infecção irá recolher o dinheiro de você, but .MBTF and .MPPN viruses will remain in your system and may display the same message again and again, exigindo mais dinheiro de você.

How to Remove .MBTF and .MPPN Viruses

Tal como explicado acima, fazer o pagamento conforme as instruções vai fazer nada de bom para você e seu sistema. .MBTF and .MPPN will remain on your PC and might lock your files again. É por isso que a única solução é remover o ransomware de seu sistema completamente. Você pode fazer isso com uma ferramenta anti-malware confiável que irá verificar totalmente o computador, detectar todas as peças maliciosos e removê-los permanentemente.

See the guide below to learn how to remove .MBTF and .MPPN and try to restore your files using STOP Decryptor.

Preparation before removal of .MBTF and .MPPN:

1.Certifique-se de fazer backup de seus arquivos.

2.Certifique-se de ter esta página de instruções sempre aberta para que você pode seguir os passos.

3.Seja paciente como a remoção pode demorar algum tempo.

Passo 1: Reinicie o computador no Modo de Segurança:

Passo 2: Cut out .MBTF and .MPPN in Task Manager

Passo 3: Eliminate .MBTF and .MPPN‘s Malicious Registries.

Para a maioria das variantes do Windows:

Passo 4: Procurar e remover todos os arquivos de vírus, related to .MBTF and .MPPN and secure your system.

Se você estiver em Modo de segurança, inicializar novamente no modo normal e siga os passos abaixo

É aconselhável executar uma varredura livre antes de cometer a versão completa. Você deve se certificar de que o malware é detectado pelo SpyHunter primeiro.

Passo 5:Recover files encrypted by the .MBTF and .MPPN Ransomware.

Método 1: Usando Sombra Explorador. No caso de ter activado história do ficheiro para o seu Windows máquina única coisa que você pode fazer é usar Sombra Explorer para obter seus arquivos de volta. Infelizmente, alguns vírus ransomware pode eliminar as cópias de volume sombra com um comando administrativo para impedi-lo de fazer exatamente isso.

Método 2: Se você tentar decifrar seus arquivos usando ferramentas de decodificação de terceiros. Há muitos fornecedores de antivírus que decifrados múltipla ransomware os vírus o último par de anos e postou decryptors para eles. Provavelmente, se o seu vírus ransomware utiliza o mesmo código de criptografia usado por um vírus decryptable, você pode obter os arquivos de volta. Contudo, isso também não é uma garantia, assim você pode querer tentar este método com cópias dos arquivos criptografados originais, porque se um programa de terceiros mexe com sua estrutura criptografada, eles podem ser danificados permanentemente. A maioria dos decryptors atualmente disponíveis para vírus ransomware pode ser visto se você visitar o projeto NoMoreRansom – um projeto que é o resultado de esforços combinados de pesquisadores em todo o mundo para criar software de decodificação para todos os vírus ransomware. Basta ir lá clicando no seguinte LIGAÇÃO e encontrar o seu ransomware versão decrypter e experimentá-lo, mas lembre-se sempre de fazer um backup antes.

Método 3: Usando ferramentas de recuperação de dados. Este método é sugerido por vários especialistas na área. Ele pode ser usado para rastrear setores de seu disco rígido e, portanto, embaralhar os arquivos criptografados de novo como se eles foram apagados. A maioria dos vírus de ransomware normalmente excluir um arquivo e criar uma cópia criptografada para evitar que tais programas para restaurar os arquivos, mas nem todos são tão sofisticada. Então você pode ter uma chance de restaurar alguns de seus arquivos com este método. Aqui estão vários programas de recuperação de dados que você pode tentar e restaurar pelo menos alguns dos seus arquivos: