Nova versão do ransomware Locky notório apareceu, anexando a extensão do arquivo .thor. A variante imediatamente saiu depois de uma outra variante que usa a extensão do arquivo .shit explodiu com infecções em diferentes países de todo o mundo. A versão .thor de Locky é muito perigoso e, se detectada, conselho é para removê-lo à vista com um programa anti-malware e não pagar o resgate pedido de 0.5 BTC.

Nova versão do ransomware Locky notório apareceu, anexando a extensão do arquivo .thor. A variante imediatamente saiu depois de uma outra variante que usa a extensão do arquivo .shit explodiu com infecções em diferentes países de todo o mundo. A versão .thor de Locky é muito perigoso e, se detectada, conselho é para removê-lo à vista com um programa anti-malware e não pagar o resgate pedido de 0.5 BTC.

Baixar Malware Removal Tool, para ver se o sistema tiver sido afetada por vírus Locky ransomware e analisar o seu sistema de arquivos de vírus .SHIT

Locky .thor Variant - O que ele faz (metodológica Descrição)

A primeira etapa do vírus ransomware é para que seja generalizada. Para que isso seja alcançado, os criadores do vírus usaram um método de entrega bastante astuto, mas espera. Eles usam mensagens de email de spam com contant diferente que visam enganar os utilizadores inexperientes a abrir um arquivo arquivado com o nome, semelhante à que se segue:

Depois que o arquivo arquivado foi aberto, ele pode conter um arquivo que é um dos seguintes tipos de arquivo

Uma vez que o usuário abre este arquivo, o processo de infecção já começou. O arquivo de infecção se conecta remotamente a um uma das centenas de hosts para baixar a carga útil do Variant .thor de Locky ransomware.

Uma vez que o arquivo de carga útil foi baixado, o vírus ransomware imediatamente torna-se ativa, começando a modificar as configurações do Windows.

Inicialmente ele se conecta aos servidores de comando e controle para começar a confiar informações viver como se ou não a infecção é bem sucedido e que o usuário mal-intencionado deseja ser feito com o computador infectado. Os centros de Locky comando até agora têm sido relatados para esconder atrás das seguintes domínios:

fvhnnhggmck.ru/linuxsucks.php

krtwpukq.su/linuxsucks.php

tdlqkewyjwakpru.ru/linuxsucks.php

185.102.136.77:80/linuxsucks.php

91.200.14.124:80/linuxsucks.php

91.226.92.225:80/linuxsucks.php

77.123.14.137:221/linuxsucks.php

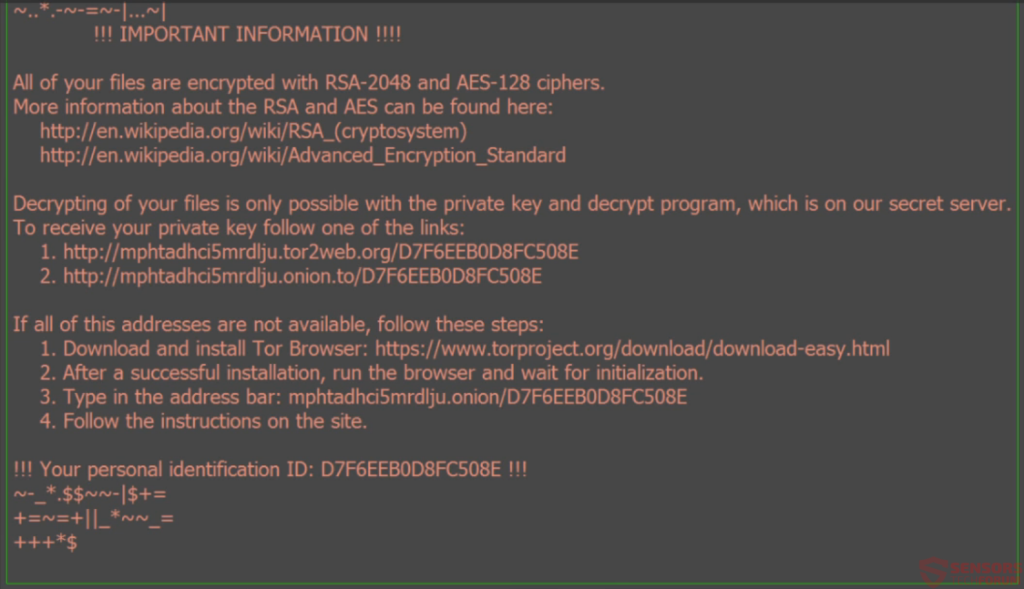

Entre os arquivos ignorados de Locky Ransowmare é o arquivo .dll que é responsável pela criptografia de arquivos. O vírus pode executar imediatamente o arquivo, algo que também pode ser conhecido como um drive-by-download. Contudo, a variante .thor de Locky também pode soltar o arquivo no diretório% Startup% ou modificar as chaves de registro Run e RunOnce para que o codificador é executado na inicialização do Windows.

Depois de criptografia foi corri, assim como o .extensão de arquivo merda variante de Locky, esta variante também podem causar estragos em seu computador. Ele imediatamente cai é notas de resgate exclusivos, que são um papel de parede e um arquivo _WHAT_is.html.

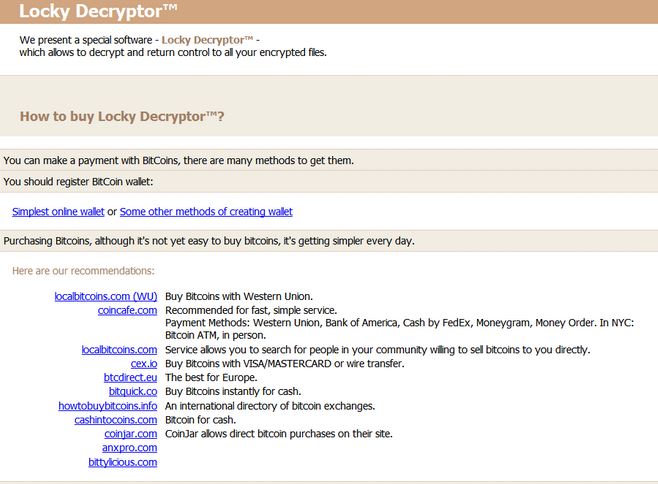

A nota em ambos leva a uma URL única pertencente ao Locky ransomware que tem mais instruções sobre como criar uma carteira BitCoin e pagar o resgate dessa maneira.

Após a criptografia tem sido feito, o Variant .thor de Locky garante que as versões originais dos arquivos se foram para sempre, criando cópias dos arquivos criptografados e “atropelando” os arquivos originais através de vários passes para exclusão. Ele também apaga sombra do volume de cópias, apenas no caso há alguns com o seguinte comando injetado via Prompt de Comando do Windows.

Como faço para remover Locky ransomware e Decrypt .thor Arquivos?

Infelizmente para todos do Locky variantes, não foi descoberto um único arquivo de descriptografia. Você pode, no entanto executar várias outras tarefas, tais como tentativa de encontrar a chave de decodificação correspondente ao codificador de Locky que tem criptografada seus arquivos e fez-lhes a seguinte aparência:

Um método para fazer isso é através de um software sniffing rede, no entanto você tem que pegar o momento em que o malware envia informações via HTTP, UDP ou TCP para o servidor C2 malicioso.

Outra maneira de obter a chave é pagando o resgate que não é recomendado. Em vez disso você pode tentar usar software de recuperação de dados e tentar restaurar alguns de seus arquivos digitalizando os setores do seu disco rígido.

Baixar Malware Removal Tool, para ver se o sistema tiver sido afetada por vírus Locky ransomware e analisar o seu sistema de arquivos de vírus .SHIT