TorLocker, ook wel bekend als Trojan-Ransom.Win32.Scraper, versleutelt uw bestanden en biedt een decryptie sleutel in een ruil voor een losgeld betalen. slachtoffers, echter, kunnen nog steeds de toegang tot hun bestanden te krijgen zonder dat het losgeld te betalen.

Wat doet Trojan-Ransom.Win32.Scraper Do?

Zoals bij elke ransomware, Trojan-Ransom.Win32.Scraper komt je systeem enkel en alleen omdat het wil uw geld. Het sluit uw bestanden, en het vertelt je kunt ze terug te krijgen alleen als je betaalt de gevraagde $300 of meer.

Het Trojaanse paard gebruikt om Japanse gebruikers te targeten, maar het is nu gericht op het Engels sprekende gebruikers te. Kasperski hebben gemeld dat het binnenkomt computer van het slachtoffer via de Andromeda botnet.

Volgens Kasperski, “Onze analyse is gebleken dat de Trojan-Ransom.Win32.Scraper vermoedelijk in assembler geschreven, wat ongebruikelijk is voor dit type malware. De Trojan maakt gebruik van het Tor-netwerk contact zijn “eigenaren” - iets dat blijkbaar wordt steeds meer een norm voor de nieuwe generatie van ransomware -. En de proxyserver polipo”

De stromen in Trojan-Ransom.Win32.Scraper

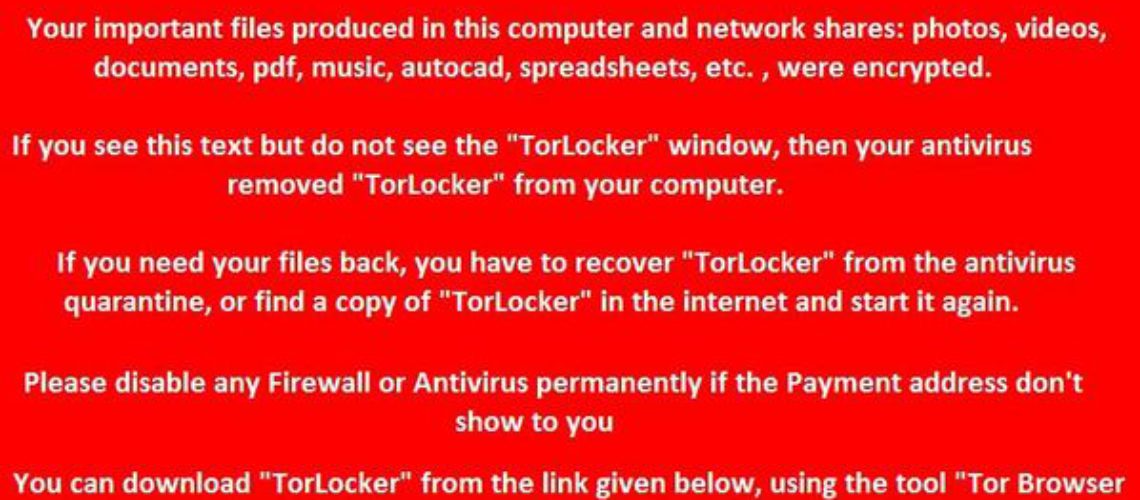

Kasperski onderzoekers voortgezet, “Trojan-Ransom.Win32.Scraper versleutelt documenten van het slachtoffer en eist een losgeld ($300 of groter) deze te decoderen. Als de malware wordt verwijderd door een beveiligingsproduct nadat de bestanden worden versleuteld, de Trojan installeert helder rood behang op de Desktop, met een link naar het uitvoerbare bestand. Dus, gebruikers hebben een kans om opnieuw installeren van de Trojan en rapporteren aan de eigenaren dat ze het losgeld hebben betaald: om dit te doen, gebruikers moeten betalingsgegevens in te voeren in een speciale TorLocker venster.”

Ze hebben niet de exacte stroomt de malware ontwikkelaars had gemaakt, maar bleek dat het slachtoffer kan decoderen via 70% hun vergrendelde bestanden zelf.