Nieuwe spam is de aanval op de computers van deze dag, tricking de gebruikers te laten geloven dat ze Chrome webbrowser update te downloaden, terwijl eigenlijk zij ontvangen de file-encryptie malware Critroni. De gebruikers krijgen een bericht dat deze update is te wijten en dat het toegankelijk is op de online locatie die staat vermeld in het bericht. De cybercriminelen dan het opzetten van een omleiding mechanisme dat is zeer dynamisch.

Een ransomware Bedreiging, Critroni is een CTB-Locker dat de gegevens op het systeem gevonden dat het van invloed is en dan vraagt voor een vergoeding om de bestanden die worden bewaard ontgrendelen versleutelt.

Chroom installatieprogramma's Mogelijk van tal van locaties

De Malwarebytes deskundige Jerome Segura heeft bevestigd dat de kwaadaardige dreiging is gedownload van websites die zijn aangebracht door de cybercriminelen om de kwaadaardige stuk hosten. De dreiging wordt ontvangen door middel van een dynamische omleiding mechanisme bekend als assetdigitalmarketing[.]met / redirect[.]php. Het slachtoffer van de aanval een bestand dat zich voordoet als een Google Chrome installateur ontvangt. Wanneer dit kwaadaardig bestand wordt gelanceerd, het begint een encryptie proces en dan vervolgens losgeld bericht wordt vrijgegeven als de operatie is voltooid.

Gebruikers kunnen eigenlijk gegevens op te halen zonder het betalen van het losgeld in geval is het een van de oudere varianten van de malware. Dit is echter niet de schaduw kopieën van de bestanden die zijn gemaakt door de Windows Volume Shadow Dienst verwijderen. De bestanden kunnen ook worden hersteld door het toepassen van programma's zoals Shadow Explorer.

De nieuwe CTB-Locker is duurder

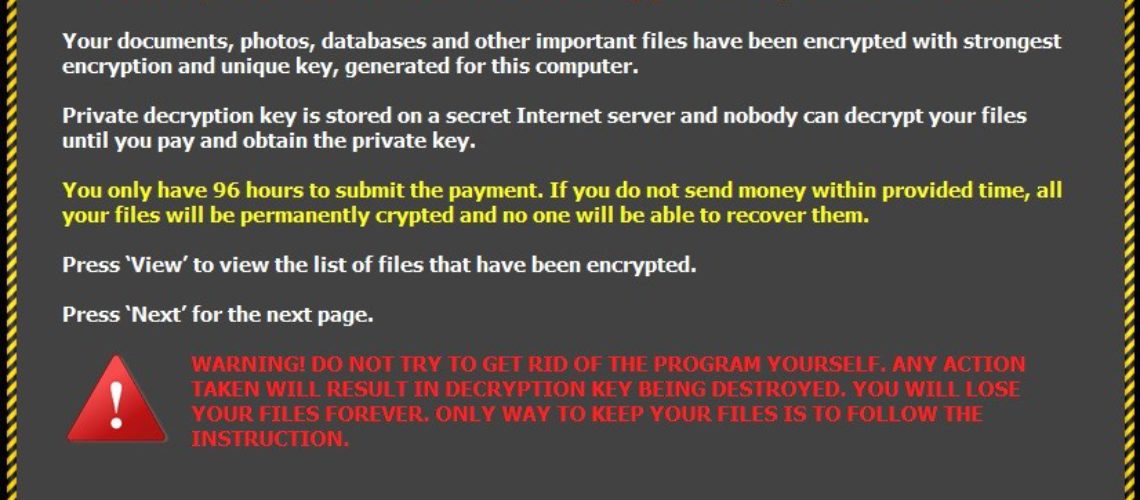

De nieuwe versies van Critroni beschikt over een langere aflossingsvrije periode (96 uren versus 72 uur daarvoor) waarin de slachtoffers de bitcoin betaling kan maken. Echter, Er is ook een verandering in de financiële eisen. In de nieuwere versies, Critroni is vragen om een paar honderd dollar, in tegenstelling tot de som van minder dan 50 USD eiste in de zomer van 2014. De nieuwe Critroni versie losgeld bericht komt verder in vele talen zo goed en biedt verder de mogelijkheid voor de ontcijfering van vijf items te goeder trouw.

De deskundigen hebben de nieuwste versie van Critroni ransomware gecontroleerd, bekend als Trojan.ZBAgent.NS, die deadline van givesn 96 uur en vraagt om een betaling van 2 bitcoins (ongeveer 450 USD of rond 400 Euro). In het geval dat er geen betaling is gedaan en de 96 uren zijn voorbij, dan de sleutel die nodig is om de gegevens te decoderen wordt verwijderd van de server en de bestanden van het slachtoffer blijven gecodeerd.

Wat dient de gebruiker op

Gebruikers moeten zich ervan bewust dat de Google Chrome wordt automatisch geactiveerd op de achtergrond van het systeem en doet tussenkomst van de gebruiker niet nodig. Dit is een naadloos proces waar de nieuwe versie beschikbaar komt wanneer de toepassing opnieuw wordt gelanceerd door de gebruiker.

Mozilla Firefox maakt gebruik van eigen geautomatiseerde update-proces en Internet Explorer krijgt de laatste updates via Windows Update. Het nieuwe programma versies worden nooit via e-mail geleverd en meestal zijn er in-programma waarschuwingen in geval versies worden uitgebracht.