EEN 1.1 versie van de CryptoShield 1.0 ransomware is gedetecteerd met behulp van dezelfde .cryptoshield bijlage over de bestanden die het versleutelt. De ransomware virus werd voor het eerst gebruik van dezelfde, maar de onlangs gewijzigde versie bevat ook verbeteringen in de encryptie-algoritme en andere fixes. Wat is de belangrijkste verandering is dat dit ransomware virus maakt gebruik van de nieuwste RIG-V exploit kit om infecties undetected veroorzaken. Houd het lezen van dit artikel om te leren hoe om dit virus te verwijderen van uw computer en proberen om uw bestanden te herstellen in het geval ze versleuteld zijn door hem.

EEN 1.1 versie van de CryptoShield 1.0 ransomware is gedetecteerd met behulp van dezelfde .cryptoshield bijlage over de bestanden die het versleutelt. De ransomware virus werd voor het eerst gebruik van dezelfde, maar de onlangs gewijzigde versie bevat ook verbeteringen in de encryptie-algoritme en andere fixes. Wat is de belangrijkste verandering is dat dit ransomware virus maakt gebruik van de nieuwste RIG-V exploit kit om infecties undetected veroorzaken. Houd het lezen van dit artikel om te leren hoe om dit virus te verwijderen van uw computer en proberen om uw bestanden te herstellen in het geval ze versleuteld zijn door hem.

Meer informatie op CryptoShield 1.1 Virus

Het doel van deze ransomware virus is om encryptie te gebruiken om de bestanden op de computer niet meer in staat te maken om te worden geopend door de gebruiker. Het virus voert ook andere kwaadaardige activiteiten op de computer, zoals het aanraken van sommige bestanden in het Windows Register-editor, evenals het starten van processen in de Windows Task Manager om gegevens te coderen. De CryptoShield 1.1 ransomware kan ook het voorrecht opdrachten uit te voeren, zoals de VSSADMIN commando dat de schaduw kopie back-ups op de besmette computer verwijdert.

Maar dit is niet alles. De CryptoShield 1.1 ransomware is ook zeer actief als het gaat om het versleutelen van bestanden. Om de codering uit te voeren, het virus maakt gebruik van ROT-13 modus om bestanden te versleutelen in AES-256 cipher. Vervolgens, voegt het virus is het onderscheidend .cryptoshield bestandsextensie, bijvoorbeeld Word File.doc.CRYPTOSHIELD.

Maar dan, de ransomware virus voegt ook een # Terugzetten van bestanden # .txt en # Bestanden herstellen # HTML-bestanden waarin zij zijn het werkelijke losgeldbrief. De notitie is zeer vergelijkbaar met andere ransomware virussen die beroemd zijn geworden voor, waaronder zijn meerdere CryptoLocker, XTBL en CryptoWall varianten. Veel ransomware deskundigen beschouwen dit virus een CryptoWall copycat.

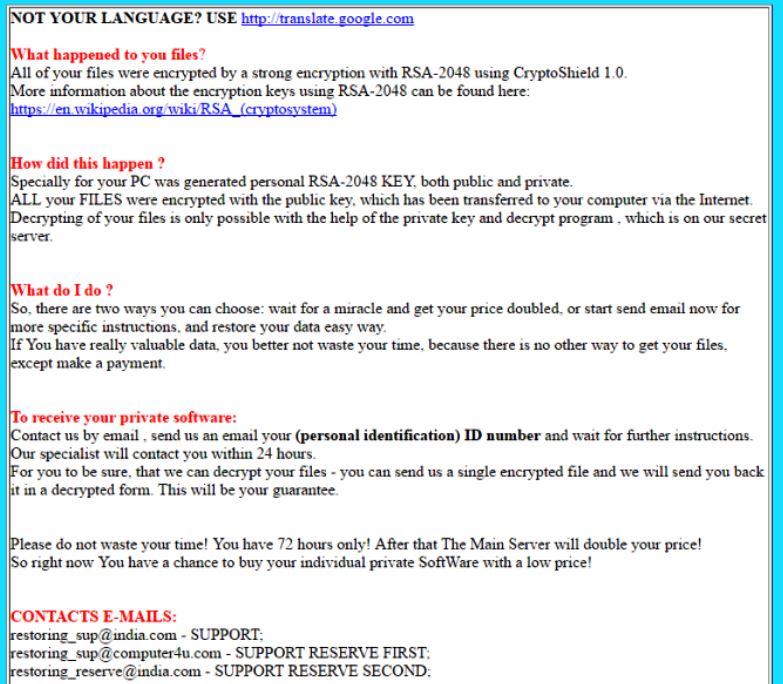

Het losgeld nota van het virus is het volgende:

NIET UW TAAL? hTTP://translate.google.com

Wat is er gebeurd met u bestanden?

Al uw bestanden zijn versleuteld door een sterke encryptie met RSA-2048 met behulp van CryptoShield 1.1

Meer informatie over de encryptiesleutels met behulp van RSA-2048 is hier te vinden: https://en.wikipedia.org/wiki/RSA_(cryptosysteem)

Hoe is dit gebeurd ?

Speciaal voor uw PC werd gegenereerd persoonlijke RSA-2048 KEY, zowel publiek als privaat.

Al uw bestanden zijn versleuteld met de publieke sleutel, die is overgebracht naar uw computer via het internet.

Decoderen van uw bestanden is alleen mogelijk met behulp van de private sleutel en decoderen programma, die op ons geheim server.

Wat zal ik doen ?

Dus, Er zijn twee manieren waarop u kunt kiezen: wachten op een wonder en krijg je prijs verdubbeld, of start zend nu e-mail voor meer specifieke instructies, en herstellen van uw gegevens gemakkelijke manier.

Als je echt waardevolle gegevens, je beter niet je tijd te verspillen, want er is geen andere manier om uw bestanden te krijgen, met uitzondering van een betaling.

Om uw privé-software te ontvangen:

Neem contact met ons op via e-mail , stuur ons een e-mail uw (persoonlijke identificatie) ID-nummer en wacht op verdere instructies.

Onze specialist zal binnen contact met u op 24 uur.

Voor u om zeker te zijn, dat wij uw bestanden kan decoderen – kunt u ons een gecodeerd bestand te verzenden en wij zullen u terug te sturen in een gedecodeerde vorm.

Dit zal uw garantie.

Gelieve geen afval uw tijd! Jij hebt 72 slechts een paar uur! Daarna is de hoofdserver uw prijs zal verdubbelen!

Dus nu Je hebt een kans om uw individuele particuliere software te kopen met een lage prijs!

CONTACTEN E-mails:

[email protected] – ONDERSTEUNING;

[email protected] – SUPPORT RESERVE FIRST;

[email protected] – SUPPORT RESERVE TWEEDE;

ID kaart:

Gevolgtrekking, Verwijderen en File Herstel van CryptoShield 1.1 Virus

Er zijn maar weinig woorden op het einde, CryptoShield 1.1 ransomware is een virus dat is bedoeld om u te overtuigen om een flinke vergoeding betalen en krijgen de bestanden terug. Echter, malware analisten ten zeerste afraden samenwerking met de cybercriminelen achter CryptoShield, omdat u uw bestanden niet terug kunnen krijgen en bovendien de cyber-criminelen te helpen in hun kwaadaardige activiteiten.

Dit is de reden waarom een anti-malware ondersteuning moet worden ingeschakeld door u aan deze malware te verwijderen. U kunt onze instructies voor het verwijderen te volgen om zich te ontdoen van dit virus en in aanvulling op dit te krijgen, experts raden het gebruik van een geavanceerde anti-malware programma als de beste manier van het wegwerken van alle schadelijke bestanden, gewijzigde bestanden en andere objecten gemaakt door CryptoShield 1.1 op jouw computer.

Om te proberen en herstellen van uw bestanden, Wij raden u aan om ook volgen de adviezen die we hieronder hebben gepost. Er zijn verschillende methode die niet kan worden gegarandeerd een succes, maar je kan het proberen, ondanks alles, althans tot een decodeereenheid wordt vrijgegeven.

Opstarten in de veilige modus

Voor ramen:

1) Houden Windows-toets en de R

2) Een run venster wordt getoond, daarin Type “msconfig” en druk op invoeren

3) Nadat het venster verschijnt ga dan naar het tabblad Opstarten en selecteer Veilig opstarten

Knip CryptoShield in Taakbeheer

1) druk op CTRL + ESC + SHIFT tegelijkertijd.

2) Zoek de “Processen” tab.

3) Zoek de kwaadaardige proces van CryptoShield, en eindig taak door met de rechtermuisknop op te klikken en te klikken op “Eindproces”

Elimineer Schadelijke Registries CryptoShield's

Voor de meeste Windows-varianten:

1) Houden Windows-knop en R.

2) In de “Rennen” doostype “regedit” en druk op “invoeren”.

3) Houden CTRL + F sleutels en het type CryptoShield of de bestandsnaam van de kwaadaardige uitvoerbare van het virus dat gewoonlijk in% AppData%, %Temp%, %Local%, %Roaming% of% SystemDrive%.

4) Na zich kwaadaardige registerobjecten, waarvan sommige zijn meestal in de Run en RunOnce subkeys verwijder ze ermanently en start de computer opnieuw op te starten. Hier is hoe te vinden en te verwijderen sleutels voor verschillende versies.

Voor ramen 7: Open het menu Start en in de zoektocht type en typ regedit -> Maak het open. -> Houd CTRL + F knoppen -> Type CryptoShield Virus in het zoekveld.

Winnen 8/10 gebruikers: Startknop -> Kies Uitvoeren -> typ regedit -> Druk op Enter -> Druk op CTRL + F knoppen. Typ CryptoShield in het zoekveld.

Automatische Verwijdering van CryptoShield

Recover bestanden versleuteld door de CryptoShield Ransomware.

Methode 1: Met behulp van Shadow Explorer. In het geval dat je de geschiedenis File ingeschakeld op uw Windows machine een ding dat je kunt doen is Shadow Explorer gebruiken om uw bestanden terug te krijgen. Helaas zijn sommige ransomware virussen kunnen die schaduw volume kopieën te verwijderen met een administratieve commando om te voorkomen dat u precies dat te doen.

Methode 2: Als je probeert om je bestanden te decoderen met behulp van derden decryptie gereedschap. Er zijn veel antivirus aanbieders die meerdere ransomware hebben ontcijferd virussen de afgelopen paar jaar en gepost decryptors voor hen. De kans is groot als je ransomware virus maakt gebruik van dezelfde encryptie code gebruikt door een decryptable virus, kunt u de bestanden terug te krijgen. Echter, dit is ook geen garantie, dus je zou willen proberen deze methode met kopieën van de originele gecodeerde bestanden, want als er een programma van derden knoeit met hun gecodeerde structuur, ze kan er door beschadigen. Hier zijn de verkopers op zoek naar:

- Kaspersky.

- Emsisoft.

- TrendMicro.

Methode 3: Met behulp van data recovery tools. Deze methode wordt voorgesteld door meerdere deskundigen in het veld. Het kan gebruikt worden om de sectoren van uw harde schijf scannen en dus klauteren de versleutelde bestanden opnieuw alsof ze zijn verwijderd. De meeste ransomware virussen meestal een bestand te verwijderen en een versleutelde kopie aan dergelijke programma's te voorkomen voor het herstellen van de bestanden te maken, maar niet alle zijn deze verfijnde. Dus je kan een kans op herstel van sommige van uw bestanden met deze methode hebben. Hier zijn verschillende data recovery programma's die je kunt proberen en herstellen van ten minste enkele van uw bestanden: