Malware onderzoekers hebben gerapporteerd nog een andere versie van de onvermoeibare CryptoLocker ransomware. De CryptoLocker-v3 ransomware is in zowel Europa als de VS ontdekt. De kwaadaardige bedreiging versleutelt de bestanden van het slachtoffer en genereert een bericht eisen een losgeld te betalen, zodat de bestanden worden gedecodeerd.

CryptoLocker-V3 Ransomware Beschrijving

De CryptoLocker-v3 bedreiging bestanden versleutelt met de volgende extensies:

.xls, .dokter, .pdf, .rtf, .psd, .dwg, .cdr, .CD, .CIS, .1CD, .dbf, .sqlite, .jpg, .ritssluiting.

Als het eenmaal is geactiveerd op de computer van het slachtoffer, zal encrypteren bestanden die overeenkomen bovengenoemde uitbreidingen. Net als de meeste ransomware aanvallen, de CryptoLocker-v3 genereert een unieke openbare RSA-2048 sleutel en een persoonlijke RSA-sleutel, vermoedelijk gebruikt voor het bestand decryptie na het gevraagde bedrag wordt betaald.

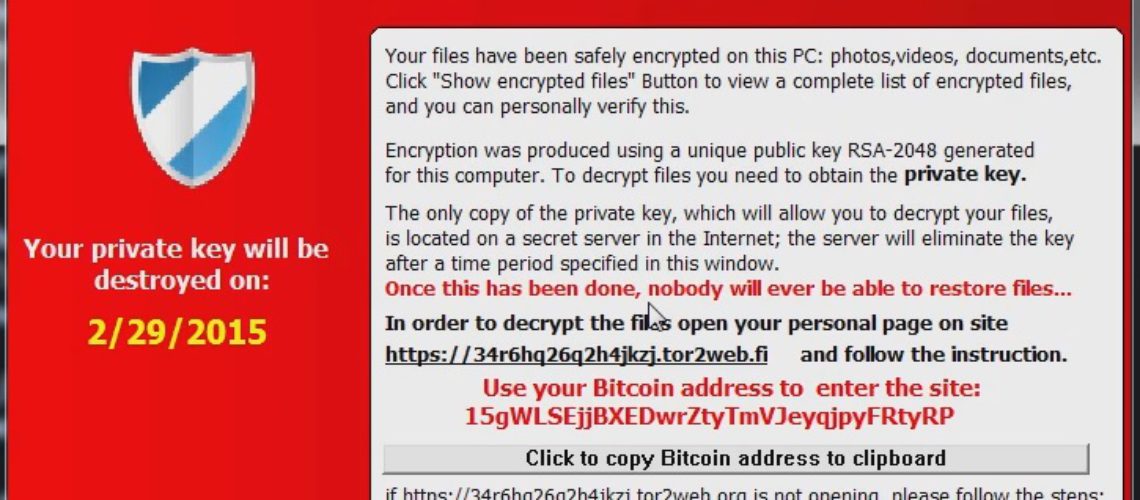

Wanneer de CryptoLocker-v3 parasiet actief, Het neemt de controle van de aangevallen pc, waardoor de toegang ertoe beperkt. De ransomware genereert dan een desktop melding dat persoonlijke bestanden van het slachtoffer worden 'veilig gecodeerd'. De makers van CryptoLocker-v3 hebben ook een knop die de versleutelde bestanden toont. Wat de betaling, bij CryptoLocker-v3 BitCoin wordt gebruikt.

In het bericht wordt weergegeven op het scherm van het slachtoffer, de aanvallers waarschuwen dat de private sleutel wordt uitgeschakeld na een bepaalde periode, tenzij het losgeld wordt betaald. Als de private sleutel eliminatie plaatsvindt, niemand ooit in staat zal zijn om de verloren bestanden te herstellen.

In dat verband, experts raden altijd aan het hebben van uw bestanden die zijn opgeslagen op een apart apparaat of in een wolk. Dat advies is vooral handig voor bedrijven sinds ransomware aanvallers vooral gericht op bedrijven. Gelukkig, meer en meer bedrijven houden zich bezig met privacy issues, als een beveiliging rapport over de kwestie onlangs onthuld. Meer goed nieuws is op de weg. Verschillende instrumenten voor preventie van cybermisdaden worden ook ontwikkeld. Bijvoorbeeld, DeepCode wordt momenteel ontwikkeld door de Universiteit van Cambridge en Draper Laboratory.

CryptoLocker-v3 Ransomware Distribution

Veiligheid onderzoekers hebben al ontdekt dat CryptoLocker-v3 geheel kopieert de CryptoLocker. In feite, de ransomware zich heeft voorgedaan is ook bekend als de TeslaCrypt. Alle versies van de CryptoLocker rekenen op Trojan tactiek als distributiemethoden. Dat is de reden waarom het bezoeken van verdachte websites die potentiële malware kan verbergen is niet adviserende.

Een andere manier om te voorkomen dat een ransomware aanval uit met een kritische impact op uw pc is het veilig opslaan van uw bestanden elders.