Molte società di sicurezza sono ora fornire routine di rilevamento per il browser Superfish add-on nei prodotti che offrono. Questo è diventato una realtà, dopo la scoperta che questo add-on si basa su un certificato di origine autofirmato per intercettare il traffico crittografato e ottenere l'accesso a informazioni che è sensibile.

Nel periodo tra settembre e dicembre 2014, il browser Superfish add-on è venuto precaricato su molti computer portatili Lenovo. Questo fatto creato un bel ronzio una volta che i ricercatori hanno scoperto che il comportamento del add-on.

Il browser Superfish add-on e il suo comportamento

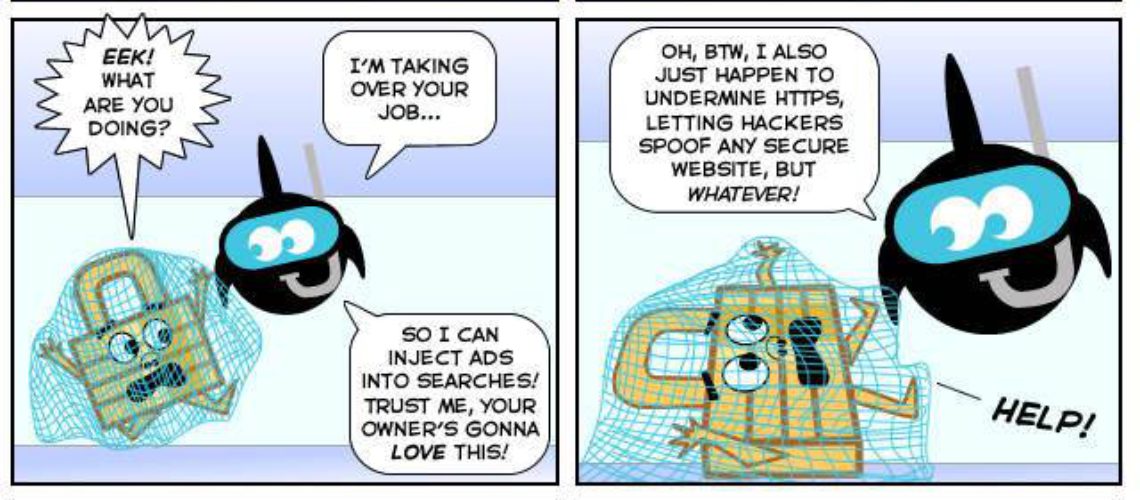

L'add-on Superfish è stato progettato per presentare annunci pubblicitari sulle pagine web che sono accessibili dagli utenti al fine di aiutarli a trovare prodotti alternativi e meno costosi di quelli che hanno cercato in linea. L'add-on che raggiunge eseguendo un'immagine che sta abbinando l'algoritmo su più di 70 000 negozi trovati on-line.

Come è che fatto? Il Superfish aggiuntivo installa un servizio proxy trasparente (conosciuta anche come man-in-the-middle), che si basa sul motore SSL Digestore per Komodia. Quel motore installa un certificato principale in negozio di Windows che è auto-prodotta e poi ri-segni tutti i certificati siti HTTPS on-the-fly. Il sito web di Komodia è attualmente offline grazie alla seria attenzione formare i media.

Questo set-up offre terzi l'accesso alle informazioni che devono essere criptati in primo luogo tra il server e il client. Qualcosa che è ancora più sorprendente è che è la chiave per la crittografia RSA del certificato è incrinato, la comunicazione tra gli utenti Superfish può essere rivelato e lo scambio di traffico sicuro può essere visto.

Giovedi scorso il CEO di Errata Security, Robert Graham, riuscito a violare la password per la chiave crittografata privata del certificato. Presto, riuscì anche a trovare la password, nonché.

Alert per Superfish da diversi prodotti antivirus

Fino a poco tempo, Superfish è stato accettato come un programma potenzialmente indesiderato soltanto che è stato fissato sui computer degli utenti con l'installazione di alcune applicazioni gratuite. Infatti c'erano tutorial online su come rimuovere il componente del browser; tuttavia è rimasto inosservato dalla maggior parte dei prodotti di sicurezza.

Ancora oggi il tasso di rilevamento è basso, anche se le soluzioni di sicurezza sono ora innescando allarmi quando trovano Superfish. I prodotti antivirus popolari come Avira, Symantec e Trend Micro rilascia un avviso relativo che add-on, che si basa su attraverso i motori reputazione o euristici o basati su una firma.

Il bollettino di sicurezza informa inoltre che la rimozione programma non è sufficiente per ridurre il rischio, dal momento che gli utenti hanno bisogno di disinstallare il certificato principale. Microsoft fornisce informazioni su come farlo nell'archivio certificati Windows. Lo stesso viene fatto il mio Mozilla per il suo client di posta elettronica Thunderbird e del suo browser Firefox web.