UN 1.1 versione del CryptoShield 1.0 ransomware è stato rilevato usando la stessa appendice .cryptoshield sui file crittografa. Il virus ransomware è stato rilevato prima utilizzando la stessa estensione, ma la versione appena modificata include anche miglioramenti nella algoritmo di crittografia e altre correzioni. Qual è il cambiamento più significativo è che questo virus ransomware utilizza la più recente RIG-V exploit kit per causare infezioni non rilevate. Continua a leggere questo articolo per imparare come rimuovere questo virus dal computer e tentare di ripristinare i file nel caso in cui sono stati crittografati da essa.

UN 1.1 versione del CryptoShield 1.0 ransomware è stato rilevato usando la stessa appendice .cryptoshield sui file crittografa. Il virus ransomware è stato rilevato prima utilizzando la stessa estensione, ma la versione appena modificata include anche miglioramenti nella algoritmo di crittografia e altre correzioni. Qual è il cambiamento più significativo è che questo virus ransomware utilizza la più recente RIG-V exploit kit per causare infezioni non rilevate. Continua a leggere questo articolo per imparare come rimuovere questo virus dal computer e tentare di ripristinare i file nel caso in cui sono stati crittografati da essa.

Ulteriori informazioni su CryptoShield 1.1 Virus

Lo scopo di questo virus ransomware è quello di utilizzare la crittografia per rendere i file sul computer di non più in grado di essere aperto dall'utente. Il virus svolge anche altre attività dannose sul computer, come toccare alcuni file nella editor del Registro di Windows e di avviare i processi nel Task Manager di Windows per crittografare i dati. Il CryptoShield 1.1 ransomware può anche eseguire comandi privilegiati, come il VSSADMIN comando che elimina i backup copie shadow sul computer infetto.

Ma questo non è tutto. Il CryptoShield 1.1 ransomware è molto attivo anche quando si tratta di file di crittografia. Per eseguire la crittografia, il virus utilizza la modalità ROT-13 per crittografare i file in AES-256 di cifratura. Poi, il virus aggiunge il suo distintivo .cryptoshield estensione del file, per esempio Word File.doc.CRYPTOSHIELD.

Ma allora, il virus ransomware aggiunge anche un # Ripristinare i file .txt e # # Il ripristino di file file .html # che sono è reale richiesta di riscatto. La nota è molto simile ad altri virus ransomware che sono diventati famosi prima, tra i quali sono molteplici cryptolocker, varianti XTBL e CryptoWall. Molti esperti considerano questo virus ransomware un copione CryptoWall.

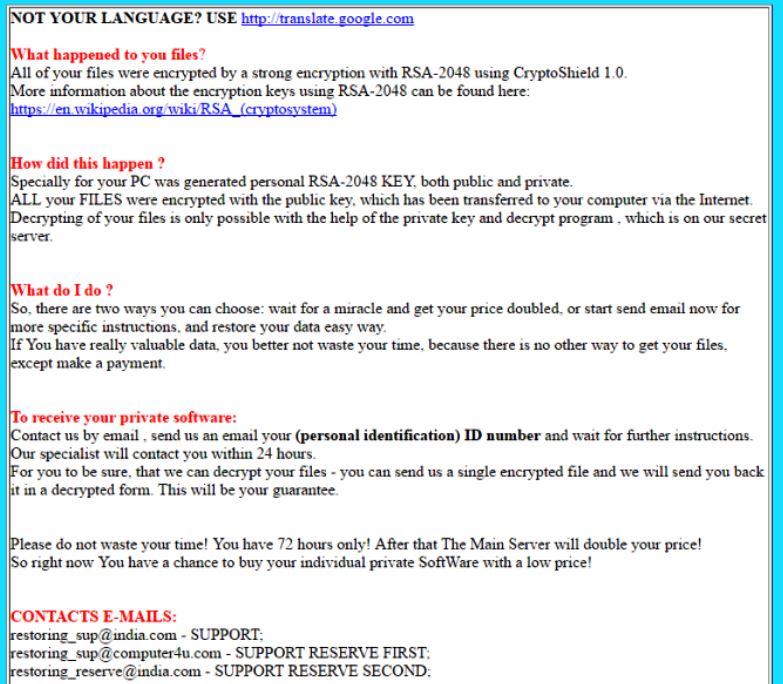

La richiesta di riscatto del virus è la seguente:

NON LA LINGUA? Usa HTTP://translate.google.com

Quello che è successo a voi i file?

Tutti i file sono stati crittografati da una crittografia forte con RSA-2048 utilizzando CryptoShield 1.1

Maggiori informazioni sulle chiavi di crittografia utilizzando RSA-2048 può essere trovato qui: https://en.wikipedia.org/wiki/RSA_(crittografico)

Come è successo ?

Specialmente per il vostro PC è stato generato RSA-2048 chiave personale, sia pubblici che privati.

Tutti i file sono stati crittografati con la chiave pubblica, che è stato trasferito al computer tramite Internet.

Decrittografia dei file è possibile solo con l'aiuto della chiave privata e decifrare il programma, che è sul nostro server segreto.

Cosa faccio ?

Così, ci sono due modi in cui puoi scegliere: aspettare un miracolo e il tuo prezzo è raddoppiato, o avviare inviare e-mail ora istruzioni più specifiche, e ripristinare i dati in modo facile.

Se si dispone di dati davvero preziosi, è meglio non sprecare il vostro tempo, perché non c'è altro modo per ottenere il vostro file, tranne effettuare un pagamento.

Per ricevere il software privato:

Contattaci via email , inviateci una e-mail il tuo (identificazione personale) numero ID e attendere ulteriori istruzioni.

Il nostro specialista vi contatterà entro 24 ore.

Per voi per essere sicuri, che siamo in grado di decifrare i file – potete inviarci un singolo file crittografato e vi invieremo di nuovo in una forma decifrati.

Questa sarà la garanzia.

Si prega di non sprecare il tuo tempo! Hai 72 solo ore! Dopo che il server principale raddoppierà il vostro prezzo!

Così adesso Hai la possibilità di acquistare il software privato individuale con un prezzo basso!

CONTATTI E-MAIL:

[email protected] – SUPPORTO;

[email protected] – SUPPORTO RISERVA PRIMA;

[email protected] – SUPPORTO RISERVA SECONDO;

ID:

Conclusione, Rimozione e ripristino dei file di CryptoShield 1.1 Virus

Poche parole, alla fine,, CryptoShield 1.1 ransomware è un virus che ha lo scopo di convincere a pagare una tassa pesante e ottenere i file indietro. Tuttavia, Gli analisti di malware consiglia vivamente contro collaborare con i cyber-criminali dietro CryptoShield, perché non si può ottenere il vostro file avanti e, inoltre, aiutare i cyber-criminali nella loro attività dannose.

Questo è il motivo per cui un supporto anti-malware dovrebbe essere cercato da te a rimuovere questo malware. È possibile seguire le nostre istruzioni per la rimozione di sbarazzarsi di questo virus e in aggiunta a questo, esperti consiglia di utilizzare un programma anti-malware avanzate come il modo migliore per sbarazzarsi di tutti i file dannosi, file modificati e altri oggetti creati da CryptoShield 1.1 sul tuo computer.

Per cercare di ripristinare i file, vi consigliamo di seguire anche i consigli che abbiamo postato qui sotto. Ci sono diversi metodo che non sono garantiti per essere un successo, ma si può provare, nonostante tutto, almeno fino a quando un decryptor viene rilasciato.

L'avvio in modalità provvisoria

per Windows:

1) tenere Tasto Windows e R

2) Apparirà una finestra Esegui, in caratteri it “msconfig” e ha colpito accedere

3) Dopo la finestra sembra andare alla scheda di avvio e selezionare avvio in modalità provvisoria

Tagliare CryptoShield in Task Manager

1) stampa CTRL + ESC + SHIFT allo stesso tempo.

2) individuare il “Processi” linguetta.

3) Individuare il processo dannoso di CryptoShield, e alla fine del compito facendo clic destro su di esso e cliccando su “Fine del processo”

Eliminare Registri dannosi di CryptoShield

Per la maggior parte delle varianti di Windows:

1) tenere Tasto Windows e R.

2) Nel “Correre” a forma di scatola “regedit” e ha colpito “accedere”.

3) tenere CTRL + F chiavi e tipo CryptoShield o il nome del file eseguibile maligno del virus, che si trova in genere% AppData%, %Temp%, %Locale%, %Roaming% o% SystemDrive%.

4) Dopo aver collocato oggetti del registro dannosi, alcuni dei quali sono di solito in Run e RunOnce sottochiavi li eliminare ermanently e riavviare il computer. Ecco come trovare ed eliminare le chiavi per diverse versioni.

per Windows 7: Aprire il menu Start e nel tipo di ricerca e digitare regedit -> Aprilo. -> CTRL attesa + Tasti F -> Tipo CryptoShield virus nel campo di ricerca.

Vincere 8/10 utenti: Pulsante Start -> Scegli Esegui -> digitare regedit -> Hit Enter -> Premere CTRL + tasti F. Digitare CryptoShield nel campo di ricerca.

Rimozione automatica di CryptoShield

Recuperare i file crittografati dalla CryptoShield ransomware.

Metodo 1: Utilizzando Ombra Explorer. Nel caso in cui è stata attivata la Cronologia del file sul tuo Windows macchina una cosa che potete fare è usare Ombra Explorer per ottenere il vostro file indietro. Purtroppo alcuni virus ransomware possono eliminare tali copie shadow del volume con un comando amministrativo per evitare di fare proprio questo.

Metodo 2: Se si tenta di decifrare i file utilizzando strumenti di decrittografia di terze parti. Ci sono molti fornitori di antivirus che hanno decifrati ransomware virus multipli degli ultimi due anni e pubblicato decryptors per loro. È probabile che se il vostro virus ransomware utilizza lo stesso codice di crittografia utilizzato da un virus decifrabile, è possibile ottenere i file indietro. Tuttavia, anche questo non è una garanzia, così si potrebbe desiderare di provare questo metodo con le copie dei file crittografati originali, perché se un programma di terze parti manomette la loro struttura crittografato, essi possono essere danneggiati permanentemente. Qui ci sono i venditori da cercare:

- Kaspersky.

- Emsisoft.

- TrendMicro.

Metodo 3: Utilizzando strumenti di recupero dati. Questo metodo è suggerito da più esperti del settore. Può essere utilizzato per eseguire la scansione settori dell'unità disco e quindi rimescolare i file crittografati di nuovo come se fossero cancellati. La maggior parte dei virus ransomware di solito a cancellare un file e creare una copia criptata per evitare che tali programmi per il ripristino dei file, ma non tutti sono questo sofisticato. Così si può avere la possibilità di ripristinare alcuni dei file con questo metodo. Qui ci sono diversi programmi di recupero dati che si può provare e ripristinare almeno alcuni dei tuoi file: