Review

.MBTF and .MPPN are the latest STOP/DJVU ransomware infections. This article is made to explain to you what are .MBTF and .MPPN files and show you ways via which you can remove it and try restoring your files.

.MBTF and .MPPN are the latest STOP/DJVU ransomware infections. This article is made to explain to you what are .MBTF and .MPPN files and show you ways via which you can remove it and try restoring your files.

.MBTF and .MPPN Summary

.MBTF and .MPPN Description

.MBTF and .MPPN Removal Instructions

The .MBTF and .MPPN ransomware viruses are from the cryptovirus kind and belong to ARRESTO/DJVU ransomware. Mirano a crittografare i file sul tuo computer per farli sembrare corrotti almeno fino a quando non paghi il riscatto per riaverli.

Il ransomware aggiunge quindi il file .MBTF and .MPPN estensioni ai file dei computer crittografati da e rilasciano anche una richiesta di riscatto, chiamato _readme.txt.

If your computer has suffered and infection by the ..MBTF and .MPPN viruses we suggest that you read this article thoroughly. It aims to show you ways via which you can remove the .MBTF and .MPPN ransomware and try to recover your encoded files.

| Nome Threat | .MBTF and .MPPN |

| Categoria | Ransomware / Cryptovirus. |

| Attività principale | Ultime versioni di ARRESTO/DJVU ransomware. Infetta il computer, dopodiché crittografa i documenti importanti e li tiene in ostaggio fino al pagamento di un riscatto. |

| Segni di presenza | I file vengono criptati con un'estensione file personalizzato e gli utenti sono estorto a pagare un riscatto per ottenere i dati di lavorare di nuovo.. |

| Diffusione | Via dannoso e-mail spam e una serie di strumenti di infezione. |

| Rilevazione + Rimozione | DOWNLOAD REMOVAL TOOL FOR .MBTF and .MPPN

Nota!Per gli utenti Mac, per favore utilizzare le seguenti istruzioni. |

What The .MBTF and .MPPN Viruses Do?

Nella maggior parte dei casi, ransomware viruses such as .MBTF and .MPPN enter your PC automatically when you visit an infected website or malicious website. Ecco perché è importante vedere che cosa siti web visitati e quali collegamenti si apre.

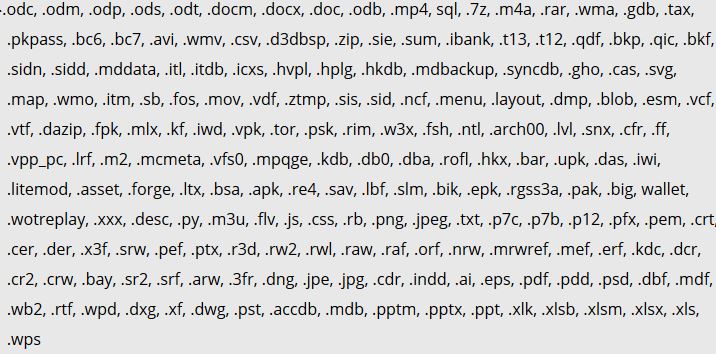

Questi virus di solito possono cercare i seguenti tipi di file per crittografarli:

I criminali informatici utilizzano il ransomware STOP/DJVU per infettare i computer degli utenti, bloccare i propri file, e richiedere il pagamento in BitCoin per fornire una chiave di decrittazione.

La nota di riscatto principale utilizzata da STOP/DJVU è _readme.txt con i seguenti contenuti:

ATTENZIONE!

Non si preoccupi, è possibile restituire tutti i file!

Tutti i tuoi file come immagini, banche dati, documenti e altri importanti sono criptati con la crittografia forte e chiave unica.

L'unico metodo di recupero dei file è quello di acquistare strumento decifrare e chiave unica per voi.

Questo software decifrare tutti i file crittografati.

Quali garanzie avete?

È possibile inviare uno dei file criptato dal PC e noi decifrare gratuitamente.

Ma possiamo decifrare solo 1 archiviare gratis. Il file non deve contenere informazioni preziose.

È possibile ottenere e guardare il video attrezzo di descrizione decrypt:

hxxps://we.tl/t-XIH9asXhHQ

Prezzo di chiave privata e software decrypt è $980.

Sconto 50% disponibile se vi mettete in contatto con in primo luogo 72 ore, questo è prezzo per voi è $490.

Si prega di notare che non avrai mai ripristinare i dati senza pagamento.

Controlla la tua e-mail “spam” o di una cartella “Junk”, se non si ottiene risposta più rispetto 6 ore.Per ottenere questo software è necessario scrivere sul nostro e-mail:

[email protected]Riserva indirizzo e-mail per contattarci:

[email protected]L'ID personale:

-

Una volta nel sistema, sarà crittografare i file in modo da avere accesso ad essi. Al fine di esaminare legittima, .MBTF and .MPPN will be disguised as some sort of important documents and once you open them, non c'è modo di fermare il virus, se non si dispone di protezione da malware.

Per risolvere il problema, i truffatori vogliono che tu paghi una tassa e solo allora ti verrà concesso l'accesso ai tuoi file con una chiave di decrittazione. Il messaggio fornisce anche le istruzioni su come effettuare il pagamento: devi andare su Tor e pagare i soldi tramite BitCoin.

Gli utenti inesperti potrebbero facilmente avere paura di effettuare il pagamento, ma che non risolverà il problema. I cyber criminali che stanno dietro l'infezione raccoglierà i soldi da voi, but .MBTF and .MPPN viruses will remain in your system and may display the same message again and again, chiedendo più soldi da voi.

How to Remove .MBTF and .MPPN Viruses

Come spiegato in precedenza, effettuare il pagamento secondo le istruzioni non farà bene a voi e il vostro sistema. .MBTF and .MPPN will remain on your PC and might lock your files again. È per questo che l'unica soluzione è quella di rimuovere il ransomware dal sistema completamente. Potete farlo con uno strumento anti-malware affidabile che pienamente la scansione del computer, rilevare tutti i pezzi dannosi e rimuovere in modo permanente.

See the guide below to learn how to remove .MBTF and .MPPN and try to restore your files using STOP Decryptor.

Preparation before removal of .MBTF and .MPPN:

1.Assicurarsi di eseguire il backup dei file.

2.Assicurarsi di avere questa pagina istruzioni sempre aperta in modo da poter seguire i passi.

3.Siate pazienti come la rimozione potrebbe richiedere del tempo.

Passo 1: Riavviare il computer in modalità provvisoria:

Passo 2: Cut out .MBTF and .MPPN in Task Manager

Passo 3: Eliminate .MBTF and .MPPN‘s Malicious Registries.

Per la maggior parte delle varianti di Windows:

Passo 4: Ricercare e rimuovere tutti i file di virus, related to .MBTF and .MPPN and secure your system.

Se siete in Modalità sicura, avviare nuovamente modalità normale e seguire la procedura che segue

Si consiglia di eseguire una scansione gratuita prima di impegnarsi per la versione completa. È necessario assicurarsi che il malware viene rilevato da SpyHunter primo.

Passo 5:Recover files encrypted by the .MBTF and .MPPN Ransomware.

Metodo 1: Utilizzando Ombra Explorer. Nel caso in cui è stata attivata la Cronologia del file sul tuo Windows macchina una cosa che potete fare è usare Ombra Explorer per ottenere il vostro file indietro. Purtroppo alcuni virus ransomware possono eliminare tali copie shadow del volume con un comando amministrativo per evitare di fare proprio questo.

Metodo 2: Se si tenta di decifrare i file utilizzando strumenti di decrittografia di terze parti. Ci sono molti fornitori di antivirus che hanno decifrati ransomware virus multipli degli ultimi due anni e pubblicato decryptors per loro. È probabile che se il vostro virus ransomware utilizza lo stesso codice di crittografia utilizzato da un virus decifrabile, è possibile ottenere i file indietro. Tuttavia, anche questo non è una garanzia, così si potrebbe desiderare di provare questo metodo con le copie dei file crittografati originali, perché se un programma di terze parti manomette la loro struttura crittografato, essi possono essere danneggiati permanentemente. La maggior parte dei decryptors attualmente disponibili per i virus ransomware si può vedere se si visita il progetto NoMoreRansom – un progetto che è il risultato di sforzi congiunti di ricercatori in tutto il mondo per la creazione di software di decodifica per tutti i virus ransomware. Basta andare lì cliccando sul seguente LINK e trovare la versione ransomware Decrypter e provarlo, ma ricordate sempre di fare un backup prima.

Metodo 3: Utilizzando strumenti di recupero dati. Questo metodo è suggerito da più esperti del settore. Può essere utilizzato per eseguire la scansione settori dell'unità disco e quindi rimescolare i file crittografati di nuovo come se fossero cancellati. La maggior parte dei virus ransomware di solito a cancellare un file e creare una copia criptata per evitare che tali programmi per il ripristino dei file, ma non tutti sono questo sofisticato. Così si può avere la possibilità di ripristinare alcuni dei file con questo metodo. Qui ci sono diversi programmi di recupero dati che si può provare e ripristinare almeno alcuni dei tuoi file: