החדשות פרצו, כי לכל המאוחר 2016 הגירסה של כופר Locky באמצעות סיומת הקובץ .zzzzz כבר שהמשגיח להתפשט שיטות חדשות מרובות אשר הביאה לעלייה האחרונה של זיהומים על ידי וירוס כופר זו. למי מיודע, Locky הוא וירוס כופר שיש לו לגרום השפעה מסיבית על מחשבים ברחבי העולם, הצפנת הקבצים החשובים שלהם מוצג מכתב כופר לשאול קורבנות לשלם כסף כדי לשחזר את הקבצים. במקרה שיש לך להפוך לקורבן של סייבר-סחיטה זו אנו ממליצים לכם לקרוא את המאמר הזה ולקבל מכיר איך Locky מדביק כדי להגן על עצמך בעתיד, לשמר את הקבצים שלך וגם ללמוד איך להיפטר של תוכנות זדוניות מגעילות זה ושיטות אלטרנטיביות כדי לשחזר את קבצי.

החדשות פרצו, כי לכל המאוחר 2016 הגירסה של כופר Locky באמצעות סיומת הקובץ .zzzzz כבר שהמשגיח להתפשט שיטות חדשות מרובות אשר הביאה לעלייה האחרונה של זיהומים על ידי וירוס כופר זו. למי מיודע, Locky הוא וירוס כופר שיש לו לגרום השפעה מסיבית על מחשבים ברחבי העולם, הצפנת הקבצים החשובים שלהם מוצג מכתב כופר לשאול קורבנות לשלם כסף כדי לשחזר את הקבצים. במקרה שיש לך להפוך לקורבן של סייבר-סחיטה זו אנו ממליצים לכם לקרוא את המאמר הזה ולקבל מכיר איך Locky מדביק כדי להגן על עצמך בעתיד, לשמר את הקבצים שלך וגם ללמוד איך להיפטר של תוכנות זדוניות מגעילות זה ושיטות אלטרנטיביות כדי לשחזר את קבצי.

מה שיטות האם Locky השתמש להדביק

שיטה #1: ספאם תמונות לפייסבוק SVG

מספר שיטות זוהו על ידי חוקרים זדוניים, ואפילו שיטה של הפצת תוכנות זדוניות המסוימות הזה באמצעות פייסבוק, כמו גם. למרות פייסבוק מכחיש את הטענות חוקרים זדוניים מרגישים משוכנע תמונות .SVG אשר צורפו הערכה לנצל נשירה כופרת Locky מתוכנה זדוני Nemucod.

שיטה זו היא בעצם מאוד חכמה וייחודית, כי לא עושה רק קבצים שהם תמונות עצמן נראים בטוחים שייפתחו להגדיל את האפשרות לזיהום, אבל גם פרופילי פייסבוק מזויפים של חברים ומשתמשים אחרים העשויות להיות במעגל שלך עשויים לשמש כדי לשלוח לך הודעה, המשך הגדלת אמון.

שיטה #2: ויה מסמכי XLS מיקרוסופט מזויפים

Malware-תנועה-ניתוח גילה את הטופס החדש לאחרונה של דואר זבל קבצים מצורפים לדואר אלקטרוני - קובצי Microsoft Excel בפורמט קובץ .xls. קבצים אלה מחוברים לעתים קרובות הודעות דואר אלקטרוני דואר זבל מסיבי אשר נחשבות חשבוניות והעתקים כזה. החוקרים גילו את שמות החשבונית הבאים קשורים הזדוני:

- עותק.{מזהה ייחודי}.XLS

- INVOICE.TAM_{מזהה ייחודי}.xls

הקבצים דווחו להיות כ 20 ל 50 קילובייט בגודלם להיות מלווה אימיילים שמפיצים ספאם כגון הבא:

"מצ"ב חשבוניות עבור מוצרים / שירותים נמסרו לאחרונה. אם יש לך שאלות אז pleasedo תהססו לפנות אלינו. קארן לייטפוט - CreditController, אנסל תאורה, יחידת 6B, Stonecross פארק התעשייה, יו Tree Way, WA3 3JD. טל: +44 (0) 6477 609 803 פקס: +44 (0)6477 609 803"

שיטה #2: השימוש של קבצים מוסתרים

Locky דווחה לאחרונה להשתמש סיומות קבצים שקשורים .JS או exe או com או .PIF או .scr או .HTA .vbs, .WSF , .JSE צנצנת סוגי קבצים. לא רק זה, אבל הכופר דווח גם להשתמש בכמה סוגים של obfuscators שונים כדי להסתיר קבצים אלה ודומים להן חשבוניות וסוגים אחרים של נתונים. הספאמרים של הרשת הגדולה בתמיכה הכופרת להרחיק לכת עד כדי עזיבת מספרי טלפון מזויפים ושמות רק כדי לגרום למשתמשים ללחוץ על הקבצים הזדוניים. זהו בעיקר מה וירוסים כופרים אחרים לעשות וזה עדיין נשאר להיות מאוד יעיל, למרות היותו מסווג כעת כטקטיקה לזיהום המיינסטרים ידועים. קשור אל malspam האחרון מ לתגליות .vbs הם באים מארחי הורדה:

- sarawakcars.com/987t67g

- spunbaku.com/987t67g

- ryrszs.com/987t67g

- betagmino.net/987t67g

- renklerle.com/987t67g

- rotakin.org/987t67g

ולא זאת בלבד אלא Locky גם משנה את הסיומות של סוגי הקבצים, כגון שינוי שם של קובץ DLL זדוני .tdb, .342 או אחרים אקראיים 3 מספר דו ספרתי של דמיון.

שימוש בארכיון .ZIP להדביק עם JavaScript

Locky ממשיכה להדביק משתמשים היא באמצעות שימוש קובצי JavaScript זדוני. לתגליות מ -29 בנובמבר 2016 להראות את מסר פישינג הבא להפיץ קובץ zip, בשם "unpaid_{UniqueID או שם הקורבן}.רוכסן". הודעות דואר אלקטרוני דיוג יש את התוכן הבא:

"ברכות! שילמתם עבור החשבונית של אתמול – הסכום הכולל היה $3190.

לצערי, אתה לא כללת את הפריט #48047-61258 של $658.

נא להעביר את השארית בהקדם האפשרי."

Locky .zzzzz Ransowmare - הסרת, שיקום והגנה ואת הקובץ

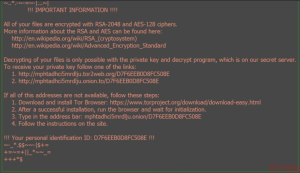

ברור שברגע Locky תוקף את המחשב, את הקבצים להיות מוצפנים ויש להם את סיומות קבצי .zzzzz הוסיפו. מאז הכופר משנה את הטפט עם הוראות בדף אינטרנט מבוסס-תור, החוקרים ממליצים להימנע הוראות אלה והתמקדות פעולות פרואקטיבית מפני תוכנה זדונית זו.

ראשון, חשוב להסיר Locky כופר מהמחשב. אתה יכול להפריע את ערכי הרישום ונתונים אחרים באופן ידני, אבל יש לך גם את האפשרות לקחת גישה אוטומטית וזה מה מומחים ממליצים. גישה זו כרוכה בהורדה פשוט סריקה של המחשב באמצעות תוכנת אנטי תוכנות זדוניות מתקדמות אשר תחזק את ההגנה על המחשב מפני איומים עתידיים וכן.

בנוסף לזה, Locky כופר גם מצפין את הקבצים, טווח אותם כבר לא פָּתִיחַ. הדרך המתאימה ביותר כדי לטפל בבעיה זו מבלי לשלם כל כופר היא להתמקד בעקבות מתחת- שיטות חלופיות שהוזכרו עבור שחזור קבצים.