La nouvelle itération de Locky ransomware en utilisant l'extension de fichier thor continue d'évoluer et d'infecter, en utilisant des méthodes plus récentes et les plus récents pour se propager. Le virus a été faite par des experts dans le domaine et distribué en proportion massive et organisée. Dans cet article, nous avons inclus plus d'informations sur cette menace méchant et des méthodes pour le supprimer complètement de votre ordinateur ainsi que d'autres solutions alternatives pour restaurer vos fichiers.

Télécharger Malware Removal Tool, pour voir si votre système a été affecté par le virus Locky Ransomware et analyser votre système pour les fichiers de virus .SHIT

Ce qui est nouveau dans Locky .thor?

La première nouvelle modification sur ce virus spécifique est principalement relié à la façon dont il disrtributes. Contrairement aux variantes précédentes, la plus récente utilise maintenant un riche mélange de types de fichiers pour provoquer l'infection. Nous avons détecté principalement la .wsf, .js, .hta, .fermeture éclair, .vbs, .extensions de fichiers bin utilisés, mais il y a aussi rapports sur les infections par Locky .thor ransomware se produisant de la manière suivante:

- Via .vbs type de fichiers qui téléchargent des fichiers .dll malveillants.

- Via les fichiers .pdf, tels que DSCF1223.pdf qui fournissent les logiciels malveillants par le spam.

Les distributeurs de spam de LOCKY sont assez rusé aussi bien. Ils utilisent des sujets de courrier électronique tels que « Transaction Refusée », « Votre réception » et semblable à tromper les utilisateurs inexpérimentés que le fichier qui est en fait Locky est d'une importance capitale et doit être ouvert.

Les développeurs de Locky ransomwre ont également inclus de nouvelles fonctionnalités dans leur virus, comme une fonction qui empêche les logiciels malveillants de cryptage des fichiers s'il est couru sur un lecteur Virtual Drive, comme par exemple VirtualBox. Cela est dû à la nouvelle fonctionnalité de Locky qui permet de détecter quand il est exécuté sur un ordinateur réel et une machine virtuelle.

Qu'est-ce que Locky .thor Do?

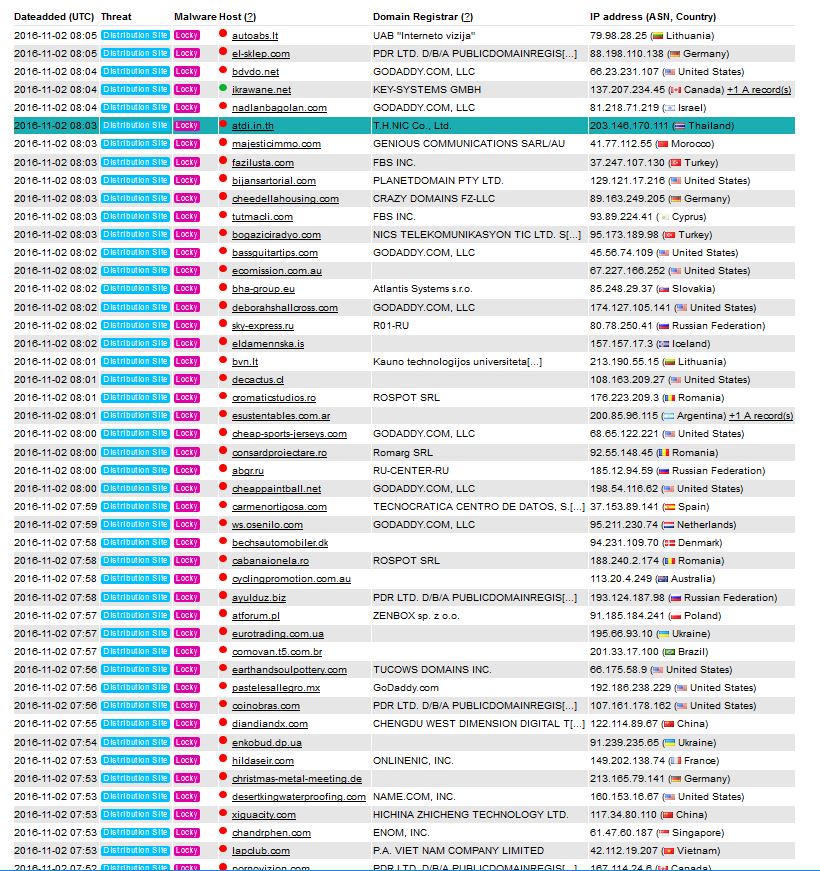

En ce qui concerne, après avoir été infecté par le virus, la procédure est relativement standard. Première, la variante Locky de ransomware se connecte à l'un des nombreux hôtes de charge utile, peu que nous voyons sur l'image ci-dessous:

Après avoir été connecté à ces sites et téléchargé la charge utile, le virus de ransomware effectue également plusieurs autres activités, comme la suppression des copies d'ombre de l'ordinateur infecté. Ceci est réalisable par la commande vssadmin, par exemple:

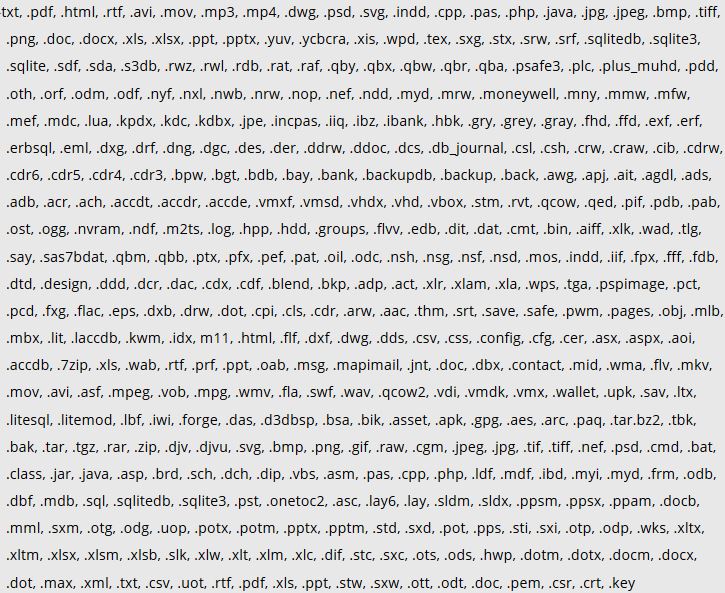

Après toutes les sauvegardes sont supprimées, le ransomware de .thor peut aller directement au point et commencer à crypter les fichiers sur l'ordinateur compromis. Les extensions de fichiers qui sont associés à la variante .thor sont rapportés par les chercheurs pour les suivants:

Dès qu'un fichier correspond à l'extension pris en charge par Locky, le virus commence immédiatement à chiffrer les données de sorte que le fichier devient plus être ouvert.

Deux algorithmes de cryptage très avancés sont utilisés, le bit AES-128 les plus susceptibles de changer la structure des fichiers et le RSA-2048 pour crypter les clés de décryptage après les envoyer à l'un des serveurs de commande et de contrôle de Locky.

Comment contrer .thor Attack Locky Variant et récupérer les données

A ce stade, il est recommandé que vous essayez de payer la rançon - il ne sera pas vos fichiers cryptés retour. Au lieu, des malwares conseille d'utiliser un logiciel anti-malware automatisé (pour une efficacité maximale) pour enlever la variante .thor de Locky à fond et de sauvegarder les fichiers cryptés.

Télécharger Malware Removal Tool, pour voir si votre système a été affecté par le virus Locky Ransomware et analyser votre système pour les fichiers de virus .SHIT

Vous avez plusieurs solutions de rechange après la suppression de Locky ransomware:

- Pour utiliser l'explorateur de l'ombre et de vérifier si le virus a échoué ou réussi à supprimer l'historique de vos fichiers.

- Pour essayer de scanner votre ordinateur avec des programmes de récupération de données.

- Pour utiliser d'autres decryptor tiers par Emsisoft ou Kaspersky, juste au cas où le chiffreur est la même chose avec d'autres virus ransomware qui est peu probable.

- Pour analyser votre disque dur avec un logiciel de récupération de données et tenter de récupérer vos données qui serait réussie si vous êtes chanceux.

Quelle que soit l'option que vous choisissez est à vous, mais nous vous conseillons vivement d'attendre un décrypteur d'être libéré. Dès qu'il y aura un, assurez-vous de suivre cet article que nous mettrons à jour avec un lien web.