Eine neue Variante des berüchtigten Locky Ransomware vor kurzem löste weltweit wurde - sein Name ist Zepto und es verwendet die gleiche Erpresserbrief als der seines Vorgängers. Außerdem, es fügt die .zepto Erweiterung auf die verschlüsselten Dateien.

Zepto Ransomware - wie funktioniert es Geben Sie Ihren PC?

Ähnlich wie Locky, Zepto schleicht sich in den Computern der Benutzer über Spam-E-Mails ein geschwächtes JavaScript-Datei enthält,. Beim Öffnen, die Virus-Downloads auf den Computer und die Infektion beginnt. Ähnlich wie bei anderen Ransomware-Infektionen, der Prozess der Verschlüsselung erfolgt im Hintergrund leise, um das Opfer des Erfassens es keine Möglichkeit hat, bis der Vorgang abgeschlossen ist, und es ist zu spät, Vorsichtsmaßnahmen zu ergreifen,.

Zepto Ransomware - Was bedeutet es tun?

Einmal ist Zepto innerhalb des Systems Opfer, es wird ein Scan-Prozess zu erkennen Dateien für die Verschlüsselung initiieren. Solche Dateien sind:

123, .3dm, .3ds, .3g2, .3gp, .602, .aes, .Bogen, .asc, .asf, .Person, .Natter, .avi, .hinter, .Fledermaus, .bmp, .brd, .CGM, .cmd, .cav, .crt, .csr, .csv, .dbf, .DCH, .dif, .tauchen,

.djv, .djvu, .doc, .docb, .docm, .docx, .Punkt, .dotm, .dotx, .fla, .flv, .frm, .gif, .gPG, .hwp, .IBD, .Krug, .Java, .jpeg, .jpg, .Schlüssel, .legen, .lay6, .lDF, .m3U, .m4u, .max, .CIS, .MDF, .Mitte, .mkv, .mov, .mp3, .mp4, .mpeg, .mpg, .MS11, .myf, .verkauft, .Kirchenschiff, .spec, .Antwort, .Antworten Sie, .ods, .odt, .otg, .oTP, .ots, .dort, .p12, .paq, .nicht, .pdf, .pem, .php, .png, .Topf, .potm, .POTX, .ppam, .pps, .ppsm, .ppsx, .ppt, .PPTM, .pptx, .psd, .rar, .roh, .rtf, .sch, .sldm, .sldx, .slk, .stc, .std, .sti, .stw, .svg, .swf, .sxc, .SXD, .sie, .sxm, .sxw, .nimmt, .Tbk, .tgz, .tif, .tiff, .TXT, .General, .uot, .vbs, .vdi, .vmdk, .VMX, .vob, .wav, .wb2, .wk1, .wks, .wma, .wmv, .xlc, .xlm, .xls, .xlsb, .xlsm, .xlsx, .XLT, .xltm, .xltx, .xlw, .Reißverschluss

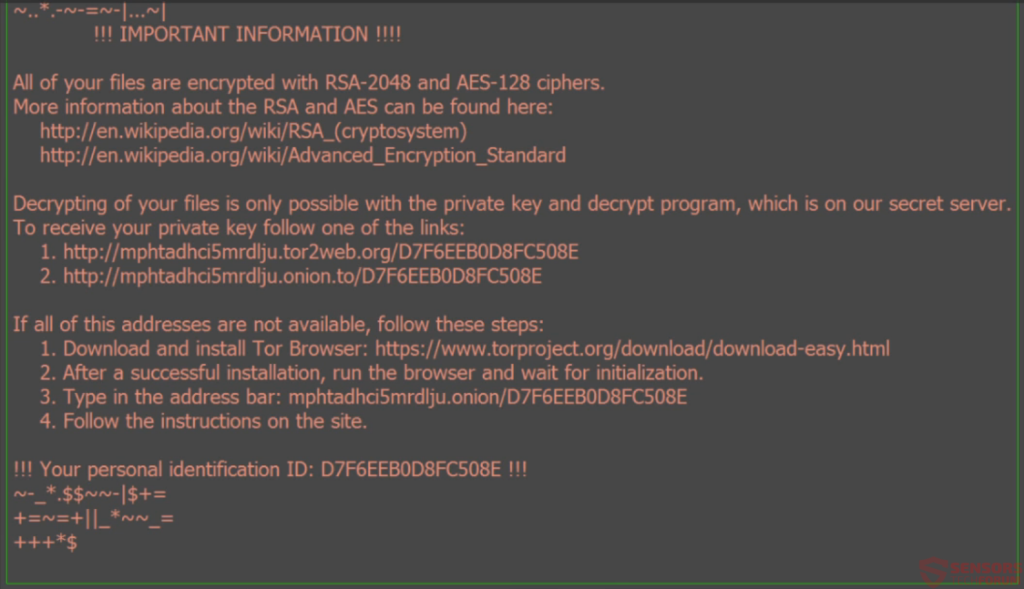

Sobald der Verschlüsselungsvorgang abgeschlossen ist, Zepto wird der Desktop des Bild in einen Erpresserbrief drehen, die so aussieht:

Es sagt:

!!! WICHTIGE INFORMATIONEN !!!

Alle Ihre Dateien werden mit RSA-2048 und AES-128 verschlüsselt Chiffren.

Weitere Informationen über die RSA und AES finden Sie hier:

https://en.wikipedia.org/wiki/RSA_(Kryptosystem)

https://en.wikipedia.org/wiki/Advanced_Encryption_Standard

Entschlüsseln der Dateien ist nur mit dem privaten Schlüssel und entschlüsselt Programm, Alles, was auf unserem geheimen Server.

So empfangen Sie Ihren privaten Schlüssel auf einen der Links folgen:

1. http://mphtadhci5mrdlju.tor2web(.)org / D7F6EEB0D8FC508E

2. http://mphtadhci5mrdlju.onion(.)zu / D7F6EEB0D8FC508E

Wenn alle diese Adressen nicht verfügbar, folgen Syntheseschritte:

1. Downloaden und installieren Sie das Tor-Browser: https://www.torproject.org/download/download-easy(.)html

2. Nach einer erfolgreichen Installation, Führen Sie den Browser, und warten Sie für die Initialisierung.

3. Geben Sie in der Adressleiste: mphtadhci5mrdlju(.)Zwiebel / D7F6EEB0D8FC508E

4. Folgen Sie den Anweisungen auf der Website.

!!! Ihre persönliche Identifikationsnummer: D7F6EEB0D8FC508E !!!

Da die Löse Nachricht sagt, Zepto Virus Anwendungen RS-2048 und AES-128-Chiffren für die Dateiverschlüsselung. Die Menge von dem Opfer gefordert ist 0.5 Bitcoins (oder 315 US Dollar)

Zepto Ransomware - wie man es entfernen

Wenn Sie mit dem Zepto-Virus angegriffen wurden, Sie müssen sich zuerst von Ihrem System entfernen. Um das zu tun, stellen Sie sicher, ein leistungsstarkes Anti-Malware-Tool, das Ihren Computer scannen und reinigen Sie die bösartigen Komponenten davon. Erst dann können Sie versuchen, einige Ihrer Dateien über File Recovery-Tools wiederherstellen. Es ist keine Lüge, wenn die Dateien von einer Erpresser-Infektion aus dem Rang des Zepto verschlüsselt worden, Locky, Cerber, usw., es ist fast unmöglich, einen von ihnen zu restaurieren. Zahlung der Cyber-Gauner in einem Austausch für einen Entschlüsselungsschlüssel, jedoch, auch ist nicht die Lösung, da das Virus in Ihrem System bleibt und jederzeit zurückschlagen konnte.