Viele Sicherheitsunternehmen sind nun auch für die Erkennungsroutinen für das Superfish Browser-Add-on in den Produkten, die sie anbieten. Diese Realität wurde nach der Entdeckung, dass dieses Add-on wird sich auf eine selbstsignierte Stammzertifikat, um die verschlüsselten Datenverkehr abfangen und den Zugang zu Informationen, die empfindlich ist.

In der Zeit von September bis Dezember 2014, das Superfish Browser-Add-on kam zu zahlreichen Lenovo Notebooks vorinstalliert. Diese Tatsache verursachte durchaus ein Summen, sobald die Forscher entdeckten, dass das Verhalten von Add-ons.

Der Superfish Browser-Add-on und dessen Verhalten

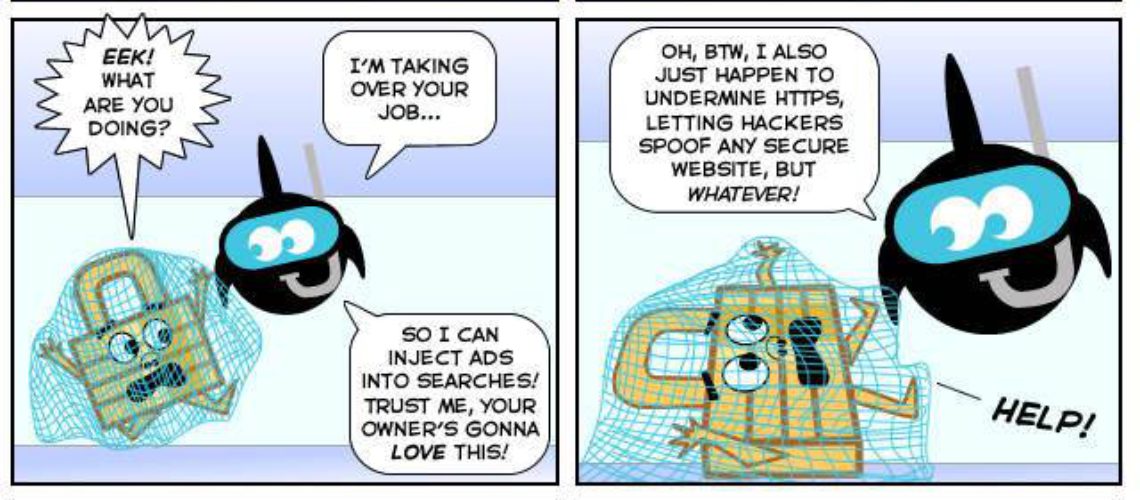

Das Add-on Superfish wurde entwickelt, um Anzeigen auf den Webseiten, die von den Benutzern, um zugegriffen präsentieren, damit sie alternative und billigere Produkte von denen, die sie durchsucht Online finden. Das Add-On wird erreicht, dass, indem Sie ein Bild, das passend ist, den Algorithmus auf mehr als 70 000 Geschäfte online gefunden.

Wie geht das? Der Superfish Add-on installiert eine transparente Proxy-Dienst (auch als Man-in-the-Middle bekannt), die auf der SSL Digestor Motor durch Komodia basiert. Dieser Motor installiert ein Root-Zertifikat in Windows-Shop, selbstgenerierte ist und dann wieder alle Zeichen HTTPS-Sites Zertifikate on-the-fly-. Die Website der Komodia ist derzeit offline dank der ernsthafte Aufmerksamkeit der Medien zu bilden.

Dieser Aufbau bietet Dritten mit Zugang zu Informationen, die in erster Linie zwischen dem Server und dem Client verschlüsselt werden sollten. Etwas, was noch auffälliger ist, dass das RSA-Schlüssel für die Verschlüsselung des Zertifikats ist geknackt, die Kommunikation zwischen den Superfish Benutzer offenbart und werden der sichere Austausch-Verkehr ist zu sehen,.

Am vergangenen Donnerstag der CEO von Errata Sicherheit, Robert Graham, Rissbildung das Kennwort für den verschlüsselten privaten Schlüssel des Zertifikats konnte. Schon Bald, er es auch geschafft, das Passwort sowie zu finden.

Alert für Superfish durch mehrere Antiviren-Produkte

Bis vor kurzem, Superfish wurde als potenziell unerwünschtes Programm nur, dass auf den Computern der Benutzer zusammen mit der Installation von einigen kostenlosen Anwendungen zulässig ist. In der Tat gab es Online-Tutorials, wie man diesen Browser-Komponente zu entfernen; aber es blieb unbemerkt von den meisten Sicherheitsprodukte.

Auch heute ist die Erkennungsrate ist niedrig, auch wenn die Sicherheitslösungen jetzt Auslösung Benachrichtigung erhalten, wenn sie Superfish finden. Die beliebten Antiviren-Produkte, wie Avira, Symantec und Trend Micro Ausgabe einer Warnung über das Add-on, die auf durch Ruf oder heuristische Motoren basieren oder auf der Grundlage einer Signatur.

Das Security Bulletin weiter informiert, dass das Programm die Entfernung ist nicht genug, um das Risiko zu reduzieren, denn die Nutzer müssen auch das Stammzertifikat deinstallieren. Microsoft stellt Informationen darüber, wie die im Zertifikatsspeicher von Windows zu tun. Das gleiche ist mein Mozilla Thunderbird für seine E-Mail-Client und seinen Firefox-Webbrowser erfolgen.