Der neueste Iteration von Locky Ransomware die thor Dateierweiterung entwickelt sich ständig weiter und infizieren, Verwendung von neueren und neueren Methoden werden verbreitet. Das Virus wurde von Experten auf dem Gebiet und verteilte in massivem und organisierten Anteil aus. In diesem Artikel haben wir es mehr Informationen über diese böse Bedrohung und Methoden enthalten von Ihrem Computer vollständig zu entfernen sowie anderen alternativen Lösungen, um Ihre Dateien wiederherstellen.

Herunterladen Malware Removal Tool, Wenn Ihr System zu sehen ist von Locky Ransomware Virus und Scannen Sie Ihr System für .SHIT Virus Dateien betroffen

Was ist neu in Locky .thor?

Die erste neue Modifikation über diesen spezifischen Virus ist in erster Linie verbunden mit der Möglichkeit, es disrtributes. Im Gegensatz zu den vorherigen Varianten, die neuere verwendet nun eine reiche Mischung von Dateitypen, die Infektion zu verursachen. Wir haben in erster Linie die WSF erfasst, .js, .hta, .Reißverschluss, .vbs, .Sind Dateierweiterungen verwendet werden, aber es werden auch schon Berichte über Infektionen durch Locky .thor Ransomware vorkommendes folgende Möglichkeiten:

- Via .VBS Art von Dateien, die bösartigen DLL-Dateien herunterladen.

- Via PDF-Dateien, wie DSCF1223.pdf, die die Malware durch Spam liefern.

Locky Spam-Verteiler sind ziemlich schlau und. Die Erfahrungen mit E-Mail-Themen wie „Transaction Abgelehnt“, „Ihre Quittung“ und ähnliche unerfahrene Benutzer zu betrügen, dass die Datei, die Locky ist tatsächlich von größter Bedeutung ist und geöffnet wird.

Die Entwickler von Locky ransomwre auch neue Funktionen in ihrem Virus enthalten ist,, wie zum Beispiel einer Funktion, die die Malware von Verschlüsselung von Dateien stoppt, wenn es auf einem virtuellen Laufwerk Spielern laufen ist, wie VirtualBox zum Beispiel. Dies ist aufgrund der neuen Funktion von Locky, die es ermöglicht, zu erkennen, wenn es auf einem tatsächlichen Computer und eine virtuelle Maschine läuft ist.

Was bedeutet Locky .thor Do?

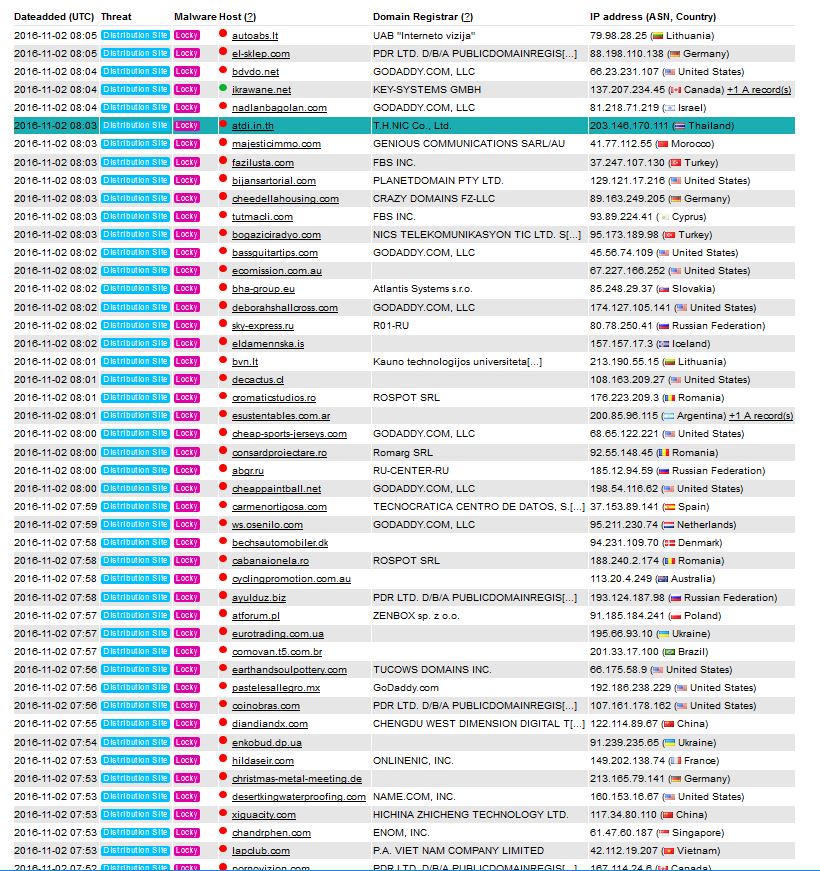

In Bezug auf die, nachdem sie mit dem Virus infiziert, das Verfahren ist relativ Standard. Erste, die Locky .thor Ransomware-Variante eine Verbindung zu einem der vielen Nutzlast Hosts, wenig davon sehen wir auf das Bild unten:

Nachdem sie auf diese Websites verbunden und heruntergeladen die Nutzlast, der Ransomware-Virus führt auch verschiedene andere Aktivitäten, Schattenkopien des infizierten Computer wie das Löschen. Dies ist erreichbar durch den vssadmin Befehl, beispielsweise:

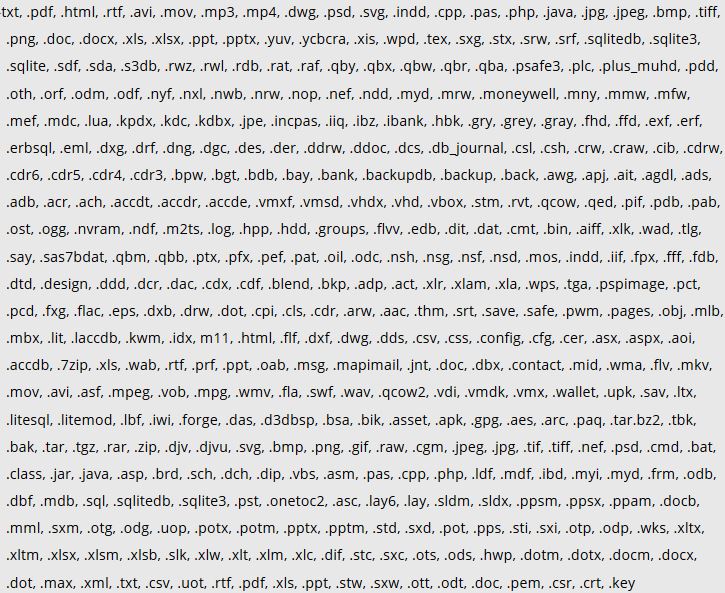

Nachdem alle Backups gelöscht, die .thor Ransomware auf den Punkt gerade kann und beginnen, die Dateien auf dem infizierten Computer zu verschlüsseln. Die Dateierweiterungen, die mit der .thor Variante zugeordnet sind, werden von den Forschern berichtet, die folgenden sein:

Sobald eine Datei mit der Verlängerung von Locky unterstützt entspricht, das Virus sofort beginnt er die Daten zu verschlüsseln, so dass die Datei nicht mehr geöffnet werden kann, wird.

Zwei sehr fortschrittliche Verschlüsselungsalgorithmen verwendet,, der AES-128-Bit höchstwahrscheinlich die Entschlüsselungsschlüssel, die die Struktur der Dateien und die RSA-2048 ändern, nachdem sie zu einem der Kommando- und Kontrollserver von Locky Senden zu verschlüsseln.

Wie Angriff Locky der .thor Variant Counter und die Daten Get Back

An dieser Stelle ist es nicht empfehlenswert, dass Sie versuchen, und das Lösegeld zu bezahlen - es wird nicht Ihre verschlüsselten Dateien wieder. Stattdessen, Malware-Forscher raten eine automatische Anti-Malware-Software zu verwenden, (für maximale Effizienz) Locky der .thor Variante gründlich und sichern die verschlüsselten Dateien zu entfernen.

Herunterladen Malware Removal Tool, Wenn Ihr System zu sehen ist von Locky Ransomware Virus und Scannen Sie Ihr System für .SHIT Virus Dateien betroffen

Sie haben mehrere Alternativen nach der Entfernung von Locky Ransomware:

- So verwenden Schatten Explorer und zu überprüfen, ob das Virus ausgefallen ist oder es gelungen Dateien Geschichte in löschen.

- Um zu versuchen, und scannen Sie Ihren Computer mit Daten-Recovery-Programme.

- Zur Nutzung von Drittanbietern Decryptoren von Emsisoft oder Kaspersky, nur für den Fall ist der Verschlüssler das gleiches mit anderen Ransomware-Viren, die nicht wahrscheinlich ist,.

- So scannen Sie Ihre Festplatte mit einem Daten-Recovery-Software und versuchen, Ihre Daten wiederherzustellen, die erfolgreich sein würde, wenn Sie Glück haben,.

Was auch immer Sie sich entscheiden ist bis zu Ihnen, aber wir warten dringend raten, für eine Entschlüsselungsvorrichtung freigegeben werden. Sobald es ist, stellen Sie sicher, um diesen Artikel zu folgen, wie wir es mit einem Web-Link aktualisieren.