Malware-Forscher haben noch eine weitere Version des unermüdlichen CryptoLocker Ransomware gemeldet. Die CryptoLocker-v3 Ransomware ist in Europa und in den USA festgestellt. Die bösartige Bedrohung verschlüsselt die Dateien des Opfers und erzeugt eine Meldung verlangen ein Lösegeld, um zu zahlen, bis die Dateien entschlüsselt werden,.

CryptoLocker-V3 Ransom Beschreibung

Die CryptoLocker-v3 Bedrohung verschlüsselt Dateien mit folgenden Erweiterungen:

.xls, .doc, .pdf, .rtf, .psd, .dwg, .cdr, .CD, .CIS, .1CD, .dbf, .sqlite, .jpg, .Reißverschluss.

Sobald es auf dem Computer des Opfers aktiviert wird, es beginnt die Verschlüsselung von Dateien, die die oben genannten Erweiterungen. Wie die meisten Ransomware-Attacken, die CryptoLocker-v3 generiert einen eindeutigen öffentlichen RSA-2048 Schlüssel und einen privaten RSA-Schlüssel, vermutlich Datei Entschlüsselung verwendet, nachdem die geforderte Summe zu zahlen.

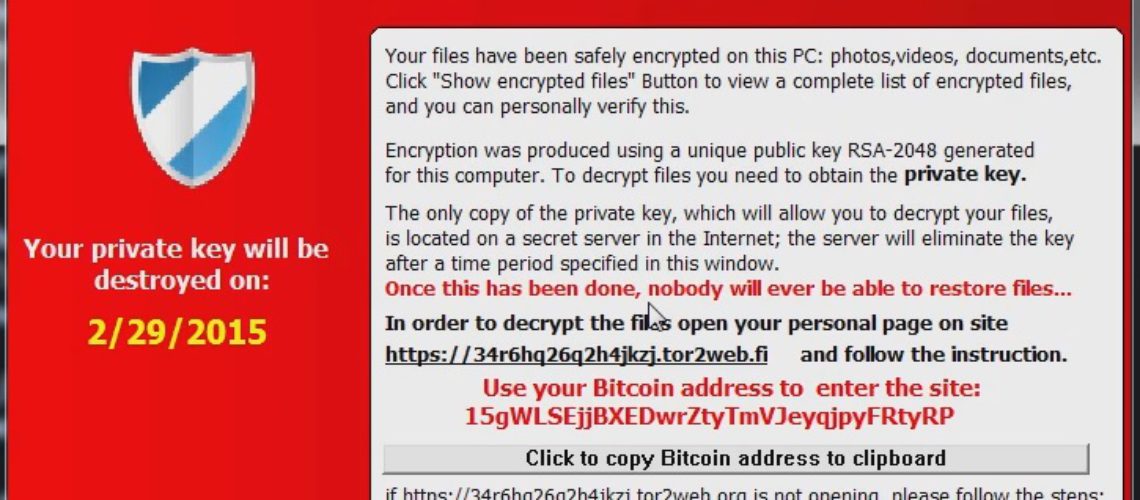

Wenn die CryptoLocker-v3 Parasiten läuft, es übernimmt die Kontrolle der angegriffenen PC, damit der Zugang zu ihm begrenzt ist. Die Ransomware erzeugt dann einen Desktop-Meldung, dass persönliche Dateien des Opfers sind "sicher verschlüsselt". Die Macher von CryptoLocker-v3 haben auch eine Option, die die verschlüsselten Dateien zeigt. Soweit die Zahlung, im Falle CryptoLocker-v3 BitCoin verwendet wird.

In der auf dem Bildschirm des Opfers angezeigte Meldung, die Angreifer zu warnen, dass der private Schlüssel wird nach einer bestimmten Zeit ausgeschaltet werden, wenn das Lösegeld gezahlt. Wenn der private Schlüssel Eliminierung auftritt, niemand wird jemals in der Lage, die verlorenen Dateien wiederherstellen.

In diesem Zusammenhang, Experten empfehlen, immer nachdem Sie Ihre Dateien auf einem anderen Gerät oder in einer Cloud gespeichert. Dieser Rat ist besonders nützlich für Unternehmen, da Ransom Angreifer zielen meist auf Unternehmen. Zum Glück, mehr und mehr Unternehmen sind mit Fragen der Privatsphäre besorgt, wie ein Sicherheitsbericht zu diesem Thema vor kurzem ergeben,. Eine weitere gute Nachricht ist auf dem Weg. Verschiedene Werkzeuge für Cyberkriminalitätsprävention werden ebenfalls entwickelt. Beispielsweise, Tief-Code wird derzeit von der Universität Cambridge und Draper Laboratory entwickelt.

CryptoLocker-v3 Ransom Verteilung

Sicherheitsexperten haben bereits festgestellt, dass CryptoLocker-v3 vollständig kopiert die CryptoLocker. Tatsächlich, die Ransom Bedrohung in Frage wird auch als TeslaCrypt bekannt. Alle Versionen des CryptoLocker verlassen sich auf Trojan Taktik als Verteilungsmethoden. Deshalb besuchen verdächtige Websites, die potenzielle Malware verstecken kann nicht Beratungs.

Eine weitere Möglichkeit, einen Angriff von Ransomware mit einer kritischen Belastung für Ihren PC zu verhindern, ist das sichere Speichern von Dateien an anderer Stelle.