Den senaste iteration av Locky Ransomware använder thor filändelsen fortsätter att utvecklas och infektera, med användning av nyare och nyare metoder som ska spridas. Viruset har gjorts av experter på området och distribueras i massiv och organiserad andel. I den här artikeln har vi inkluderat mer information om detta otäcka hot och metoder för att ta bort det helt från datorn samt andra alternativa lösningar för att återställa dina filer.

Ladda ner Malware Removal Tool, För att se om ditt system har påverkats av Locky Ransomware Virus och skanna ditt system för .SHIT virus filer

Vad som är nytt i Locky .thor?

Den första nya ändringen om detta specifika virus är främst kopplad till hur det disrtributes. Skillnad från de tidigare varianterna, nyare man använder nu en rik blandning av filtyper för att orsaka infektion. Vi har upptäckt främst WSF, .js, .HTA, .blixtlås, .vbs, .bin filnamnstillägg som används, men det har också varit rapporter om infektioner av Locky .thor Ransomware inträffar följande sätt:

- Via .vbs typ av filer som hämta skadliga DLL-filer.

- Via PDF-filer, såsom DSCF1223.pdf som levererar skadlig kod genom spam.

Locky s spam distributörer är ganska slug samt. De använder e-post ämnen som ”Transaktions Avvisad”, ”Kvittot” och liknande för att lura oerfarna användare att filen som faktiskt Locky är av yttersta vikt och måste öppnas.

Utvecklarna av Locky ransomwre har också ingår nya funktioner i deras virus, till exempel en funktion som stoppar skadlig kod från att kryptera filer om det körde på en virtuell enhet spelare, liknande VirtualBox t.ex.. Detta beror på att den nya funktionen i Locky som gör det möjligt att upptäcka när den körde på en faktisk dator och en virtuell maskin.

Vad gör Locky .thor Do?

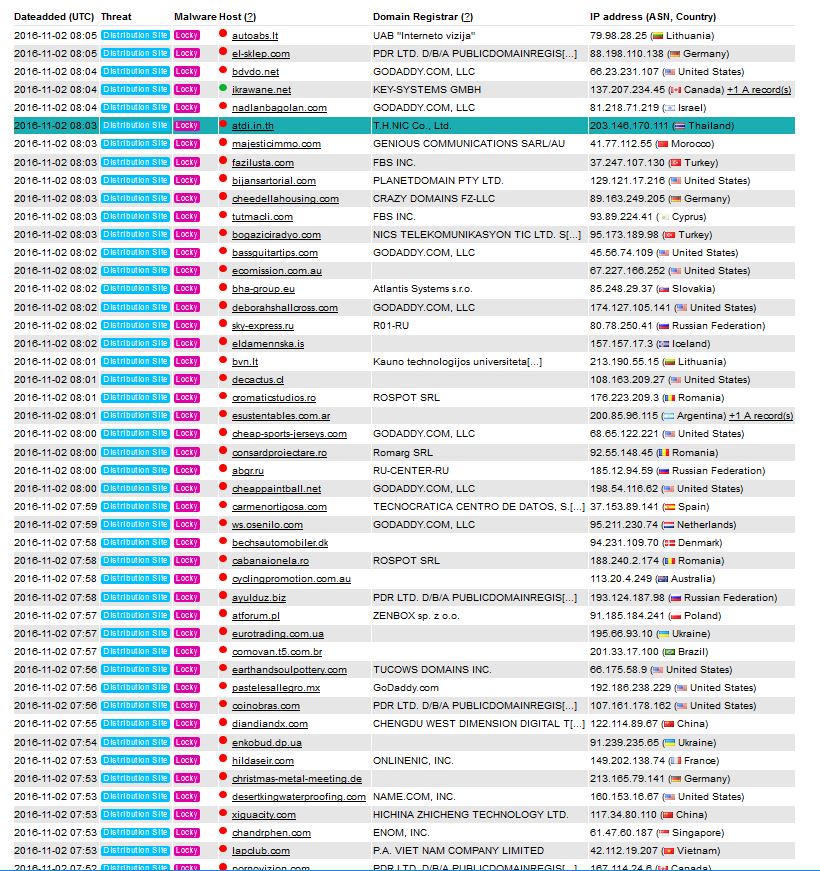

När det gäller efter att ha smittats med viruset, förfarandet är relativt standard. Först, den Locky .thor Ransomware variant ansluts till en av de många nyttolast värd, lite som vi ser på bilden nedan:

Efter att ha kopplat till dessa webbplatser och nedladdade nyttolasten, den Ransomware virus utför även flera andra aktiviteter, som att ta bort skuggkopior av den infekterade datorn. Detta kan uppnås med kommandot vssadmin, till exempel:

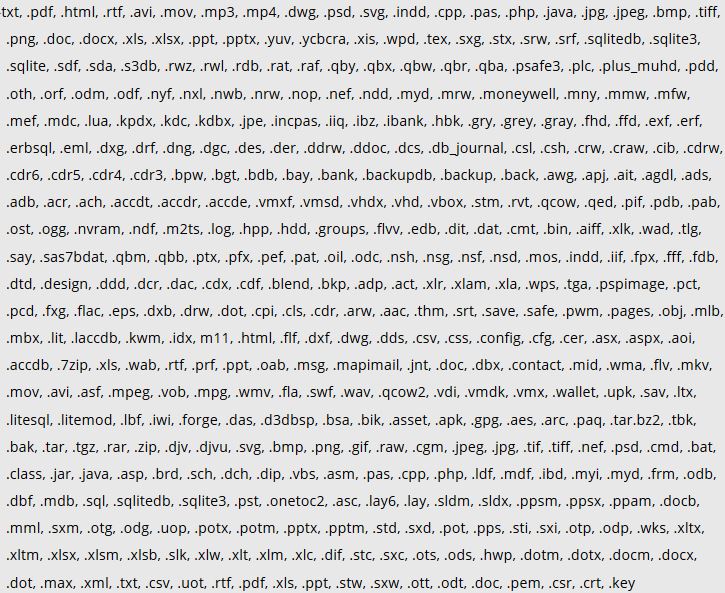

Efter några säkerhetskopior tas bort, den .thor Ransomware kan gå rakt på sak och börja kryptera filerna på den infekterade datorn. De filnamnstillägg som är förknippade med den .thor variant rapporteras av forskare för att vara följande:

Så snart en fil motsvarar förlängningen stöds av Locky, viruset börjar omedelbart att kryptera den data så att filen blir inte längre öppningsbar.

Två mycket avancerade krypteringsalgoritmer används, AES-128 bitars mest sannolikt att ändra strukturen på filerna och RSA-2048 att kryptera dekrypteringsnycklar efter att skicka dem till en av ledningssystem servrar Locky.

Hur kontring Locky s .thor Variant och få tillbaka data

På denna punkt är det inte rekommenderat att du försöker och betala lösen - det kommer inte att få din krypterade filer tillbaka. Istället, malware forskare rekommenderar att använda en automatiserad anti-malware program (för maximal effektivitet) att ta bort Locky s .thor variant noggrant och att säkerhetskopiera krypterade filer.

Ladda ner Malware Removal Tool, För att se om ditt system har påverkats av Locky Ransomware Virus och skanna ditt system för .SHIT virus filer

Du har flera alternativ efter avlägsnande av Locky Ransomware:

- Om du vill använda shadow Explorer och för att kontrollera om viruset har misslyckats eller lyckats radera filen historia.

- Att försöka söka igenom datorn med dataprogram återvinning.

- Om du vill använda andra tredjeparts decryptors av Emsisoft eller Kaspersky, ifall krypterings är samma sak med andra Ransomware virus som inte är troligt.

- För att skanna din hårddisk med en data återvinning programvara och försöka återställa dina data som skulle vara framgångsrik om du har tur.

Oavsett alternativ du väljer är upp till dig, men vi rekommenderar starkt att vänta på ett decryptor att släppas. Så snart det finns en, se till att följa denna artikel som vi kommer att uppdatera den med en webblänk.