News bröt ut, att den senaste 2016 version av Locky Ransomware använder .zzzzz filändelsen har spotter att spridas i flera nya metoder som har resulterat i en senaste tidens ökning av infektioner genom denna Ransomware virus. För de oinformerade, Locky är en Ransomware virus som har orsaka en enorm inverkan på datorer över hela världen, kryptera sina viktiga filer och visa ett hotbrev be offren att betala pengar för att återställa filer. I det fall du har blivit ett offer för denna cyber utpressning råder vi dig att läsa den här artikeln och bekanta dig med hur Locky infekterar att skydda dig i framtiden, bevara dina filer och även lära sig att bli av med detta otäcka malware och alternativa metoder för att återställa dina filer.

News bröt ut, att den senaste 2016 version av Locky Ransomware använder .zzzzz filändelsen har spotter att spridas i flera nya metoder som har resulterat i en senaste tidens ökning av infektioner genom denna Ransomware virus. För de oinformerade, Locky är en Ransomware virus som har orsaka en enorm inverkan på datorer över hela världen, kryptera sina viktiga filer och visa ett hotbrev be offren att betala pengar för att återställa filer. I det fall du har blivit ett offer för denna cyber utpressning råder vi dig att läsa den här artikeln och bekanta dig med hur Locky infekterar att skydda dig i framtiden, bevara dina filer och även lära sig att bli av med detta otäcka malware och alternativa metoder för att återställa dina filer.

Vilka metoder Har Locky Användning att infektera

Metod #1: Facebook SVG Images Spam

Flera metoder har identifierats av malware forskare, och även ett förfarande för spridning av denna särskilda skadliga program via Facebook samt. trots Facebook förneka kraven malware forskare anser övertygad om att .SVG bilder som förenas med utnyttja kit släppa Locky Ransomware via Nemucod malware.

Denna metod är faktiskt mycket smart och unik, eftersom inte bara filer som är faktiska bilder och verkar säkert att öppnas öka möjligheten infektion, men också falska Facebook-profiler av vänner och andra användare som kan vara i din krets kan användas för att skicka meddelanden som du, ytterligare ökar förtroendet.

Metod #2: Via Fake Microsoft XLS dokument

Malware trafiken analys har nyligen upptäckt den nya formen av spam e-postbilagor - Microsoft Excel-filer i en xls filformat. Dessa filer är ofta fast i massiv skräppost som betraktas som fakturor och kopior av sådana. Forskarna har upptäckt följande faktura namn med anknytning till malware:

- KOPIA.{unikt ID}.XLS

- INVOICE.TAM_{unikt ID}.xls

Filerna rapporterades vara cirka 20 till 50 kilobyte i storlek och skall åtföljas av erhållit skräppost e-postmeddelanden såsom följande:

”Härmed bifogas din faktura för varor / tjänster nyligen levererat. Om du har några frågor då inte pleasedo tveka att kontakta oss. Karen Lightfoot - CreditController, Ansell Lighting, enhet 6B, Stonecross Industrial Park, Yew Tree Way, WA3 3JD. Tel: +44 (0) 6477 609 803 Fax: +44 (0)6477 609 803”

Metod #2: Användningen av dolda filer

Locky har nyligen rapporterats att använda filändelser som är förknippade med .JS eller EXE eller .com eller .pif eller SCR eller HTA .vbs, .WSF , .JSE .jar filtyper. Inte bara detta, men Ransomware har också rapporterats att använda flera olika typer av obfuscators att dölja dessa filer och liknar dem som fakturor och andra typer av data. Spammare i stort nätverk som stöder Ransomware gå så långt som att lämna falska telefonnummer och namn bara för att få användare att klicka på skadliga filer. Detta är oftast vad andra Ransomware virus gör och det återstår fortfarande att vara mycket effektiv, även om nu klassificeras som en välkänd och vanlig infektion taktik. Relaterat till den senaste malspam från VBS upptäckter är följande hämta värdar:

- sarawakcars.com/987t67g

- spunbaku.com/987t67g

- ryrszs.com/987t67g

- betagmino.net/987t67g

- renklerle.com/987t67g

- rotakin.org/987t67g

Och inte bara det, men Locky ändrar också förlängningarna av de filtyper, såsom byta namn på en skadlig DLL-fil för att .tdb, .342 eller annat slumpmässigt 3 siffrigt nummer av likhet.

Använda ZIP arkiv att infektera med JavaScript

Locky fortsätter att infektera användare är via hjälp av en skadliga JavaScript-filer. Upptäckter från 29 november 2016 visar följande phishing meddelande för att sprida en .zip-fil, heter ”unpaid_{UNIQUEID eller offer namn}.blixtlås". Nätfiske e-post har följande innehåll:

"Hälsningar! Du betalat för gårdagens faktura – den totala summan var $3190.

Tyvärr, du hade inte objektet #48047-61258 av $658.

Vänligen överföra resten så snart som möjligt.”

Locky .zzzzz Ransowmare - Removal, Skydd och fil restaurering

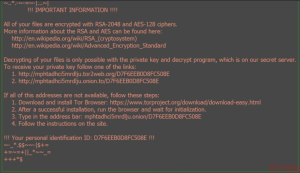

Det är uppenbart att när Locky angriper din dator, filerna blir krypterad och har lagt .zzzzz filändelser. Eftersom Ransomware ändrar tapet med instruktioner på en Tor-baserad webbsida, Forskarna rekommenderar att undvika dessa instruktioner och fokusera på förebyggande åtgärder mot denna malware.

Först, Det är viktigt att ta bort Locky Ransomware från datorn. Du kan störa registerposter och andra data manuellt, men du har också möjlighet att ta en automatisk inställning som är vad experter rekommenderar. Denna metod innebär enkel nedladdning och genomsökning av datorn med hjälp av en avancerad anti-malware program som ytterligare kommer att skydda din dator från framtida hot samt.

Dessutom, Locky Ransomware även krypterar filer, gör dem inte längre öppningsbar. Det lämpligaste sättet att ta itu med denna fråga utan att behöva betala någon lösen är att fokusera på att följa nedan- nämnda alternativa metoder för fil restaurering.