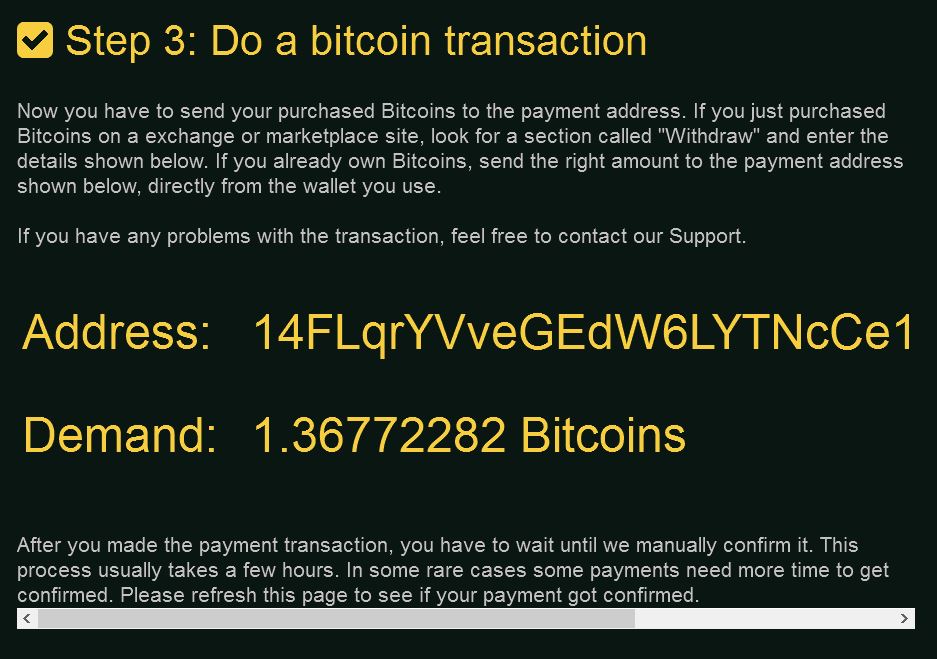

En ny version av Petya Ransomware har dykt ut i det fria efter det yngre syster - Mischa Ransomware. Den Ransomware använder sofistikerade kryptering för att koda hårddiskar, liknar det tidigare version. Många känner övertygade om att detta är en förbättrad version av virus eftersom de framgångsrikt avkodas via en decryptor, namnges Petya Sector Extractor som senare avbröts. I det fall du har blivit ett offer för GoldenEye Ransomware, ska du veta att det krypterar din enhet att kräva summan av 1.36 BTC som en lösen för att dekryptera den. Eftersom Ransomware tidigare dekrypteras, uppmanar vi dig att läsa vår information om det och i stället för att betala lösen prova alternativa metoder för att återställa krypterade filer från GoldenEye.

Mer information om GoldenEye Ransomware

Precis som det är andra Ransomware varianter, GoldenEye använder också kryptering på MBR(Master Boot Record) att göra de hårda eller solid state-enheter inte längre är användbara. Men för att infektera användare först, det skadliga programmet använder sofistikerade tekniker. En av dem är att kombinera flera utnyttja kit, JavaScript verktyg samt obfuscators som döljer skadliga program från flera olika realtids sköldar av antivirusprogram. Dessa alla kan kombineras i en illvillig makron eller skript som kan replikera som följande e-postbilagor:

- .js eller WSF JavaScript-filer.

- Skadliga Microsoft Office eller Adobe makron (.docx, .pdf, .XTS, PPTX, etc.)

Dessa kan finnas i ett arkiv, till exempel .zip eller .rar filer som kan skickas till användaren via falska e-post, till exempel:

kära kund,

Hälsningar från Amazon.com,

Vi skriver för att informera dig om att följande posten har skickats med hjälp av Royal Mail.

För mer information om leverans uppskattningar och alla öppna order, besök: {skadlig webblänk} eller {skadlig fastsättning}

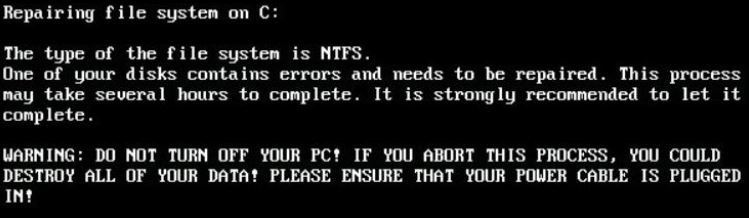

När användaren klickar på denna e-post, GoldenEye Ransomware börjar infektera sin dator. Det kan genast registerposter för att göra viruset körs på systemstart. Efter det här, GoldenEye Ransomware kan starta om datorn offrets, visa följande falska skärmen:

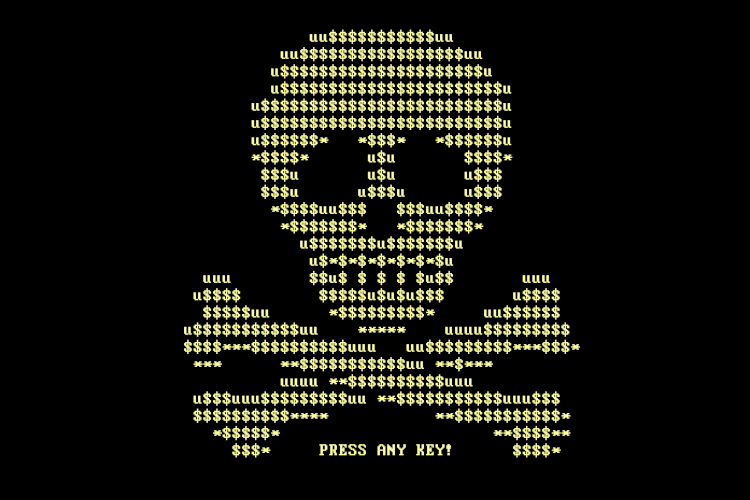

Vad viruset faktiskt gör under visning av den här skärmen är att börja kryptera hårddisken. Efter det kryptering är klar, GoldenEye Ransomware visar följande skärm:

Efter att trycka på någon tangent, användaren presenteras för en låst skärm som har instruktioner om hur man betala en rejäl lösen avgift via en webbsida:

Webbsidan, typiskt för de flesta Ransomware virus är också Tor baserad och har detaljerade steg på att betala lösen och även CAPTCHA identifierare:

GoldenEye Ransowmare - Slutsats, Borttagning och dekryptering Scenario

För att ta itu med GoldenEye Ransomware, bör betraktas som en mycket specifik metod. Experter rekommenderar starkt att utföra followingactions:

1. Ta bort enheten från den infekterade laptop.

2. Fäst en annan dator med en avancerad anti-malware program.

3. Sätt den infekterade enheten i den andra enheten.

4.Hämta Petya Sector Extractor att hitta en dekrypteringsnyckel som motsvarar just din infektion.