Muitas empresas de segurança estão agora fornecendo rotinas de detecção para o navegador Superfish add-on nos produtos que oferecem. Isso se tornou uma realidade após a descoberta de que este add-on é contar com um certificado raiz auto-assinado, a fim de interceptar o tráfego criptografado e ter acesso a informação que é sensível.

No período entre setembro e dezembro 2014, o navegador Superfish add-on veio pré-instalado em vários laptops Lenovo. Esse fato criou um grande burburinho uma vez que os pesquisadores descobriram que o comportamento do add-on.

O navegador Superfish add-on e seu comportamento

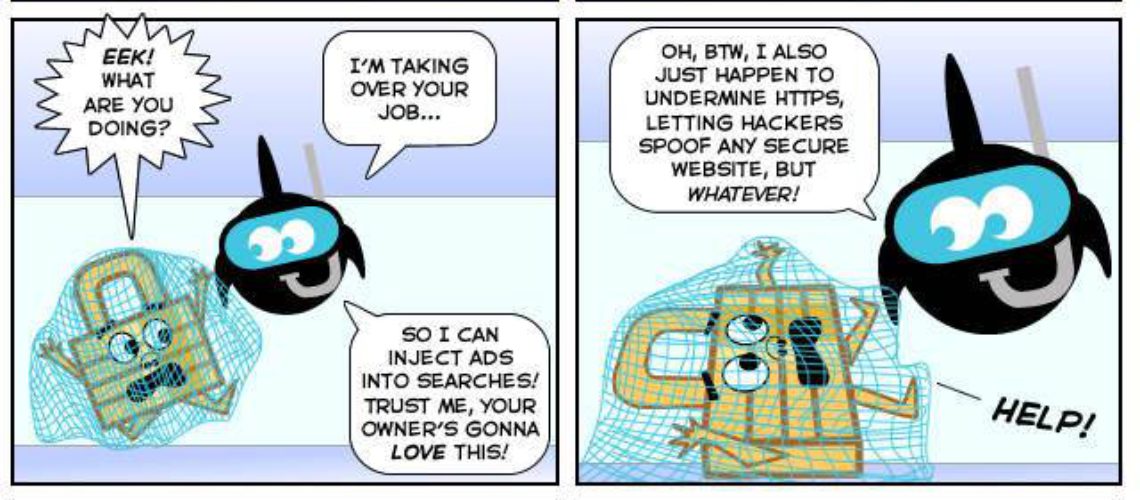

O add-on Superfish foi projetado para apresentar propagandas em páginas da web que são acessados pelos usuários, a fim de ajudá-los a encontrar produtos alternativos e mais baratos do que aqueles que eles pesquisaram on-line. O add-on que alcança executando uma imagem que está combinando o algoritmo em mais de 70 000 lojas encontrados on-line.

Como isso é feito? O Superfish add-on instala um serviço de proxy transparente (também conhecida como man-in-the-middle), o qual é baseado no motor SSL digestor por Komodia. Esse motor instala um certificado raiz na loja do Windows que é auto-gerado e então re-sinais todos os certificados de sites HTTPS on-the-fly. O site de Komodia é atualmente graças off-line para a atenção séria formam os media.

Esta configuração fornece terceiros com acesso a informações que devem ser criptografados em primeiro lugar entre o servidor eo cliente. Algo que é ainda mais impressionante é que é a chave RSA para criptografia do certificado está rachado, a comunicação entre os utilizadores Superfish pode ser revelado e o intercâmbio de tráfego seguro pode ser visto.

Quinta-feira passada o CEO da Errata Security, Robert Graham, conseguiu quebrar a senha para a chave privada do certificado criptografado. Em breve, ele também conseguiu encontrar a senha, bem.

Alerta para Superfish por vários produtos antivírus

Até há pouco tempo, Superfish foi aceito como um programa potencialmente indesejado apenas que foi definido nos computadores dos usuários junto com a instalação de alguns aplicativos gratuitos. Na verdade, havia tutoriais online sobre como remover esse componente navegador; no entanto, ele ficou despercebido pela maioria dos produtos de segurança.

Ainda hoje a taxa de detecção é baixa, mesmo que as soluções de segurança estão agora desencadear alertas quando encontram Superfish. Os produtos antivírus populares, como o Avira, Symantec e Trend Micro emitir um aviso sobre que add-on, que se baseia na reputação através de motores ou heurísticas ou com base numa assinatura.

O boletim de segurança ainda informa que a remoção do programa não é suficiente, a fim de reduzir o risco, uma vez que os usuários também precisa desinstalar o certificado raiz. Microsoft fornece informações sobre como fazer isso no armazenamento de certificados do Windows. O mesmo é feito minha Mozilla para seu cliente de e-mail Thunderbird e seu navegador web Firefox.