Både enkeltpersoner og bedrifter kontinuerlig blir målrettet av cyber kriminelle og deres grusomme oppfinnelser. Som mange sikkerhetsrapporter av 2014 og den første halvdel av 2015 indikerer - angrep tallene er raskt økende over hele verden, nådde nye, utrolige topper. Mange spørsmål om personvern og sikkerhet står fortsatt ubesvart, eller i bedre tilfeller - delvis besvart.

Avhengig av om du er en bedriftseier, en individuell bruker, eller en ansatt i den korporative verden, taktikk utplassert ved Internett-kjeltringer kan variere. Er jeg et offer for et målrettet angrep, eller en massiv ett? Er hensikten med angrepet klar, eller er det ennå ikke er oppdaget? Hva slags informasjon ble stjålet fra meg? Er folk i kontaktlisten min også truet?

Som vi kan se, spørsmålene dukker opp fra ondsinnede hensikter kan formere seg raskt, samt måter som brukes av virtuelle lovbrytere på en pro-rata basis. I et nøtteskall, for å øke kvaliteten på sikkerhet, man må være informert om mange veier malware kan følge tilbake til sin datamaskin. Og jo mer man vet, jo vanskeligere vil de bli ofre for trusler på nettet.

I det aspekt av 2015, Vi har identifisert ti typer angrep. Vi har samlet nylig aktive stykker malware, og vi har listet dem i henhold til deres alvorlighetsgrad. Starter fra de mest skadelige seg.

→NB! før du fortsetter, er det viktig å merke seg at truslene vi er i ferd med å liste henger sammen, til et punkt hvor det kan bli ganske vanskelig å kategorisere noen stykke malware som en bestemt type.

ransomware

Ransomware først inn i online plass 1989 når AIDS Trojan a.k.a. PC Cyborg designet av Joseph Popp ble introdusert. AIDS Trojan er den første filen krypte trussel mot kryptere brukerens filer på harddisken, og kreve penger for å låse dem. Siden da, ransomware har utviklet seg så mye at en enkelt ransomware stykke - Cryptowall, har kostet verdensøkonomien $18 millioner i mindre enn ett år. For å si det med andre ord, Cryptowall skaperne har gjort millioner av dollar, mens extorting penger fra enkeltpersoner og bedrifter.

Andre kjente ransomware trusler som vellykket har ‘ranet’ brukere i løpet av det siste året er:

- CryptoLocker

- Troldesh

- bit Cryptor

- Tox Ransomware

- Alpha Crypt

- Los Pollos Hermanos

- Locker

Å være beskyttet mot ransomware, brukere bør:

- Aktiver automatiske oppdateringer for den operative system og nettlesere.

- Begrens til å laste ned programvare fra trygge tilbydere.

- Blokker popup-vinduer.

- Ikke åpne e-poster fra ukjente avsendere.

Exploit Kits

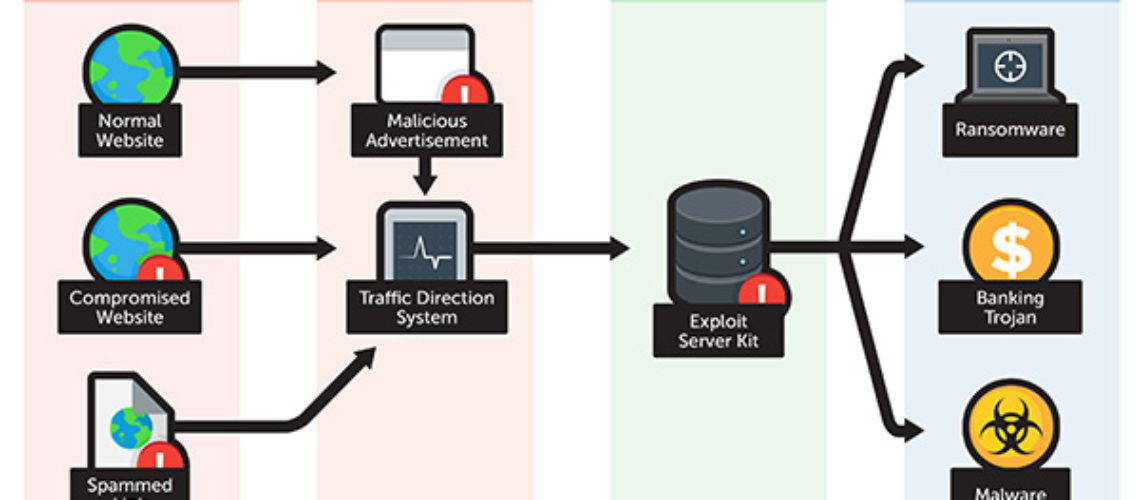

Siden 2012, når den beryktede Blackhole EK ble påvist i naturen, utnytter kits har også frembrakt en omsorgsfull mengde av infeksjoner og anses et alvorlig digital trussel. Selv om forskjellige utnytte kits kan distribuere ulike forurensnings taktikk, historien går vanligvis som følger:

- 1. Brukeren besøker en kompromittert nettsted som har blitt angrepet av cyber kriminelle.

- 2. Brukeren opplever en serie med omdirigeringer og ender opp på en server hosting EK.

- 3. EK samler inn informasjon om offerets system og bestemmer hvordan de skal gå videre med nyttelast.

- 4. Hvis prosedyren er vellykket, nyttelast - malware, banktjenester Trojan eller Ransomware - er lastet ned til brukerens PC.

Kjente eksempler på utnytte kits som nylig har blitt oppdaget er:

- Nuclear utnytte kit

- RIG Exploit Kit (nylig brukt til å avle CryptoWall)

- Hanjuan utnytte kit (også kjent som Timba Trojan og Fobber)

- Angler utnytte kit

Siden nyere utnytte kits er observert å utnytte sårbarheter, fortrinnsvis i Internet Explorer, Adobe Flash, og Adobe Reader, brukere må oppdatere dem regelmessig og aktivere automatiske oppdateringer der det er mulig.

banktjenester Trojans

To store økonomiske tyvene ble eliminert tilbake i 2014 - Gameover Zeus fortsatt aktive i 2017 og Shylock. Men, stedet for å bli sjokkert av deres utryddelse, cyberkriminelle raskt flyttet frem og introduserte Dyreza og Dridex til den finansielle verden.

Den Dridex Trojan, også kjent som Feodo, Bugat eller Geodo, kontinuerlig angrepet banktjenester organisasjoner. På et tidspunkt, ondsinnet trojaner ble utnytte makroer i Microsoft Office-pakke. Selv om makroer er vanligvis deaktivert som standard av selskaper, cyber kriminelle er fremdeles prøver å lokke arbeidsgivere inn slik at de.

En annen ond bank Trojan kalt Vawtrak, Neverquest eller Snifula, Det ble også oppdaget. Når Vawtrak aktiveres, det får tilgang til offerets bankkonti og stjeler hans påloggingsinformasjon. Vawtrak ble distribuert via:

- Drive-by downloads henrettet etter å ha åpnet en spam e-postvedlegg.

- malware overførte.

- Exploit kit.

→Som allerede synlig, ondsinnede angrep blir stadig mer sofistikert med tiden, implementere viktige funksjoner i mange-faced malware.

Innsamling av Malware, orm

Duqu 2.0 har blitt identifisert som den mest sofistikerte stykke malware noensinne har sett. Korreksjon - en samling av malware. Duqu 2.0 er en forbindelse oppfølger av Duqu orm som assimilerer funksjonene til en trojansk hest og en dataorm. I utgangspunktet, Duqu er en sofistikert cyber spionasje verktøy som selv lyktes i å gå på akkord med Kaspersky Lab sikkerhet.

Kaspersky forskere har avdekket at målene for Duqu 2.0 er primært knyttet til forhandlingene om Irans atom avtale. Flere IT-sikkerhetsselskaper ble også rettet, samt Western, Asiatiske og Midt-Østen organisasjoner. Det er trygt å anta at utformingen av Duqu 2.0 (og lignende stykker malware) er ikke en spøk til sine skapere.

PoS (Utsalgssted) malware

Malware rettet mot betalingsbehandlingssystemer er ikke nytt for oss. Men, det er en økning i PoS malware varianter. En eldre stykke PoS Malware først utgitt i oktober 2013 - NewPoSThings - en gang har blitt detektert. Sine siste angrepene, i April 2015, indikerte at skadelig var rettet mot 64-bits maskiner med høy versjonsnumre.

En annen PoS skadelig stykke detektert i 2015 er Punkey, satt til å distribuere en ganske aggressiv point-of-salg operasjon for å hente ut personlig data. Regelmessig ofre for PoS malware er bedrifter - restauranter, kasinoer, skianlegg, hoteller. Ethvert sted som krever eller tilbyr betaling med kredittkort kan bli et mål.

Social Engineering Angrep

i sikkerhet, social engineering er noen psykologisk manipulasjon, resulterer i å gjøre folk utføre visse handlinger eller gi bort sensitiv informasjon. Hva skiller social engineering fra en vanlig con er det faktum at det vanligvis er en liten useriøs av en mer forseggjort ordningen. I 2015, Vi har allerede observert flere angrep som er ansatt eller annen form for social engineering. merkelig nok, cybercrooks ofte til sosiale medier for å utnytte social engineering. F.eks, en fersk Facebook svindel lovet brukere 300 iPhones i bytte for å klikke Som knappen.

Social engineering angrep utført på nettet kan deles inn i fire kategorier:

- Phishing - henblikk på å oppnå personlig informasjon.

- pretexting – fokusert på å gjøre opp en god påskudd, en smart scenario, som vil senere bli brukt i forsøket på å samle svekket brukernes personlige opplysninger.

- baiting - lik phishing, med den forskjell at en premie element blir tilbudt offeret.

- For hva, for hvem - knyttet til phishing og baiting. En tjeneste er offeredd stedet for et element.

Falske Tech Support Services

Det ser ut som falske teknisk støtte nettsteder og linjer aldri sove. Flere og flere falske tjenester blir rapportert på en daglig basis. Som et spørsmål om faktum, fortelle en reell støtte linje fra en falsk en er ikke en vanskelig oppgave. Men, crooks tendens til å utnytte uaktsomhet av gjennomsnittlig brukere. I tillegg til, falske støtte svindel vanligvis komme sammen med ad-støttet programvare, sikte på brukte nettleserne.

Når scam er aktivert, brukeren vil begynne å se pop-up vinduer hevde at hans PC er blitt rammet av flere trusler. Slike pop-ups alltid gi et telefonnummer som trenger å bli kalt. Et eksempel på et slikt nummer er 1-855-791-2391. Å bo trygt, brukerne er sterkt anbefalt ikke å ringe nummeret som vises, men å fortsette mot skanne sine systemer. Dersom en slik samtale er initiert, fjerntilgang til systemet kan fås, og ulike legitimasjon (blant annet bank) kan høstes.

Rogue antivirus-programvare

Rogue AV programvare er programvare som er fremmet som et nyttig anti-malware en. I stedet for å gjøre det den er annonsert å gjøre - skjerme systemet mot skadelig programvare, rogue AV programmet vil gjøre akkurat det motsatte. Det vil bremse PC, kompromittere brukerens sikkerhet på Internett, og gjøre systemet mer sårbart for angrep fra skadelig programvare.

Et eksempel på en populær rogue er Antivirus Pro 2017. Det er fra samme familie som Antivirus PRO 2015 og Defender Pro 2015.

Når programmet er installert, rogue antivirus verktøy start vil begynne å utføre en falsk systemskanning. Mens skanning av systemet, flere problemer vil bli funnet. Å gjenvinne kontroll over sin datamaskin, kjører en ekte AV stykket er en god idé.

Potensielt uønskede programmer

Potensielt uønskede programmer og ad-støttet programvare ikke anses skadelig, men de ofte åpne porten til ondsinnede trusler på nettet. Valpene er sannsynlig å ha kommet inn i systemet sammen med en gratis app som lastes ned fra nettet. Den beskrevne fremgangsmåten er lovlig, selv om det kan virke skygge. Det kalles bunting og er først og fremst brukes til å tjene penger på ulike plattformer og dekning av tap.

adware

Vår forskning viser at hundrevis av PUP og ad-støttet nettleser add-ons er utgitt på en daglig basis. Å være beskyttet mot irriterende tredjepart inntrenging, brukere bør følge nøye med på hva de laster ned. Les alltid EULA (End User License Agreement), nedlastingsavtale, og personvern. Går for avansert programvare installert som gir deg mulighet til å vise, og fjern merket noen ekstra programmer er også avgjørende.

*Artikkel Kilder:

https://blog.malwarebytes.org/intelligence/2013/02/tools-of-the-trade-exploit-kits/

http://www.infosecurity-magazine.com/news/financial-trojans-set-to-roar-back/

http://www.trendmicro.com/vinfo/us/security/news/vulnerabilities-and-exploits/exploit-kits-past-present-and-future

http://cfoc.org/

http://sensorstechforum.com/

*image Source:

http://www.trendmicro.com/