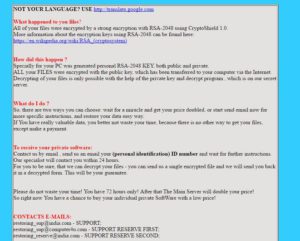

Et virus bruker .cryptoshield filtype og imitere CryptoWall har dukket opp ut i det åpne, infisere flere datasystemer og kryptere sine filer med RSA-2048 krypteringsalgoritme. Denne typen ransomware trussel faller også et notat # Gjenoppretting av filer # .html hvor det grundig ber vicitms å betale en heftig løsepenger avgift, ved at en e-postadresse. Hvis du har blitt infisert av CryptoShield ransomware, anbefalinger er å fjerne den umiddelbart. Hold leser denne artikkelen for å lære hvordan du fjerner .CryptoShield fil virus og prøve å få filene kryptert av den tilbake.

Et virus bruker .cryptoshield filtype og imitere CryptoWall har dukket opp ut i det åpne, infisere flere datasystemer og kryptere sine filer med RSA-2048 krypteringsalgoritme. Denne typen ransomware trussel faller også et notat # Gjenoppretting av filer # .html hvor det grundig ber vicitms å betale en heftig løsepenger avgift, ved at en e-postadresse. Hvis du har blitt infisert av CryptoShield ransomware, anbefalinger er å fjerne den umiddelbart. Hold leser denne artikkelen for å lære hvordan du fjerner .CryptoShield fil virus og prøve å få filene kryptert av den tilbake.

Hva gjør CryptoShield Ransomware Do

CryptoShield Ransomware er en fil virus som utfører flere endringer på datamaskiner den infiserer og gjør filene på disse maskinene ikke lenger i stand til å bli åpnet. Så snart det infiserer en datamaskin, CryptoShield kan slippe skadelige filer på følgende steder:

%AppData% Roaming

Filene kan bli navngitt SmartScreen.exe og et tilfeldig navn tmp type fil.

Den CryptoShield ransomware kan også perfrom andre modifikasjoner på den infiserte maskinen, som forstyrrer følgende Windows-registeret Sub-nøkkel:

Hva viruset gjør er at det kan skape en verdi for å kjøre “SmartScreen.exe” fil hver gang Windows har startet.

Men CryptoShield ransomware slutter ikke terroren det. Viruset utfører også ledetekst som administrator og utfører følgende kommandoer

net stop vss

bcedit / sett {verdi} Recoveryenabled Nei

bcedit / sett {verdi} Bootstatuspolicy ignoreallfailures

Den CryptoShield ransomware gjør dette for å lykkes slette sikkerhetskopier og sørge for at brukeren kan ikke stoppe kryptering.

Når det begynner å kryptere filer, den CryptoShield Ransomware kan også utføre flere andre aktiviteter, blant disse er å forårsake en feilmelding, før kryptere filene. Krypteringsprosessen lar følgende filen som skal åpnes typer ikke er i stand, en forskning blogg(https://id-ransomware.blogspot.bg/) rapporter:

Viruset kan også kobles til verten 45.76.81.110 og kommuniserer via følgende to e-poster:

Hvordan CryptoShield Ransomware infisere

For infeksjon av ofrene av denne ransomware virus, flere metoder kan brukes til å spre skadelige filer. Disse filene er i de fleste tilfeller forkledd som legitime dokumentvedlegg eller andre typer filer som sendes via e-post. Medfølgende e-post er overbevisende utsagn for å åpne disse vedlegg, som en villedende melding, sier brukeren har betalt for noe uten hans / hennes samtykke. Disse villedende triks vanligvis arbeider på uerfarne brukere.

Fjern CryptoShield Ransomware

For å fjerne denne ransomware virus, anbefalinger er å bruke instruksjonene vi har gitt nedenfor. For raskest og mest effektiv fjerning likevel, det kan være lurt å laste ned og skanne datamaskinen med en avansert anti-malware program. Det vil sørge for å beskytte deg i fremtiden også.

Starter i sikkermodus

for Windows:

1) Holde Windows-tasten og R

2) En kjøre Window vises, i den typen “msconfig” og traff Tast inn

3) Etter vinduet vises gå til kategorien Boot og velg Sikker oppstart

Klipp ut CryptoShield 1.0 i Task Manager

1) trykk CTRL + ESC + SHIFT samtidig.

2) Finn “prosesser” Kategorien.

3) Finn skadelig prosessen med CryptoShield 1.0, og avslutte den oppgave ved å høyreklikke på den og klikke på “Avslutt prosess”

Eliminer CryptoShield 1,0 s Skadelige Meldingssystem

For de fleste Windows-varianter:

1) Holde -Knappen i Windows og R.

2) i “Løpe” bokstype “regedit” og traff “Tast inn”.

3) Holde CTRL + F nøkler og typen CryptoShield 1.0 eller filnavnet til den ondsinnede kjør av viruset som vanligvis ligger i% AppData%, %temp%, %lokal%, %Roaming% eller% System%.

4) Etter å ha plassert ondsinnede registerobjekter, hvorav noen er vanligvis i Run og RunOnce nøklene slette dem ermanently og starte datamaskinen på nytt. Her er hvordan du kan finne og slette nøkler for forskjellige versjoner.

for Windows 7: Åpne Start-menyen og i regedit søketype og type -> åpne det. -> Hold CTRL + F knapper -> Type CryptoShield 1.0 Virus i søkefeltet.

Vinne 8/10 brukere: Startknapp -> Velg Kjør -> skriv regedit -> Hit Enter -> Trykk CTRL + F-knapper. Skriv CryptoShield 1.0 i søkefeltet.

Automatisk fjerning av CryptoShield 1.0

Gjenopprette filer kryptert ved CryptoShield 1.0 ransomware.

Metode 1: Bruke Shadow Explorer. I tilfelle du har aktivert File historie på din Windows-maskin er en ting du kan gjøre er å bruke Shadow Explorer for å få filene tilbake. Dessverre noen ransomware virus kan slette disse skygge volum kopier med en administrativ kommando for å hindre deg fra å gjøre nettopp det.

Metode 2: Hvis du prøver å dekryptere filene dine ved hjelp av tredjeparts dekryptering verktøy. Det er mange antivirusleverandører som har dekryptert flere ransomware virus de siste par årene, og postet decryptors for dem. Sjansene er hvis ransomware virus bruker samme krypteringskoden som brukes av en decryptable virus, du kan få filene tilbake. Men, Dette er heller ikke en garanti, så kan det være lurt å prøve denne metoden med kopier av de originale krypterte filer, fordi hvis et tredjepartsprogram tukler med deres kryptert struktur, kan de bli skadet permanent. Her er leverandører til å se etter:

- Kaspersky.

- Emsisoft.

- Trendmicro.

Metode 3: Bruke Data Recovery verktøy. Denne metoden er foreslått av flere eksperter på området. Den kan brukes til å skanne harddisken er sektorene og dermed rykke de krypterte filene på nytt som om de ble slettet. De fleste ransomware virus vanligvis slette en fil og opprette en kryptert kopi for å hindre at slike programmer for å gjenopprette filene, men ikke alle er dette sofistikerte. Så du kan ha en sjanse til å gjenopprette noen av filene dine med denne metoden. Her er flere data utvinning programmer som du kan prøve og gjenopprette minst noen av filene dine: