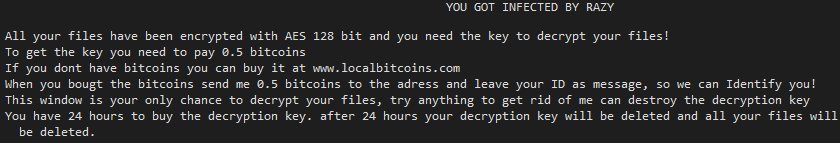

Le virus Razy a été libéré dans une variante mise à jour qui utilise également de chiffrement de chiffrement AES pour encoder les fichiers des ordinateurs, il crypte. Après cela a été fait, le ransomware laisse tomber une demande de rançon où il demande 0.5 BTC de l'utilisateur en tant que frais de rançon, promettant de décrypter les fichiers après paiement. De nombreux utilisateurs qui ont été infectés par le présent rapport de virus qu'il utilise est l'extension de fichier .razy1337 distinctif auquel il ajoute aux fichiers cryptés comme suffux après le cryptage.

Plus d'informations sur Razy Ransomware

Lors de l'infection le ransomware peut créer plusieurs fichiers sur l'ordinateur de l'utilisateur, tels que les fichiers exécutables au format de fichier .exe, les fichiers qui peuvent être ouverts avec invite de commande Windows, comme .bat ou .cmd et les fichiers système et les fichiers de support pour son exécutable principal, comme .tmp, .dll ou autre similaire.

Les fichiers déposés par le nouveau Razy ransomware peut exister dans plusieurs dossiers clés de Windows, principalement dans:

- %SystemDrive%

- %Profil de l'utilisateur%

- %Temp%

- %System32%

- %LocalRow%

- %Roaming%

- %Local%

Une fois les fichiers sont supprimés, la nouvelle version ransmware Razy peut commencer à utiliser le cryptage sur les fichiers de l'ordinateur infecté. Il cherche des vidéos, la musique, bases de données, des photos, documents et autres fichiers qui peuvent être associés à des programmes qui sont souvent utilisés sur l'ordinateur.

Après avoir crypté les fichiers de l'utilisateur, Razy commence à utiliser un algorithme de chiffrement très spécifique, appelé Advanced Encryption Standard qui modifie les segments du code des fichiers, ce qui les rend plus être ouvert. Les fichiers peuvent ressembler à ce qui suit:

- {Nom de fichier}.{Extension de fichier}.razy1337

Après ça, Razy change le fond d'écran de l'utilisateur et également des gouttes de rançon de pour informer l'utilisateur de ce qui est arrivé:

Razy ransomware peut aussi être assez spécifique en matière de défense et. Le ransomware peut fermer dans le cas où il est couru sur un disque virtuel plutôt que sur un Windows réel. Ceci est fait pour empêcher les chercheurs de suivre l'activité de et à laquelle il communique les serveurs.

Comment ai-je avec la nouvelle version infectée de Razy

Dès que le ransomware commence à se répandre, les utilisateurs commencent immédiatement à être infectés, principalement parce qu'il est encore indétectable. Cela se fait à l'aide des soi-disant obfuscators de programme qui permettent d'éviter les pare-feu et des boucliers en temps réel. Ceux-ci sont combinés avec l'un script malveillant dans les liens Web ou avec un fichier qui peut être envoyé par e-mail comme pièce jointe, par exemple. Dès qu'un utilisateur inexpérimenté croit que le courrier électronique faux qui est envoyé est réel et ouvre la pièce jointe, l'infection est déjà réalisée.

Comment faire pour supprimer Razy Ransomware et essayer d'obtenir mes fichiers

Si vous êtes devenu une victime malheureuse de la nouvelle version de Razy, nous vous conseillons de se concentrer sur d'aller pour le retrait immédiat de ce logiciel malveillant de votre ordinateur, après quoi chercher des méthodes pour inverser vos fichiers. décryptage directe est impossible au moment, mais il y a une variété d'autres outils que vous pouvez utiliser qui peut vous aider à restaurer vos fichiers:

Logiciel de récupération de données.

Renifleurs réseau.

Les sauvegardes que vous avez créées.

D'autres decryptor par Kaspersky ou Emsisoft.