Hacker haben die TeslaMotors.com DNS-Einträge zeigen auf den Server-Hosting der Web-Seite über das Wochenende entführt. Die Cyber-Gauner haben geändert sie die Besucher auf einem Computer zu verbinden, die unter ihrer Kontrolle. Die MX-Datensätze haben auch die Kriminellen vollen Zugriff auf die eingehenden E-Mails Unternehmen verändert erlaubt, und das Twitter-Account von Elon Musk, Tesla Motors CEO.

Zwei Twitter Accounts Hijacked

Statt der Website des Unternehmens von Hacking die Gauner griffen den Registrar (Netzwerklösungen) wo der Domain-Namen Datensätze gehostet.

Das Unternehmen hat die Nachrichten und Bilder, die verfügbar von den Hackern hochgeladen wurden. Das Design war ziemlich einfach, mit Bildern von einem Tesla Auto und einige Leute. Eine Meldung auf der Oberseite der Seite offenbart die Angreifer - „Autismsquad“ und gab aus zwei Twitter-Konten. Einer von ihnen wurde ausgesetzt; der andere scheint zu einer Person zu gehören, die überhaupt keine Verbindung mit dem Angriff haben. Der Benutzer als „r00t“ bekannt getwittert, dass er von den Hackern bedroht wurde.

Die Angriffe wäre nicht möglich gewesen, wenn 2FA aktiviert wurden,

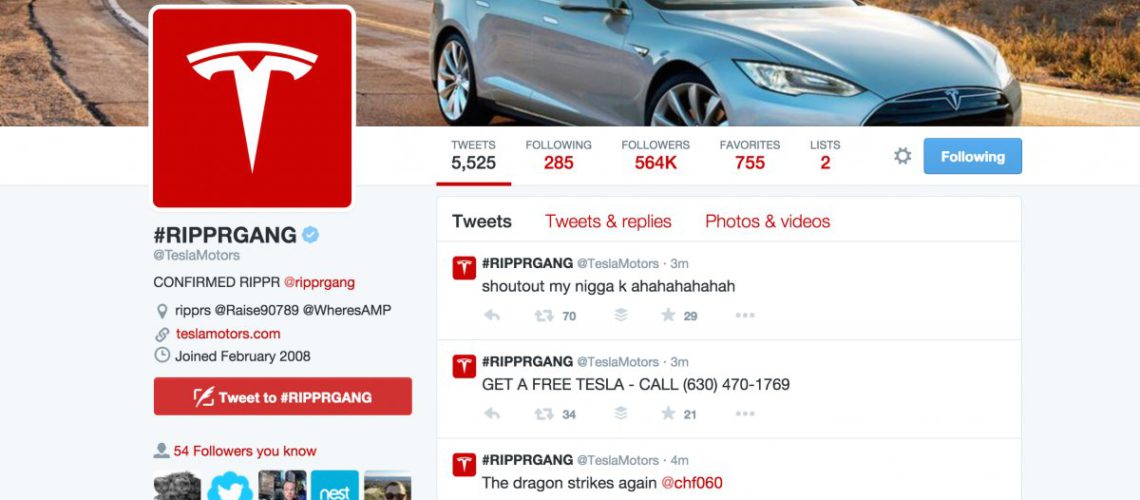

Die Angreifer änderten die Namen des Twitter-Account des Unternehmens „#RIPRGANG“ und lieferten Spam-Nachrichten mit gefälschtem freiem Auto bietet alle Anhänger (Über 550,000).

Experten versichern, dass die Entführung wenn der 2FA hätte verhindert werden können (Zwei-Faktor-Authentifizierung) wurden eingeschaltet.

Der Zugriff auf die eingehenden E-Mails erlaubt die Gauner die „verlorene Passwort“ Verfahren für die Twitter Vermögenswerte zu starten.

Im Moment des Schreibens dieses Artikels, die offizielle TeslaMotors.com Website und die beiden entführten Twitter-Konten sind in den Händen ihrer rechtmäßigen Eigentümer zurück.