Sicherheitsforscher haben vor kurzem berichtet, dass ein Malvertising (bösartige Werbung) Kampagne hat alle Erwartungen in Bezug auf Schäden entwachsen. Anzeigen brachte von Mad Anzeigen Medien verursachen Umleitungen auf bösartige Websites der bekannten Kern enthält Exploit-Kit.

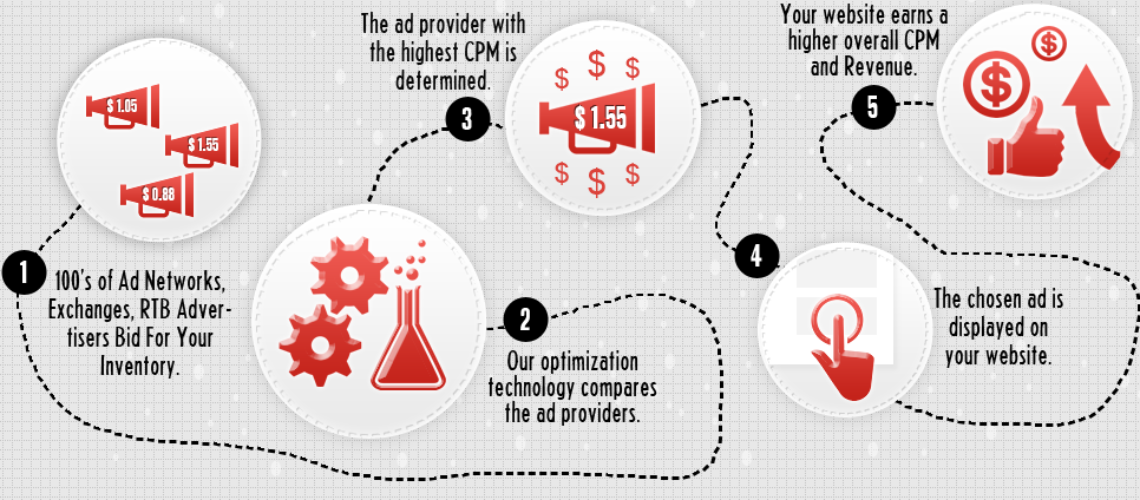

Mad Ads Media ist eine digitale Werbeunternehmen mit Sitz in Mount Laurel, New Jersey. Die Firma behauptet, mit zahlreichen Unternehmen zu arbeiten und effiziente Werbekampagnen zur Verfügung zu stellen. Solche Netzwerke werden oft bösartige Anzeigen laden verwendet, die Benutzer umleiten Seiten des angreifen.

Malvertising Kampagne nicht, was es auf den ersten Blick scheint.

Zunaechst, bei Trend Micro Forscher dachten, dass der Vorfall noch weitere verdächtige Anzeigen-Kampagnen ist aber die Wahrheit ist weit mehr böswillige. Eine genauere Untersuchung ergab, dass einer der Server von Mad Anzeigen Medien gefährdet ist. Die Ausgebeuteten Komponente ist eigentlich eine JavaScript-Bibliothek, die Anzeigen auf bestimmte Websites zuordnet. Der Code der Bibliothek geändert wird, so dass Benutzer auf Server umgeleitet werden, die Ausrichtung der Kern Exploit-Kit, wie Forschung zeigt.

Gezielte Websites enthalten Manga und Anime.

Mad Anzeigen Vertreter noch nicht offiziell auf dem böswilligen Angriff kommentiert, aber Maßnahmen für eine Untersuchung begonnen haben,.

Sobald auf eine Website umgeleitet, die Nuclear-Hosting-Exploit-Kit, der Browser des Benutzers wird für eine veraltete Version von Adobe Systems Flash-Programm überprüft. Wenn die Version vorhanden, Die Installation von Malware Carberp folgt. Das Endziel des Angriffs ist Diebstahl von Authentifizierungsdaten.

Nuclear Exploit-Kit gibt es schon seit geraumer Zeit.

Im April, Experten berichteten, dass ein Groß Google Anzeigenkampagne wurde stark von dem Exploit-Kit beeinträchtigt.

Wordpress hat auch mehrmals ins Visier genommen. Eines seiner letzten Nuclear Exploit-Kit der Vorfälle, die Ausbeutung der betroffenen CVE-2015-0311 Sicherheitslücke.