Die Magnitude Exploit-Kit auch genannt Popads gibt es schon seit geraumer Zeit. Es wurde von Cutwail Cyber-Kriminellen benutzt, um den Black EK zu ersetzen. Vor einiger Zeit, die Magnitude EK wurde über das Web über bösartige Spam-E-Mails verbreiten Pinterest. Grundsätzlich gilt, es wurde mit der Zeroaccess Rootkit sowie dem Zbot / Zeus Trojaner zu installieren verwendet. Computer der Benutzer zu attackieren, die EK genutzt, um eine Reihe von Schwachstellen, mit den guten alten Social-Engineering-Systemen kombiniert.

Wie von der Sicherheitsforscher berichtet Kafeine, die Magnitude EK ist zurück, diesmal eine Zero-Day-Schwachstelle ausnutzt Adobe Flash – CVE-2015-3113, die vor kurzem enthüllt wurde,. Der Teufels EK hat am Rande des Flash gewesen 18.0.0.160 im Internet Explorer 11 in Windows 7. Interessanterweise, Der Angriff wurde nur vier Tage nach der Verwundbarkeit erkannt durch das Adobe Thema gepatcht wurde.

Die Malicious Combo – Magnitude EK ft Crypto

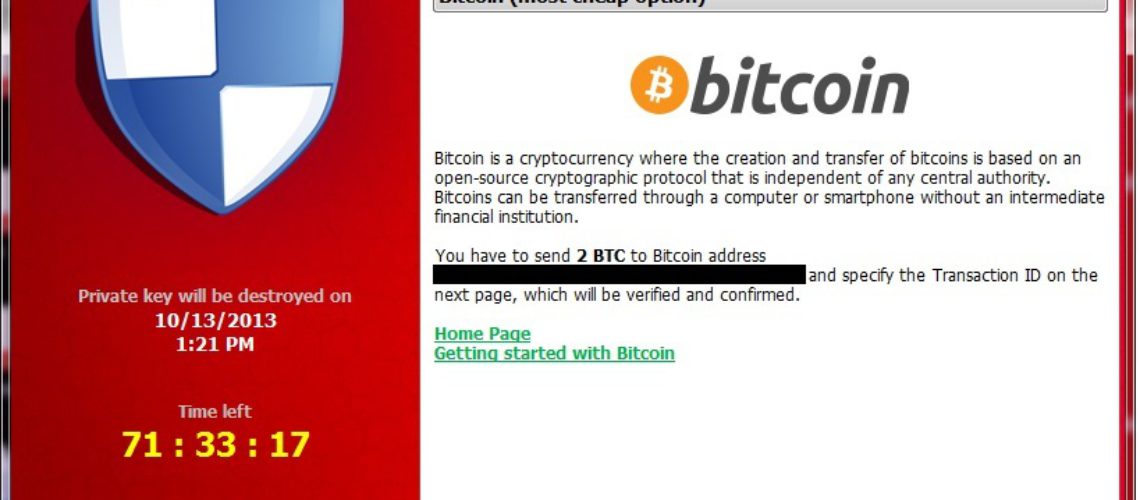

Als Folge der Ausbeutung Verwundbarkeit, die Magnitude EK wurde die Verbreitung des berüchtigten Crypto. Wie durch das FBI berichtet, die Cryptoransomware erzeugt hat über $18 Millionen in etwa einem Jahr. Die ‚Gewinn‘ Cyber-Kriminelle haben sich versammelt, stammt ausschließlich aus Benutzerkosten.

Einmal auf dem Computer des Opfers installiert, die Cryptoransomware verlangt eine durchschnittliche Gebühr von etwa $500. Die Gebühr sollte innerhalb einer bestimmten Frist zu zahlen, oder der verschlüsselten Dateien des Benutzers nicht entschlüsselt werden. Jedoch, Sicherheitsforscher markieren immer die Tatsache, dass das Lösegeld zu zahlen, bedeutet nicht notwendigerweise Daten Entschlüsselung geschieht. Wie sichtbar aus der großen Zahl von FBI erklärte, Ransomware ist für seine Schöpfer zu generieren Einnahmen und nicht vertraut werden soll. Auch, denken Sie daran, dass die beste Vorsorge gegen die Verschlüsselung Cyber-Bedrohungen Datensicherung.

Lassen Sie uns auf die Magnitude EK und seine Verbindung zurück zum Crypto. Gemäß den Forschungsergebnissen, im Juni 26 über 95 Prozent der Nutzer rund um den Globus eine Version von Adobe Flash haben derzeit installiert. Mindestens 55% Prozent von ihnen eine ungepatchte Version von Flash verwenden, um ihre Maschinen anfällig für verschiedene bösartige Angriffe machen.

Update sofort oder vollständig deinstalliert Adobe Flash Player

In Anbetracht der hohen Prozentsatz von ungepatchten Adobe Flash-Benutzer, es ist leicht zu sehen, warum Cyber-Gauner lieben zu nutzen solche Anfälligkeiten. Falls Sie einen des Benutzers, die derzeit einen unsicheren Flash-Player laufen, Patchen ist es sofort hoch ratsam. Adobe Flash Player auf Google Chrome und Internet Explorer wird automatisch aktualisiert. Jedoch, Standalone-Installationen werden nicht aktualisiert, wenn Sie sie eingerichtet haben zu tun,.

Wenn Sie nicht ein begeisterter Adobe Flash-Benutzer sind oder einfach nicht es brauchen, Deinstallation kann es vollständig eine gute Wahl sein. Weit verbreitete Browser sind mit einer Click-to-Play-Funktion ausgestattet, die häufig genutzt Adobe-Produkt ersetzen kann.