Chtonic bruger Zeus kode struktur som en base, udvikle yderligere funktioner

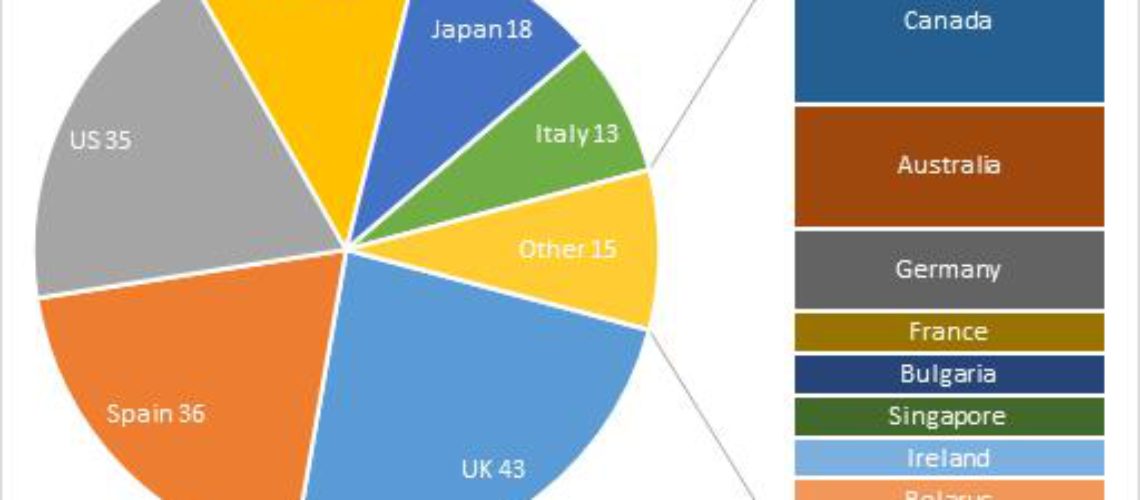

Ny Zeus Trojan bank software spreder i naturen for nylig. Dens konfigurationsfil synes at være rettet mod mange europæiske lande, dermed peger potentielt på 150 banker og 20 betalingssystemer. Den malware er for det meste blevet spottet i Storbritannien og Spanien, men infektioner er blevet rapporteret i andre hoffolk som Tyskland, Frankrig, Italien, Bulgarien og Irland samt. Ifølge forskere fra Kaspersky Lab selv, blandt de hårdest ramte lande er USA, Rusland og Japan.

De mest spredt ud metoder at være inficeret med Chthonic er gennem den berygtede Andromeda botnet samt gennem Microsoft Office sårbarhed (CVE-2014-1761) som canec blive modtaget med posten som et specielt designet RTF-fil. Filen udvidelse ændres til ".doc" for at se mindre mistænkelig selv.

Kryptering

Den trojanske aktivitet er blevet spottet og beskrevet af Kaspersky Labs forskere i et blogindlæg fra sidste uge. De anfører, at den nye trojanske bruger krypteringsmetoder fra andre Zeus malware versioner samt fra ZeusVM og Kins virtuelle maskiner. En anden krypteringsmetode det bruger er den samme som den Andromeda botnet er et, skabe et botnet med samme navn samt.

Den malware er blevet kaldt Chthonic og er baseret på en ny modulindlæsning metode. Chthonic synes at infiltrere en vigtigste modul i computeren, der fortsætter downloade sekundære dem efter aktivering. Alle moduler er krypteret med AES specifikation, og de fleste af modulerne er forenelige med både 32 og 64-bit-systemer.

Den trojanske stjæler passwords gennem en Pony malware, registrerer centrale computer aktiviteter (Keylogger) og injicerer maskiner gennem ondsindede websteder og VNC remote desktop software.

Breach

Ved hjælp af en man-in-the-middle teknik Chthonic krænker systemet ved at ændre målrettet database. Brugere omdirigeres til en inficeret webside. Den malware fortsætter derefter ved at stjæle brugerdata følsomme data som brugernavn, adgangskode, PIN-kode, engangskode, etc. Svig beskeder, der kommer fra den virkelige hjemmeside er ved at blive automatisk skjules.

I nogle angreb i Rusland, Kaspersky forskere sagde, at det er blevet spottet malware til at efterligne hele indholdet af websiden af banken målrettet og ikke kun dele af det. Dette er ikke noget typisk for disse typer af angreb.

Selv om mange lande og banker målrettet det lader til, at den trojanske ikke kan gøre meget skade. Da Zeus malwares fungerer i flere år tilbage mange banker har ændret strukturen i deres sider eller hele deres domæner allerede. Mange af kodefragmenter denne trojanske bruger synes at være temmelig gamle.

Selv om det ikke kan gøre meget skade på det tidspunkt, Zeus Trojan synes at være stadig under udvikling. Mange af de malware udviklere udnytter det faktum, at Zeus kode kilden er blevet lækket, og bruger det som en base for at udvikle deres egne trojaner til angreb. Den nye - Chthonic - bruger netop dette som en base for yderligere udvikle.