"Le reçu_{Numéro unique}.hta - c'est la première pièce jointe détectée pour causer des infections par le virus Locky notoire. Locky ransomware a été par Meny ransomware variantes en utilisant le .odin, .zepto et extensions de fichier .locky, mais la dernière variante de ce virus utilise l'extension de fichier unique, .shit. Le pire est que le virus est aussi vulgaire que ce son extension de fichier suggère. Toute personne qui a été infecté par la variante du virus de l'extension de fichier .shit de Locky, ne devrait pas payer les frais de rançon et lire les informations contenues dans cet article.

Télécharger Malware Removal Tool, pour voir si votre système a été affecté par le virus Locky Ransomware et analyser votre système pour les fichiers de virus .SHIT

LOCKY Ransomware - Autres détails

Les serveurs de commande et de contrôle malveillants de cette variante de Locky ransomware sont soupçonnés d'infecter les gens de divers pays,comme:

- Arabie Saoudite

- France

- Pologne

- Royaume-Uni

- Allemagne

- Serbie

Voici la liste avec quelques-uns des sites de téléchargement de charge utile de .extension de fichier de merde

Pas seulement ceci, mais aussi le virus ransomware Locky a encore été rapporté par le chercheur operaions6 (Twitter: @ _operations6) d'être associé avec les hôtes du serveur de commande et de contrôle suivants via un type de fichier linuxsucks.php sur Port80:

- 185.102.136.77

- 91.200.14.124

- 109.234.35.215

- Bwcfinnt.work

Dès que la dernière itération du virus Locky infecte votre ordinateur, il peut immédiatement changer votre fond d'écran à une demande de rançon semblable à de rançon d'origine de Locky dans l'image ci-dessous:

Après cela a été fait, le ransomware peut supprimer les copies de volume d'ombre exécutant la commande suivante:

→vssadmin l'ombre supprimer / forvolume ={entraînement ciblé, habituellement C:} /tout le monde se tait

Le mode / calme du virus vise principalement à faire supprimer les sauvegardes et les copies d'ombre (historique du fichier) de l'ordinateur affecté d'une manière très spécifique sans que la victime aperçoive.

En plus de ceux, le nouveau virus Locky peut ajouter des chaînes de valeur de registre avec l'emplacement réel de celui-ci est des fichiers malveillants dans l'ordinateur. L'emplacement réel des fichiers peut être:

- %Données d'application%

- %Local%

- %Roaming%

- %SystemDrive%

Pour crypter les fichiers, le virus Locky cible une liste préprogrammée spécifique des extensions de fichier, qui est associée à des fichiers fréquemment utilisés comme des vidéos, la musique, des photos, lecteur Microsoft Office et Adobe type de fichiers. Les extensions de ces fichiers peuvent être les suivants:

→.doc, .docm, .bûche, .bouillie, .Info, .gdoc, .aspic, .jsp, .JSON, .xhtml, .SMS, .xls, .xlsx, .xml, .docx, .html, .js, .CIS, .odt, .asc, .conf, .msg, .rtf, .cfg, .CNF, .pdf, .php, .ppt, .pptx, .sql

Les fichiers qui ont été chiffrés par le nouveau mai Locky de ransomware ajouté c'est l'extension de fichier typique .shit distinctif pour sa variante et peut se présenter comme suit:

Locky Ransomware .Shit Variante – Comment ai-je contractent la maladie

Le virus se propage principalement via un fichier .hta qui prétend être un reçu, par exemple:

→ Receipt_2414_241412.hta

Ce fichier malveillant ne dispose pas d'un taux de détection élevé sur VirusTotal ce qui suggère qu'il a le potentiel de causer d'immenses dommages.

Le fichier .hta malveillant peut se propager par plusieurs sujets différents e-mail, mentir aux utilisateurs qu'ils ont acheté quelque chose de sites Web comme eBay ou Amazon et c'est leur réception.

Une fois que le fichier a été ouvert, il infecte l'ordinateur compromis et téléchargements non détecté la charge utile malveillante du nouveau virus Locky. Pour ce faire, il peut se connecter aux hôtes distants signalés suivants à partir de laquelle les infections ont été téléchargés:

→www.rawahyl(.)com / 076wc

Nanrangy(.)net / 076wc

Ledenergythai(.)com / 076wc

Sowkinah(.)com / 076wc

Cynosurejobs(.)net / 076wc

3ainstrument(.)com / 076wc

Grupoecointerpreis(.)com / 076wc

Wamasoftware(.)com / 076wc

Locky .Shit Ransowmare Variante - Conclusion, Retrait et restauration de fichiers

L'essentiel est que les créateurs de Locky ransomware étaient de retour après une baisse significative des infections par ce virus ransomware. Leur nouveau virus ajoute une extension de fichier « .shit » unique aux fichiers cryptés qui ne sont plus être ouvert. Le virus est censé utiliser un algorithme de chiffrement avancé AES pour brouiller le code des fichiers et d'avoir de nombreuses techniques évasives grefferont.

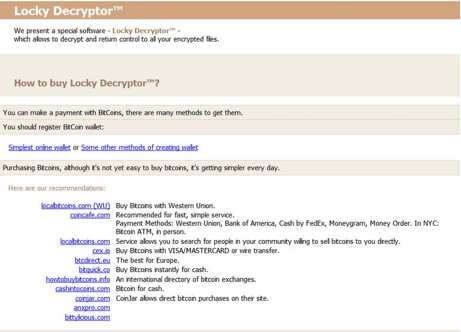

Pas seulement ceci, mais le ransomware croit aussi demander le paiement d'une rançon plus élevée, très probablement comme BitCoin de crypto-monnaie, il est victimes. Si vous avez été infecté par cette variante de .shit de Locky ransomware, il est fortement conseillé de retirer immédiatement ce virus. Étant donné que la suppression manuelle ne peut pas faire le travail pour vous, sauf si vous avez une grande expérience dans ce virus, nous vous conseillons de le supprimer automatiquement à l'aide d'un outil anti-malware avancée qui fera sans endommager davantage les fichiers cryptés.

Malheureusement, à l'époque actuelle il n'y a pas de décryptage qui vous aidera à, en raison du fait que le virus est nouveau. Cependant, vous pouvez tenter de télécharger vos fichiers ID ransomware et attendre que les chercheurs viennent tôt ou tard, avec un décrypteur gratuit. Vous pouvez également essayer le logiciel de récupération de données, mais ne pas supprimer les fichiers cryptés ou réinstaller Windows parce que vous pouvez avoir besoin si un décrypteur libre est libéré par des malwares. Pour plus de nouvelles sur decryptor vérifier Kaspersky et EMSISOFT ainsi que Trend Micro.

Télécharger Malware Removal Tool, pour voir si votre système a été affecté par le virus Locky Ransomware et analyser votre système pour les fichiers de virus .SHIT