UNE 1.1 version du CryptoShield 1.0 ransomware a été détectée en utilisant la même annexe .cryptoshield sur les fichiers qu'il crypte. Le virus de ransomware a d'abord été détecté en utilisant la même extension, mais la nouvelle version modifiée inclut également des améliorations dans l'algorithme de chiffrement, ainsi que d'autres correctifs. Quel est le changement le plus important est que ce virus ransomware utilise la dernière RIG-V kit pour provoquer l'exploit des infections non détectées. Continuez à lire cet article pour savoir comment supprimer ce virus de votre ordinateur et tenter de restaurer vos fichiers au cas où ils ont été chiffrés par celui-ci.

UNE 1.1 version du CryptoShield 1.0 ransomware a été détectée en utilisant la même annexe .cryptoshield sur les fichiers qu'il crypte. Le virus de ransomware a d'abord été détecté en utilisant la même extension, mais la nouvelle version modifiée inclut également des améliorations dans l'algorithme de chiffrement, ainsi que d'autres correctifs. Quel est le changement le plus important est que ce virus ransomware utilise la dernière RIG-V kit pour provoquer l'exploit des infections non détectées. Continuez à lire cet article pour savoir comment supprimer ce virus de votre ordinateur et tenter de restaurer vos fichiers au cas où ils ont été chiffrés par celui-ci.

Plus d'info sur CryptoShield 1.1 Virus

Le but de ce virus ransomware est d'utiliser le chiffrement pour rendre les fichiers sur l'ordinateur ne peut plus être ouvert par l'utilisateur. Le virus effectue également d'autres activités malveillantes sur l'ordinateur, comme toucher certains fichiers dans l'Éditeur du Registre Windows ainsi que le démarrage des processus dans le Gestionnaire des tâches Windows pour crypter les données. Le CryptoShield 1.1 ransomware peut également exécuter des commandes privilégiées, comme le VSSADMIN commande qui supprime les sauvegardes de copie d'ombre sur l'ordinateur compromis.

Mais ce n'est pas tout. Le CryptoShield 1.1 ransomware est également très actif en ce qui concerne Chiffrer les fichiers. Pour effectuer le chiffrement, le virus utilise le mode ROT-13 pour chiffrer les fichiers de chiffrement AES-256. Puis, le virus ajoute qu'il est distinctif .cryptoshield extension de fichier, par exemple Mot File.doc.CRYPTOSHIELD.

Mais alors, le virus de ransomware ajoute également une # # Txt Restauration de fichiers et # # Fichiers Restauration de fichiers .html qui il est de rançon réelle. La note est très similaire à d'autres virus ransomware qui sont devenus célèbres avant, parmi lesquels sont multiples cryptolocker, variantes XTBL et CryptoWALL. De nombreux experts considèrent ce virus ransomware un imitateur CryptoWall.

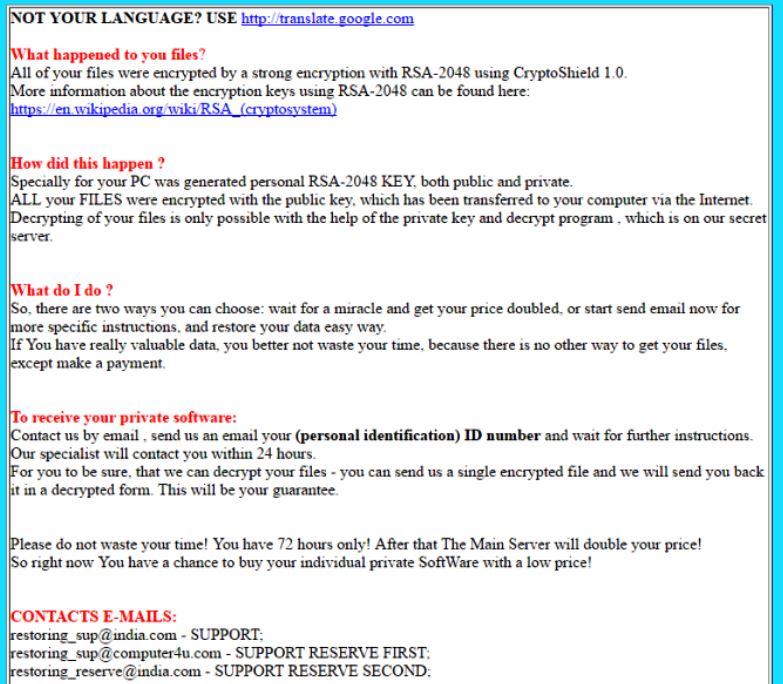

La demande de rançon du virus est le suivant:

Pas votre langue? utiliser http://translate.google.com

Qu'est-ce qui vous est arrivé fichiers?

Tous vos fichiers ont été chiffrés par un cryptage fort avec RSA-2048 en utilisant CryptoShield 1.1

Plus d'informations sur les clés de chiffrement en utilisant RSA-2048 est disponible ici: https://en.wikipedia.org/wiki/RSA_(cryptosystème)

Comment est-ce arrivé ?

Spécialement pour votre PC a été généré par RSA-2048 KEY personnel, tant publics que privés.

Tous vos fichiers sont cryptés avec la clé publique, qui a été transféré à votre ordinateur via Internet.

Déchiffrage de vos fichiers est seulement possible avec l'aide de la clé privée et décrypter le programme, qui est sur notre serveur secret,.

Que fais-je ?

Si, il y a deux façons dont vous pouvez choisir: attendre un miracle et obtenir votre prix a doublé, ou commencer à envoyer des e-mail dès maintenant pour des instructions plus précises, et restaurer vos données de façon facile.

Si vous avez des données vraiment utiles, vous feriez mieux de ne pas perdre votre temps, parce qu'il n'y a pas d'autre moyen d'obtenir vos fichiers, sauf un paiement.

Pour recevoir votre logiciel privé:

Contactez-nous par courriel , envoyez-nous un e-mail votre (identification personnel) numéro d'identification et attendre de nouvelles instructions.

Notre spécialiste vous contactera dans les 24 heures.

Pour que vous soyez sûr, que nous pouvons décrypter vos fichiers – vous pouvez nous envoyer un seul fichier crypté et nous vous le renvoyer sous une forme déchiffrée.

Ce sera votre garantie.

S'il vous plaît ne perdez pas votre temps! Tu as 72 Quelques heures seulement! Après que le serveur principal va doubler votre prix!

Donc, en ce moment, vous avez une chance d'acheter votre logiciel individuelle privée avec un prix bas!

CONTACTS E-MAILS:

[email protected] – SOUTIEN;

[email protected] – SUPPORT PREMIER RÉSERVE;

[email protected] – DEUXIÈME RÉSERVE DE SOUTIEN;

ID:

Conclusion, L'enlèvement et la restauration des fichiers de CryptoShield 1.1 Virus

Quelques mots de la fin, CryptoShield 1.1 ransomware est un virus qui vise à vous convaincre de payer une lourde taxe et obtenir les fichiers de retour. Cependant, Les analystes de logiciels malveillants recommandent vivement contre la coopération avec les cyber-criminels derrière CryptoShield, parce que vous ne pouvez pas récupérer vos fichiers et de plus vous aider les cyber-criminels dans leur activité malveillante.

Voilà pourquoi un support anti-malware devrait être par vous cherché à supprimer ce malware. Vous pouvez suivre nos instructions de suppression pour se débarrasser de ce virus et en plus de cela, experts recommandent d'utiliser un programme anti-logiciels malveillants avancés comme la meilleure façon de se débarrasser de tous les fichiers malveillants, les fichiers modifiés et d'autres objets créés par CryptoShield 1.1 sur ton ordinateur.

Pour essayer de restaurer vos fichiers, nous vous conseillons de suivre aussi les conseils que nous avons affichées ci-dessous. Il existe plusieurs méthodes qui ne sont pas garantis d'être un succès, mais tu peux essayer, malgré tout, au moins jusqu'à ce qu'un décrypteur est libéré.

Démarrage en mode sans échec

Pour les fenêtres:

1) Tenir Touche Windows et R

2) Une fenêtre d'exécution apparaît, dans le type de ce “msconfig” et appuyez sur Entrer

3) Une fois la fenêtre apparaît allez dans l'onglet de démarrage et sélectionnez Boot Safe

Découpez CryptoShield dans le Gestionnaire des tâches

1) presse CTRL + SHIFT + ESC en même temps.

2) Localisez le “processus” languette.

3) Localisez le processus malveillant de CryptoShield, et mettre fin tâche de par un clic droit dessus et en cliquant sur “Processus final”

Éliminer Registries malicieuses CryptoShield

Pour la plupart des variantes de Windows:

1) Tenir Bouton Windows et R.

2) dans le “Courir” type de boîte “regedit” et appuyez sur “Entrer”.

3) Tenir CTRL + F clés et le type CryptoShield ou le nom du fichier de l'exécutable malveillant du virus qui est habituellement situé dans% AppData%, %Temp%, %Local%, %Itinérance% ou% SystemDrive%.

4) Après avoir localisé les objets de registre malveillants, dont certains sont habituellement dans la course et les supprimer RunOnce sous-clés ermanently et redémarrez votre ordinateur. Voici comment trouver et supprimer les clés pour les versions différentes.

Pour les fenêtres 7: Ouvrez le menu Démarrer et dans le type de recherche et regedit Type -> Ouvrez. -> maintenant la touche CTRL + Boutons F -> Type CryptoShield virus dans le champ de recherche.

Gagner 8/10 utilisateurs: Bouton Démarrer -> Choisissez Exécuter -> regedit de type -> Appuyez sur Entrée -> Appuyez sur CTRL + boutons F. Tapez CryptoShield dans le champ de recherche.

Suppression automatique de CryptoShield

Récupérer des fichiers cryptés par le CryptoShield Ransomware.

Méthode 1: En utilisant l'Explorateur Ombre. Si vous avez activé l'historique du fichier sur votre machine Windows une chose que vous pouvez faire est d'utiliser l'ombre Explorer pour récupérer vos fichiers. Malheureusement, certains virus peuvent ransomware supprimer les copies de volume d'ombre avec une commande administrative pour vous empêcher de faire tout cela.

Méthode 2: Si vous essayez de décrypter vos fichiers à l'aide des outils de décryptage tiers. Il existe de nombreux fournisseurs d'antivirus qui ont déchiffré plusieurs ransomware virus les deux dernières années et affiché decryptor pour eux. Les chances sont si votre virus ransomware utilise le même code de cryptage utilisé par un virus déchiffrable, vous pouvez obtenir les fichiers de retour. Cependant, c'est pas non plus une garantie, de sorte que vous pourriez vouloir essayer cette méthode avec des copies des fichiers cryptés originaux, parce que si un programme tiers falsifie leur structure cryptée, ils peuvent être endommagés de façon permanente. Voici les fournisseurs à rechercher:

- Kaspersky.

- Emsisoft.

- TrendMicro.

Méthode 3: L'utilisation d'outils de récupération de données. Cette méthode est suggérée par plusieurs experts dans le domaine. Il peut être utilisé pour analyser votre secteurs de disque dur et donc brouiller les fichiers cryptés à nouveau comme ils ont été supprimés. La plupart des virus de ransomware supprimer généralement un fichier et créer une copie cryptée afin d'éviter de tels programmes pour restaurer les fichiers, mais tous ne sont pas ce sophistiqué. Ainsi, vous pouvez avoir une chance de restaurer certains de vos fichiers avec cette méthode. Voici plusieurs programmes de récupération de données que vous pouvez essayer de restaurer au moins certains de vos fichiers: