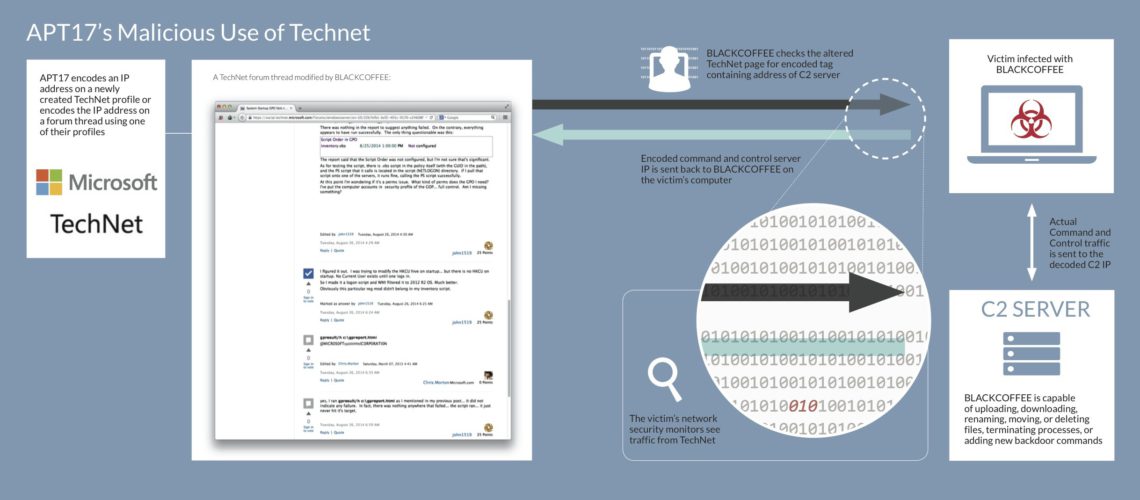

Microsoft'un TechNet portalı C IP adresini gizlemek amacıyla bir Çinli gelişmiş kalıcı tehdit grup tarafından istihdam edilmiştir&C (komuta ve kontrol) siber casusluk işlemlerinde kullanılmaktadır BLACKCOFFEE olarak bilinen zararlı bir parça sunucuları.

IP adresinin Dizeleri şifrelenir ve forumunda farklı dişleri gizlidir, yorum veya profil sayfaları. sistemi ödün sonra, zararlı onları erişilebilir. Bu teknik olarak bilinir “ölü damla Resolverde.”

C&C Dizi Bazı Markerlerı Arasında Gizli mi

Microsoft İstihbarat Merkezi ve FireEye ile Uzmanlar ayrıntılı olarak yöntemini analiz. Onlar IP'ler bulunduğu sayfaları kilitlendi ve bunlardan biri sinkholed, Bu sistem onların BLACKCOFFEE'S son etkinliği gözlemlemek için izin.

Saldırganlar APT17 veya DeputyDog olarak bilinir. Farklı BLACKCOFFEE sürümlerinde grubun çalışmaları beri araştırmacılar tarafından bulunmuştur 2013. FireEye Crooks’ etkinlikleri ABD'deki devlet kurumları etkilemiş olduğunu bildiriyor, hukuk firmaları, Madencilik şirketleri, BT şirketleri, ve sivil toplum kuruluşlarının bir takım.

Nasıl BLACKCOFFEE Çalışıyor?

En kısa sürede BLACKCOFFEE bir makinede yüklü olarak, aşağıdaki işlemleri gerçekleştirmek:

- Exfiltrates veri

- yeni bilgiler ekler

- ters kabuk oluşturur

- bir günlük oluşturur

- çalışan işlemleri sona erdirir

FireEye analistler BLACKCOFFEE komuta ve kontrol sunucusu için adresleri içerir TechNet sayfalara bağlantılar içerdiğini açıklamak. Sayısal dize Bu iki işaret arasındaki kodlanmış bir biçimde bulunabilir: “@ MICR0S0FT” ve “C0RP0RATI0N.”

En kısa sürede zararlı yazılım adresi deşifre olarak, Bu C talimat aldığı&Cı-sunucusu ve çalıntı verileri sunar.

Aynı Yöntem Diğer Programlar Kullandığı Olabilir

Bu teknik, siber suçluların tehdit ikili analizi ile saldırgan tarafından kullanılan sistemlerin herhangi saptanmasını gecikme sağlar. Bu durumda, enfekte makine algılanabilir ve incelenir halinde, operasyon kesintiye uğramaz ve dinlenme etkilenen bilgisayarların hala tehdit yazarlar tarafından manipüle edilir.

C gizleme taktik&C adres önceki siber casusluk kampanyalarında gözlenmiştir. iletişim bitiş noktası Dizeleri hatta Facebook ve Twitter gibi sitelerde tespit edildi.

FireEye uzmanlar diğer siber suçlular zaten tekniği benimsemiş olabileceğini uyarmak.