Cerber Ransomware foi recentemente renascida. É agora furiosa ao redor sob o nome de Cerber2 - sua versão nova e melhorada. O novo nome, contudo, não é a única diferença entre os antigos e os novos variantes. Leia mais para descobrir como Cerber2 age agora e como você pode removê-lo e restaurar seus arquivos.

Cerber2 ransomware - como entrar em seu computador?

método de entrega de Cerber2 não é diferente do que a maioria dos vírus ransomware, incluindo seu antecessor. Ele se espalha principalmente através de e-mails de spam que contêm um executável com o ícone de “Anka” (um personagem de video game), e uma vez que você abrir o arquivo, Cerber2 de downloads para o seu sistema e a infecção começa. Outros meios de entrega, contudo, também são possíveis, i.e. através de redes sociais, serviços de compartilhamento de arquivos, exploit kits, etc.

Para enganar os usuários para abrir um e-mail comprometida, cibercriminosos usam geralmente familiar para os nomes de remetentes usuário, como faturas de bancos, sites populares, etc. Aconselhamos todos os utilizadores a estar alerta extra quando verificar suas caixas de entrada e quando receber arquivos de remetentes suspeitos. Se você tiver a menor dúvida sobre o e-mail / arquivo que você está prestes a abrir, não fazê-lo, como o ransomware vai entrar no seu sistema com o piscar de um olho e vai embaralhar seus arquivos importantes para o bem.

Cerber2 ransomware - O que ele faz?

Depois de ter clicado um arquivo comprometida contendo Cerber2, ela entra em seu sistema e é ativado assim como seu predecessor. Será, então, analisar o seu sistema inteiro para procurar arquivos com as seguintes extensões para criptografá-los:

1CD, .3dm, .3ds, .3fr, .3g2, .3gp, .3por, .7de, .7zip, .aac, .AB4, .abd, .acc, .accdb, .ACCDE, .accdr, .accdt, .mas, .acr, .Aja, .adb, .adp, .Publicidades, .AGDL, .para, .aiff, .pertencente ao, .ai, .aoi, .APJ, .apk, .arw, .ascx, .asf, .pessoa, .áspide, .aspx, .de ativos, .asx, .atb, .avi, .AWG, .de volta, .cópia de segurança, .backupdb, .atrás, .banco, .baía, .bdb, .BGT, .bik, .caixa, .PKP, .mistura, .bmp, .bpw, .BSA, .c, .dinheiro, .cdb, .cdf, .cdr, .CDR3, .CDR4, .cdr5, .cdr6, .cdrw, .cdx, .CE1, .CE2, .céu, .cfg, .CFN, .cgm, .bolso, .classe, .cls, .cmt, .configuração, .contato, .cpi, .cpp, .CR2, .papo, .crt, .CRW, .chorar, .cs, .csh, .CSL, .css, .csv, .d3dbsp, .Dacian, .o, .que, .db, .db_journal, .db3, .dbf, .dbx, .DC2, .DCR, .DCS, .ddd, .doca, .NRW, .dds, .def, .o, .do, .desenhar, .dgc, .com, .esta, .djvu, .DNG, .doutor, .docm, .docx, .ponto, .dotm, .dotx, .DRF, .drw, .dtd, .dwg, .dxb, .dxf, .DXG, .computador, .eml, .eps, .erbsql, .propriedade, .EXF, .fdb, .FfD, .fff, .fh, .FHD, .fla, .flac, .FLB, .FLF, .flv, .flvv, .forja, .FPX, .fxg, .GBR, .gho, .gif, .cinzento, .cinzento, .grupos, .jogo, .h, .hbk, .hdd, .hpp, .html, .iBank, .ibd, .FLR, .idx, .IIF, .IIQ, .incpas, .indd, .informações, .info_, .esta, .iwi, .jarra, .Java, .JNT, .jpe, .jpeg, .jpg, .js, .json, .K2P, .KC2, .kdbx, .kdc, .chave, .kpdx, .história, .laccdb, .lbf, .lck, .ldf, .aceso, .litemod, .litesql, .trancar, .registro, .ltx, .tomar, .m, .m2ts, .m3u, .m4a, .m4p, .m4v, .mamãe, .mab, .MAPIMAIL, .max, .mbx, .md, .CIS, .mdc, .mdf, .mef, .mfw, .médio, .mkv, .mlb, .MMW, .mny, .dinheiro, .MoneyWell, .mos, .mov, .mp3, .mp4, .mpeg, .mpg, .mrw, .msf, .msg, .mundo, .nd, .ndd, .NDF, .nave, .NK2, .nop, .NRW, .ns2, .ns3, .ns4, .NSD, .nsf, .NSG, .nsh, .nvram, .NWB, .nx2, .NXL, .nyf, .oab, .obj, .especulação, .Episódio, .odf, .resposta, .odm, .Responder, .ods, .odt, .ogg, .óleo, .AMD, .um, .ORF, .ost, .OTG, .oth, .otp, .ots, .lá, .p12, .p7b, .P7C, .ajudar, .Páginas, .não, .palmadinha, .PBF, .pcd, .pct, .pdb, .pdd, .pdf, .PFE, .pem, .pfx, .php, .bicanca, .pl, .plc, .plus_muhd, .pm!, .pm, .PMI, .pmj, .Pml, .PMM, .PMO, .PMR, .pnc, .PND, .png, .pnx, .maconha, .potm, .potx, .ppam, .pps, .ppsm, .ppsx,.ppt, .PPTM, .pptx, .prf, .privado, .ps, .psafe3, .psd, .pspimage, .pst, .PTX, .bar, .PWM, .py, .qba, .QBB, .QBM, .QBR, .QBW, .QBX, .QBY, .qcow, .qcow2, .são, .QTB, .r3d, .raf, .rar, .rato, .cru, .RDB, .RE4, .rm, .rtf, .RVT, .RW2, .RWL, .RWZ, .s3db, .seguro, .sas7bdat, .sav, .Salve , .dizer, .sd0, .sda, .sdb, .sdf, .sh, .sldm, .sldx, .SLM, .sql, .sqlite, .sqlite3, .sqlitedb, .sqlite-SHM, .sqlite-wal, .SR2, .SRB, .srf, .srs, .srt, .SRW, .ST4, .ST5, .st6, .st7, .ST8, .stc, .std, .sti, .tamanho, .stm, .stw, .STX, .SVG, .swf, .sxc, .SXD, .SXG, .ela, .SXM, .sxw, .imposto, .tbb, .tbk, .TBN, .tex, .tga, .thm, .tif, .arrufo, .pcs, .TLX, .TXT, .UPK, .usr, .vbox, .VDI, .vhd, .vhdx, .vmdk, .vmsd, .vmx, .vmxf, .vob, .VPD, .vsd, .wab, .chumaço, .carteira, .guerra, .wav, .WB2, .wma, .wmf, .wmv, .WPD, .wps, .x11, .X3F, .filme, .xla, .xlam, .XLK, .xlm, .xlr, .xls, .xlsb, .xlsm, .xlsx, .xlt, .xltm, .xltx, ..xlw, .xml, .xps, .xxx, .ycbcra, .YUV, .zip

Cerber2 é capaz de criptografar sobre 450 tipos de arquivo. Você sabe que seus arquivos foram bloqueados por Cerbe2 quando recebem uma extensão .cerber2 no final e os nomes de arquivos são substituídos por tal que contêm dez caracteres aleatórios.

Após a criptografia de arquivos, Cerber2 fará a varredura para determinados processos, e se eles estão ativos, ele desliga-los para baixo:

- excel.exe

- Infopath.exe

- msaccess.exe

- mspub.exe

- Onenote.exe

- outlook.exe

- powerpnt.exe

- steam.exe

- sqlservr.exe

- thebat.exe

- thebat64.exe

- thunderbird.exe

- Visio.exe

- winword.exe

- wordpad.exe

Como mencionado anteriormente, o nome desta variante ransomware e as extensões de seus arquivos criptografados recebem, não são a única diferença entre os vírus ransomware Cerber e Cerber2. A melhoria mais importante da nova é que ele não usa mais o AES-256 cifra como a sua técnica de codificação principal. Em vez, ele usa CryptGenRansom da Microsoft.

Cerber2 também tem uma lista de programas anti-malware que é imune a. Estes programas são:

- Arcbit

- ArcaVir

- avast

- BitDefender

- Bullguard

- Emsisoft

- ESET

- eTrust

- F-Secure

- dados G

- Lab Kaspersky

- LavaSoft

- TrustPort

Um contador de contagem regressiva de uma “promoção” de cinco dias começará então. O contador mostra o prazo a vítima tem que pagar o valor de 0.3 bitcoins (ou 175 dólares norte-americanos). Se a vítima não fazer a transação dentro 5 dias, a quantidade dobra.

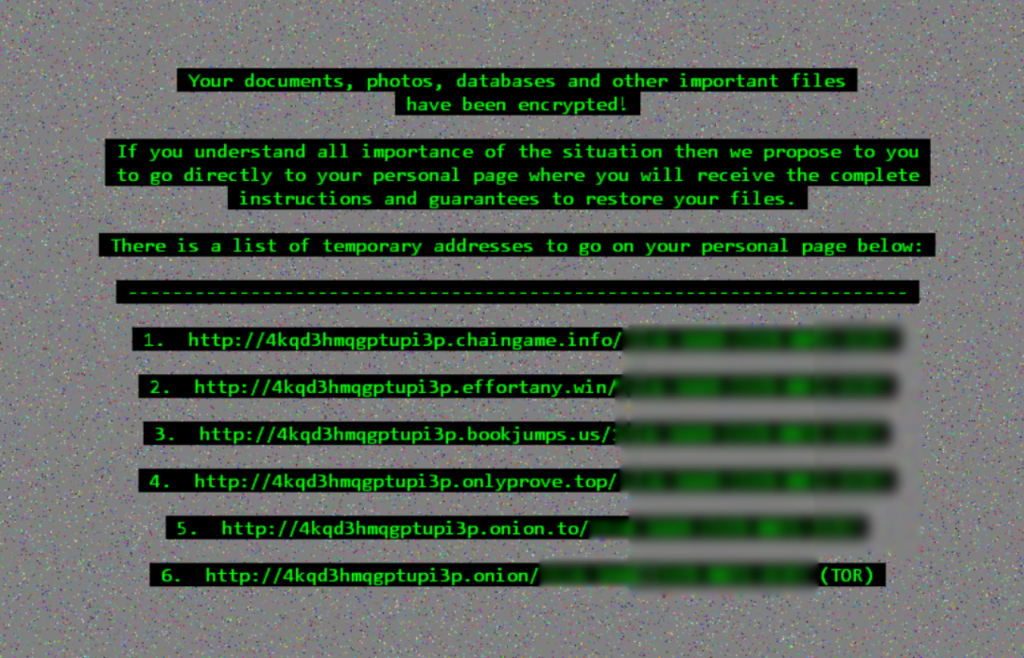

A mensagem de resgate se parece com isso:

…e lê como este:

seus documentos, fotos, bases de dados, e outros arquivos importantes foram criptografados!

Se você compreender toda a importância da situação, em seguida, propomos-lhe para ir diretamente para a sua página pessoal onde você receberá as instruções completas e garantias para restaurar seus arquivos.

Cerber2 ransomware - Remoção manual

Embora possa parecer tentador apenas pagar o resgate e obter uma chave de decodificação para seus arquivos, nós recomendamos fortemente que você não fazê-lo. Pagando os criminosos não garante-lhe uma chave de decodificação, nem garante a remoção do Cerber2. O vírus simplesmente permanecer em seu sistema e, independentemente de você ter seus arquivos de volta, ele pode atacar novamente.

Pagar os cibercriminosos só incentiva-los a espalhar a infecção. Em vez de, sugerimos que você use uma ferramenta anti-malware poderosa que irá analisar o seu sistema, detectar o vírus e removê-lo permanentemente do seu sistema. Uma vez Cerber2 ransomware é totalmente removido do seu PC, você pode tentar recuperar alguns de vocês arquivos via ferramentas de recuperação de arquivo.