Ctônico está usando a estrutura do código zeuss como base, desenvolvimento de novas funcionalidades

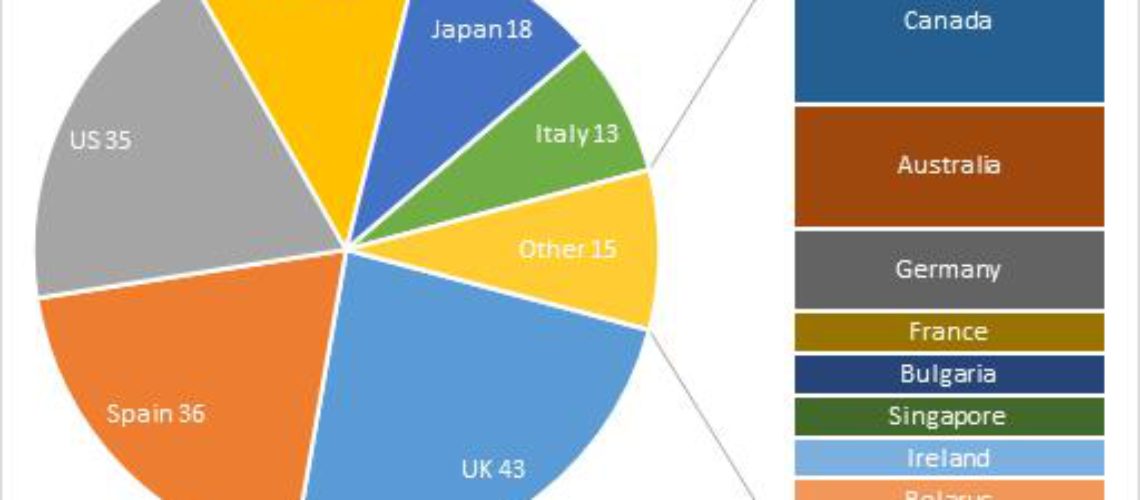

Novo software bancário Zeus Trojan está se espalhando na natureza recentemente. Seu arquivo de configuração parece ser alvo de muitos países europeus, apontando, assim, potencialmente em 150 bancos e 20 sistemas de pagamento. O malware foi flagrada na maior parte no Reino Unido e Espanha, mas infecções foram relatadas em outros cortesãos como Alemanha, França, Itália, Bulgária e da Irlanda também. De acordo com pesquisadores da Kaspersky Lab embora, entre os países mais afetados são o Estados Unidos, Rússia e Japão.

Os métodos mais difundidos para ser infectado com Chthonic é através da botnet Andromeda infame, bem como através da vulnerabilidade do Microsoft Office (CVE-2014-1761) que canec ser recebido por e-mail como um arquivo RTF especialmente concebido. A extensão do arquivo é alterado para ".doc" para olhar menos desconfiados embora.

Encryption

A atividade de Tróia foi flagrada e descrito por pesquisadores da Kaspersky Lab em um post no blog da semana passada. Eles afirmam que o novo Trojan usa métodos de criptografia de outras versões do malware Zeus, bem como de máquinas virtuais ZeusVM e Kins. Outro método de criptografia que utiliza é o mesmo que um do botnet Andromeda, a criação de uma botnet com o mesmo nome, bem.

O malware foi chamado ctónicos e baseia-se num método novo módulo de carregamento. Chthonic parece infiltrar um módulo principal no computador que continua baixando os secundários após a ativação. Todos os módulos são criptografados com especificação AES, e a maioria dos módulos são compatíveis com ambos 32 e sistemas de 64 bits.

O Trojan rouba senhas através de um malware Pony, registra as principais atividades de informática (Keylogger) e injeta máquinas através de sites maliciosos e VNC software de desktop remoto.

Violar

Usando um man-in-the-middle técnica Chthonic viola o sistema, alterando a base de dados segmentados. Os usuários estão sendo redirecionado para uma página web infectada. O malware continua depois por roubar dados confidenciais do usuário, como nome de usuário, senha, Número PIN, senha de uso único, etc. Fraude mensagens provenientes da webpage reais estão sendo automaticamente escondido.

Em alguns ataques na Rússia, Pesquisadores da Kaspersky disse que foi avistado o malware para falsificar todo o conteúdo da página web do banco alvo e não apenas partes dela. Isto não é algo típica para estes tipos de ataques.

Embora muitos países e bancos alvo parece que o cavalo de Tróia não pode fazer muito mal. Como malwares Zeus estão funcionando há vários anos para trás muitos bancos mudaram a estrutura de suas páginas ou de seus domínios inteiros já. Muitos dos fragmentos de código este Trojan está usando parece ser muito velho.

Embora ele não pode fazer muito mal no momento, Zeus Trojan parece estar ainda em evolução. Muitos dos desenvolvedores de malware estão aproveitando o fato de que o código fonte zeuss foi vazado e estão usando-a como base para desenvolver seus próprios Trojans para ataques. A nova - Chthonic - está usando exatamente isso como uma base para evoluir ainda mais.