Notícias eclodiu, que a última 2016 versão do Locky ransomware usando a extensão do arquivo .zzzzz foi observador a se espalhar em vários novos métodos que resultou em uma recente aumento de infecções por este vírus ransomware. Para aqueles desinformado, Locky é um vírus ransomware que tem causar um enorme impacto sobre os computadores em todo o mundo, criptografar seus arquivos importantes e exibindo uma nota de resgate pedindo vítimas para pagar o dinheiro para restaurar os arquivos. No caso de você se tornar uma vítima deste ciber-extorsão aconselhamo-lo a ler este artigo e se familiarizar com a forma como Locky infecta para se proteger no futuro, preservar seus arquivos e também aprender como se livrar deste malware desagradável e métodos alternativos para restaurar seus arquivos.

Notícias eclodiu, que a última 2016 versão do Locky ransomware usando a extensão do arquivo .zzzzz foi observador a se espalhar em vários novos métodos que resultou em uma recente aumento de infecções por este vírus ransomware. Para aqueles desinformado, Locky é um vírus ransomware que tem causar um enorme impacto sobre os computadores em todo o mundo, criptografar seus arquivos importantes e exibindo uma nota de resgate pedindo vítimas para pagar o dinheiro para restaurar os arquivos. No caso de você se tornar uma vítima deste ciber-extorsão aconselhamo-lo a ler este artigo e se familiarizar com a forma como Locky infecta para se proteger no futuro, preservar seus arquivos e também aprender como se livrar deste malware desagradável e métodos alternativos para restaurar seus arquivos.

Que métodos Locky Use para infectar

Método #1: Facebook SVG Imagens de Spam

Diversos métodos foram identificados por pesquisadores de malware, e até mesmo um método de espalhar este malware em particular via Facebook, bem. apesar Facebook negar as reivindicações pesquisadores de malware sentir convencido de que as imagens .svg que se juntaram com o kit exploit caindo Locky ransomware via Nemucod malwares.

Este método é realmente muito inteligente e único, porque não só os arquivos que são imagens reais e parecem seguro para ser aberto aumentar a possibilidade de infecção, mas também falsos perfis do Facebook de amigos e outros usuários que podem estar em seu círculo pode ser utilizado para lhe enviar mensagem, aumentando ainda mais a confiança.

Método #2: Via falsificados XLS documentos do Microsoft

Malware-Traffic-Analysis descobriu recentemente a nova forma de anexos de spam e-mail - arquivos do Microsoft Excel em um formato de arquivo .xls. Esses arquivos são muitas vezes ligados em massa de spam e-mails que são consideradas como faturas e cópias de tal. Os pesquisadores descobriram os seguintes nomes de Faturas relacionadas com o malware:

- CÓPIA DE.{ID único}.XLS

- INVOICE.TAM_{ID único}.xls

Os arquivos foram relatados para ser de aproximadamente 20 para 50 kilobytes de tamanho e de ser acompanhada por e-mails indesejados, tais como a seguir:

“Segue em anexo a sua fatura de bens / serviços entregues recentemente. Se você tiver quaisquer perguntas, então não pleasedo hesite em contactar-nos. Karen Lightfoot - CreditController, Ansell Lighting, Unit 6B, Stonecross Parque Industrial, Yew Tree Way, WA3 3JD. Tel: +44 (0) 6477 609 803 Fax: +44 (0)6477 609 803”

Método #2: O uso de arquivos ocultos

Locky foi recentemente relatado para usar extensões de arquivos que estão conectados com .JS ou .EXE ou .COM ou .PIF ou .SCR ou .HTA vbs, .wsf , .JSE .jar tipos de arquivos. Não apenas isso, mas o ransomware também foi relatado para usar vários tipos diferentes de obfuscators para esconder esses arquivos e assemelham-los como faturas e outros tipos de dados. Os spammers da grande rede de apoio a ransomware ir tão longe quanto deixando números de telefone falsos e nomes apenas para obter os usuários a clicar nos arquivos maliciosos. Este é principalmente o que outros vírus ransomware fazer e ele ainda continua a ser muito eficaz, embora agora a ser classificada como uma tática de infecção bem conhecido e convencional. Relacionada com a mais recente malspam de .vbs detecções são o download anfitriões seguinte:

- sarawakcars.com/987t67g

- spunbaku.com/987t67g

- ryrszs.com/987t67g

- betagmino.net/987t67g

- renklerle.com/987t67g

- rotakin.org/987t67g

E não só isso, mas Locky também muda as extensões dos tipos de arquivo, como renomear um arquivo .dll malicioso para .TDB, .342 ou outro aleatório 3 número de dígitos de similaridade.

Usando .ZIP Arquivos de infectar com JavaScript

Locky continua a infectar utilizadores é através de usar um mal-intencionados arquivos JavaScript. Detecções de 29 de Novembro 2016 mostrar a seguinte mensagem de phishing para espalhar um arquivo .zip, chamado “unpaid_{UniqueID ou nome de vítima}.fecho eclair". Os phishing e-mails têm o seguinte conteúdo:

"Saudações! Você pagou por factura de ontem – a soma total foi $3190.

Infelizmente, você não tinha incluído o item #48047-61258 do $658.

Por favor, transferir o restante o mais rápido possível.”

Locky .zzzzz Ransowmare - Remoção, Proteção e Arquivo Restauração

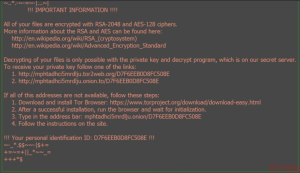

É óbvio que, uma vez Locky ataca seu computador, os arquivos tornam-se criptografada e ter as extensões de arquivo .zzzzz adicionadas. Desde o ransomware muda o papel de parede com instruções sobre uma página web-based Tor, pesquisadores aconselham evitar essas instruções e focando em ações proativas contra este malware.

Primeiro, é importante para remover Locky ransomware do seu computador. Você pode interferir com as entradas do Registro e outros dados manualmente, mas você também tem a opção de ter uma abordagem automática que é o que os especialistas recomendam. Esta abordagem envolve a transferência simples e varredura de seu computador usando um software anti-malware avançado que irá proteger o seu computador contra ameaças futuras, bem.

Além desta, Locky ransomware também criptografa os arquivos, tornando-os não openable. A forma mais adequada para resolver este problema sem ter que pagar qualquer resgate é se concentrar em seguir o abaixo- métodos alternativos mencionados para restauração arquivo.