Denne artikkelen har blitt gjort for å forklare hva er Scarab ransomware infeksjon og hva er .xtbl filer pluss hvordan du åpner dem. Det forklarer også hvordan du fjerner Scarab ransomware virus effektivt fra datasystemet og hvordan å prøve og gjenopprette .xtbl krypterte filer uten å måtte betale løse

Denne artikkelen har blitt gjort for å forklare hva er Scarab ransomware infeksjon og hva er .xtbl filer pluss hvordan du åpner dem. Det forklarer også hvordan du fjerner Scarab ransomware virus effektivt fra datasystemet og hvordan å prøve og gjenopprette .xtbl krypterte filer uten å måtte betale løse

En ny versjon av den beryktede Scarab ransomware infeksjon har blitt oppdaget av sikkerhetsforskere. Viruset er fra “cryptovirus” skriver og det primære formål er å legge dokumentene, videoer, bilder og andre viktige filer på datamaskinen din og gjør dem ikke lenger i stand til å bli åpnet. Dette kan effektivt resultere i at skadelig programvare er i stand til å bli satt det unike .xtbl filtypen til de kodede filer, som også ble sett med noen andre virus vi har oppdaget i det siste. Etter at kryptering av denne ransomware har fullført, Scarab gjør filene dine ikke lenger i stand til å bli åpnet før du betaler løsepenger for å få dem tilbake. Filene kan ikke direkte dekryptert og den eneste måten å gjenopprette dem synes å være gissel, men fortvil ikke, fordi i dette blogginnlegget, Vi har opprettet flere metoder som kan hjelpe deg til å prøve og gjenopprette filene dine uten å betale løsepenger. Hvis du ønsker å fjerne Scarab Ransomware fra datamaskinen og gjenopprette .xtbl krypterte filer, Vi anbefaler deg å lese denne artikkelen helt.

| Threat Name | .xtbl Files Virus |

| Kategori | ransomware virus. |

| Hoved aktivitet | New Scarab ransomware variant. Infiserer datamaskinen etter som krypterer viktige dokumenter og holder dem som gissel inntil løsepenger er betalt. |

| Tegn på Presence | Filene er kryptert med .xtbl filtypen. |

| Spredt | Via ondsinnet e-post spam og sett av infeksjon verktøy. |

| Detection + fjerning | LAST NED verktøy for fjerning .xtbl filer Virus |

| File Recovery | Last ned Data Recovery Software, å se hvor mange filer kryptert ved .xtbl Files Virus ransomware du vil være i stand til å gjenopprette. |

Den Scarab har blitt sett i en tredje variant, denne gangen med .xtbl filtypen, fullstendig irrelevant for den forrige .dharma og .wallet seg. Den nye Dharma ransomware kommuniserer også via en e-post der det sender et decryptor etter at løsepenger er betalt.

.xtbl Ransom Virus - Hva gjør den

Å være en variant av Scarab ransomware familien, som finnes i flere varianter, mange av dem er undecryptable, Scarab .xtbl ransomware har blitt rapportert å slippe en eller flere kjørbare filer i mappen% AppData% Windows-katalogen.

Når du gjør dette, viruset kan endre Windows-registeroppføringer, mer spesifikt Shell sub-nøkkel med den følgende plassering:

- HKLM / Software / Microsoft / WindowsNT / Current / Winlogon / Shell

Deretter, viruset kan også endre Kjør registernøkkelen for å kjøre den kjørbare filen(med) i% AppData% katalog. Nøkkelen er med følgende bane:

- HKLM / Software / Microsoft / Windows / Current / Run /

Dette kan føre til at Scarab virus filen oppstart sammen med Windows oppstart prosessen.

Den Scarab ransomware faller også et krav om løsepenger fil med løsepenger meldingen og plasserer den et sted lett å finne. Løse notat som er droppet av dette viruset er oppkalt HVIS DU VIL få alle filene tilbake, LES THIS.TXT og har følgende innhold:

HVIS DU VIL få alle filene tilbake, LES DETTE

________________________________________________________________________________________________JEG

e-post – [email protected]

Filene er nå kryptert!

-BEGIN PERSONLIG IDENTIFIKASJON-

-END PERSONLIG IDENTIFIKASJON-

AII dine filer har blitt kryptert på grunn av et sikkerhetsproblem med PCen.

Nå bør du sende oss en e-post med din personlige identifikator.

Denne e-posten vil være som en bekreftelse du er klar til å betale for krypteringsnøkkel.

Du må betale for dekryptering i Bitcoins. Prisen avhenger av hvor fort du skriver til oss.

Etter betaling vil vi sende deg dekryptering også] som vil dekryptere alle filene dine.

Kontakt oss via denne e-postadressen: joxe1 @ hane.;Jeg

Gratis dekryptering som garanti!

Før du betaler du kan sende oss opp til 2 filer gratis dekryptering.

Den totale størrelsen på filer må være mindre enn 1Mb (non arkivert), og filer bør ikke inneholde

verdifull informasjon (databaser, sikkerhetskopier, store excel ark, etc.).

_ . _ JEG

Hvordan få tak i Bitco1ns?

* Den enkleste måten å kjøpe Bitcoins er LocalBitcoins stedet. Du må registrere deg, klikker jeg

‘Kjøp Bitcoins’, og velg selgeren ved betalingsmetode og pris: Jeg

httpszflfllocalbitcoins.comflbuy_bitcoins I

* Aiso du kan finne andre steder å kjøpe Bitcoins og nybegynnere guide her: Jeg

httpzfiflwmw.coindesk.comflinformationflow-kan-jeg-kjøpe-bitcoins jeg

jeg jeg

I________________________________________________________________________________________________I

Jeg _ I

jeg Attention! Jeg

jeg jeg

Jeg * Ikke endre navn krypterte filer. Jeg

Jeg * Ikke prøv å dekryptere data ved hjelp av tredjeparts programvare, det kan føre til permanent tap av data. Jeg

Jeg * Dekryptering av filer med han p av tredjeparter kan føre til økt pris jeg

l (de legger sin avgift til vår) eller du kan bli et offer for en svindel. Jeg

jeg jeg

I________________________________________________________________________________________________I

emaiI – [email protected]

Den .xtbl filer virus kan angripe ofte brukte filer på offerets datamaskin, som for eksempel:

- dokumenter.

- Arkiver.

- videoer.

- Bilder.

- Virtual Drive type filer.

- Andre ofte brukte filer av programmer.

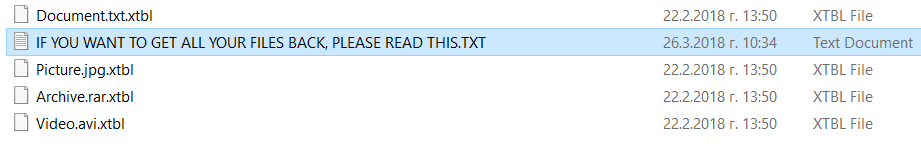

Etter Scarab ransomware krypterer filene, viruset later filene ikke lenger i stand til å bli åpnet, og tilføyer filtypen .xtbl til hver kryptert fil. Filene begynner å se ut som følgende:

Etter at krypteringsprosessen dharma ransomware er fullført, viruset kan også slette VSS (skyggekopier) på den infiserte datamaskinen for å hindre ofrene fra å gjenopprette sine filer via disse sikkerhetskopiene.

Scarab .xtbl filer Ransomware - Hvordan kom jeg infisert

Infeksjonen Prosessen med Scarab .xtbl fil ransomware er hovedsakelig utført via søppel e-post som er villedende meldinger lagt inn i dem. Slike meldinger kan later til å bli sendt fra tjenester som PayPal, USPS, FedEx og andre. De kan inneholde vedlegg som later til å være fakturaer og andre falske type filer. Andre social engineering teknikker inkluderer:

- Falske knapper og bilder som om de e-postene er sendt fra en sosial media nettsted, som Linkedin.

- Uredelig PayPal lenker.

- Lenker til Google Drive og falske e-postmeldinger som ser like ut som om de er sendt fra Google.

Andre smitte verktøy kan også omfatte bruk av torrent nettsteder og andre tredjeparts nettsteder å laste opp falske oppdateringer, falske montører samt andre uredelige kjør.

Fjern Scarab .xtbl Ransomware og få krypterte filer Tilbake

For fjerning av det .xtbl variant av Scarab ransomware, anbefalinger er å fokusere på etter fjerning instruksjonene nedenfor og starte datamaskinen i sikkermodus for å isolere trusselen og manuelt fjerne den. Men i tilfelle manuell fjerning i instruksjonene nedenfor ikke fungerer for deg ikke starte opp i sikkermodus og følge råd av sikkerhet fagfolk som alltid anbefale å laste ned en kraftig anti-malware verktøy som vil raskt fjerne Scarab .xtbl ransomware og beskytte datamaskinen i fremtiden også. Hvis du ønsker å gjenopprette filer kryptert av Scarab, Vi har tilbudt flere backup forslag nedenfor som kan være indirekte stand til å hjelpe med dette problemet. De kan ikke være 100% stand til å gjenopprette alle filene dine, men vi har fått tilbakemelding fra ransomware ofre som vi i stand til å gjenopprette en halv og selv de fleste av sine dekrypterte filene.

Slik fjerner du og prøve å gjenopprette filer, Følg instruksjonene under

Klargjøring før fjerning av .xtbl Files Virus:

1.Sørg for å sikkerhetskopiere filene dine.

2.Sørg for å ha denne instruksjoner siden alltid åpen, slik at du kan følge trinnene.

3.Vær tålmodig som fjerning kan ta litt tid.

Trinn 1: Starte datamaskinen på nytt i sikkermodus:

Trinn 2: Skjær ut .xtbl filer Virus i Task Manager

Trinn 3: Eliminer .xtbl filer viruset Skadelige Meldingssystem.

For de fleste Windows-varianter:

Trinn 4: Søke etter og fjerne alle virus filer, relatert til .xtbl Files Virus og sikre systemet.

Hvis du er i Sikkerhetsmodus, starte opp igjen i normal modus og følg trinnene nedenfor

Det anbefales å kjøre en gratis skanning før du forplikter deg til fullversjonen. Du bør sørge for at malware oppdages av SpyHunter første.

Trinn 5:Gjenopprette filer kryptert ved .xtbl Files Virus Ransomware.

Metode 1: Bruke Shadow Explorer. I tilfelle du har aktivert File historie på din Windows-maskin er en ting du kan gjøre er å bruke Shadow Explorer for å få filene tilbake. Dessverre noen ransomware virus kan slette disse skygge volum kopier med en administrativ kommando for å hindre deg fra å gjøre nettopp det.

Metode 2: Hvis du prøver å dekryptere filene dine ved hjelp av tredjeparts dekryptering verktøy. Det er mange antivirusleverandører som har dekryptert flere ransomware virus de siste par årene, og postet decryptors for dem. Sjansene er hvis ransomware virus bruker samme krypteringskoden som brukes av en decryptable virus, du kan få filene tilbake. Men, Dette er heller ikke en garanti, så kan det være lurt å prøve denne metoden med kopier av de originale krypterte filer, fordi hvis et tredjepartsprogram tukler med deres kryptert struktur, kan de bli skadet permanent. De fleste av de tilgjengelige decryptors for ransomware virus kan ses hvis du besøker NoMoreRansom prosjektet – et prosjekt som er et resultat av felles innsats fra forskere over hele verden for å skape dekryptering programvare for alle ransomware virus. Bare gå dit ved å klikke på følgende LINK og finn din ransomware versjon Decrypter og prøve det, men alltid huske å gjøre en sikkerhetskopi først.

Metode 3: Bruke Data Recovery verktøy. Denne metoden er foreslått av flere eksperter på området. Den kan brukes til å skanne harddisken er sektorene og dermed rykke de krypterte filene på nytt som om de ble slettet. De fleste ransomware virus vanligvis slette en fil og opprette en kryptert kopi for å hindre at slike programmer for å gjenopprette filene, men ikke alle er dette sofistikerte. Så du kan ha en sjanse til å gjenopprette noen av filene dine med denne metoden. Her er flere data utvinning programmer som du kan prøve og gjenopprette minst noen av filene dine: