Dit artikel is gemaakt om uit te leggen wat is precies de Scarab ransomware infectie en wat zijn .xtbl bestanden plus hoe ze te openen. Ook wordt uitgelegd hoe u de Scarab ransomware virus effectief van uw computer systeem te verwijderen en hoe om te proberen en te herstellen .xtbl versleutelde bestanden zonder dat het losgeld te betalen

Dit artikel is gemaakt om uit te leggen wat is precies de Scarab ransomware infectie en wat zijn .xtbl bestanden plus hoe ze te openen. Ook wordt uitgelegd hoe u de Scarab ransomware virus effectief van uw computer systeem te verwijderen en hoe om te proberen en te herstellen .xtbl versleutelde bestanden zonder dat het losgeld te betalen

Een nieuwe versie van de beruchte Scarab ransomware besmetting is vastgesteld door de beveiliging onderzoekers. Het virus komt uit de “cryptovirus” typen en het primaire doel is om de documenten te bevestigen, videos, foto's en andere belangrijke bestanden op uw computer systeem en maken ze niet meer kunnen worden geopend. Dit kan effectief gevolg hebben dat de malware in staat te stellen het is uniek .xtbl bestandsextensie de gecodeerde bestanden, die ook werd gezien met een aantal andere virussen die we in het verleden hebben ontdekt. Na de codering van deze ransomware heeft afgerond, Scarab maakt uw bestanden niet meer kunnen worden geopend totdat u losgeld betalen om ze terug te krijgen. De bestanden kunnen niet direct worden gedecodeerd en de enige manier om ze te herstellen lijkt het losgeld te zijn, maar wanhoop niet, want in deze blog post, we hebben verschillende methoden die u kunnen helpen om te proberen en uw bestanden te herstellen zonder het betalen van losgeld gecreëerd. Als u wilt Scarab Ransomware verwijderen van uw computer en herstel .xtbl gecodeerde bestanden, Wij raden u aan om dit artikel volledig te lezen.

| bedreiging Naam | .xtbl Files Virus |

| Categorie | ransomware virus. |

| Hoofdactiviteit | New Scarab ransomware variant. Infecteert de computer waarna versleutelt belangrijke documenten en houdt ze in gijzeling totdat er een losgeld wordt betaald. |

| Tekenen van Presence | Bestanden worden versleuteld met de .xtbl bestandsextensie. |

| Verspreiding | Via schadelijke e-mail spam en set van infectie gereedschappen. |

| Detection + Removal | DOWNLOAD Removal Tool VOOR .xtbl Files Virus |

| Bestandherstel | Download Data Recovery Software, om te zien hoeveel bestanden versleuteld door .xtbl Files Virus ransomware u in staat om te herstellen zal zijn. |

De Scarab is gespot in een derde variant, dit keer met behulp van de .xtbl bestandsextensie, volledig los van de vorige .dharma en .wallet degenen. De nieuwe Dharma ransomware communiceert ook via een e-mail waardoor het stuurt een decryptor nadat het losgeld is betaald.

.xtbl Ransom Virus - wat doet het

Omdat het een variant van de Scarab ransomware familie, die bestaat in verschillende varianten, waarvan er vele undecryptable, Scarab .xtbl ransomware is gemeld dat één of meer uitvoerbare bestanden te laten vallen in de map% AppData% Windows-map.

Na het doen dus, het virus kan de Windows registry entries te wijzigen, meer specifiek de Shell subsleutel de volgende locatie:

- HKLM / Software / Microsoft / Windows NT / CurrentVersion / Winlogon / Shell

Vervolgens, het virus kan ook wijzigen de Run registersleutel naar het uitvoerbare bestand uit te voeren(met) in de map% AppData% directory. De sleutel is met de volgende pad:

- HKLM / Software / Microsoft / Windows / CurrentVersion / Run /

Dit kan resulteren in de Scarab virus bestand booting naast de Windows start-up proces.

De Scarab ransomware daalt ook een losgeldnota bestand met een losgeld bericht en plaatst het ergens gemakkelijk te vinden. Het losgeld nota die wordt gedropt door dit virus is vernoemd ALS JE WILT om al uw bestanden terug te krijgen, LEES THIS.TXT en heeft de volgende inhoud:

ALS JE WILT om al uw bestanden terug te krijgen, LEES DIT ALSTUBLIEFT

________________________________________________________________________________________________IK

e-mail – [email protected]

Uw gegevens worden nu versleuteld!

-BEGIN persoonlijke identificatie-

-END persoonlijke identificatie-

AII uw bestanden versleuteld zijn te wijten aan een security probleem met uw PC.

Nu moet je stuur ons een e-mail met uw persoonlijke identificatie.

Deze e-mail als bevestiging van je klaar bent om te betalen voor decryptie sleutel zijn.

Je moet betalen voor decryptie in Bitcoins. De prijs is afhankelijk van hoe snel je ons schrijven.

Na betaling zullen wij u de decryptie te sturen] dat zal al uw bestanden te decoderen.

Neem contact met ons op via dit e-mailadres: joxe1 @ cock.;ik

Gratis decryptie als waarborg!

Voorafgaand aan de betaling kunt u ons tot 2 bestanden gratis decryptie.

De totale omvang van bestanden moeten kleiner zijn dan 1 MB (niet gearchiveerd), en bestanden moeten niet bevatten

waardevolle informatie (databases, backups, grote excel sheets, etc.).

_ . _ I

Hoe Bitco1ns te verkrijgen?

* De eenvoudigste manier om Bitcoins kopen is LocalBitcoins website. Moet u zich registreren, klik I

‘Buy Bitcoins’, en selecteer met de verkoper via betaalmethode en prijs: ik

httpszflfllocalbitcoins.comflbuy_bitcoins I

* Aiso kunt u andere plaatsen om te kopen Bitcoins vinden en beginners begeleiden hier: ik

httpzfiflwmw.coindesk.comflinformationflow-can-i-buy-bitcoins I

I I

I________________________________________________________________________________________________I

I _ I

ik Aandacht! ik

I I

ik * Niet hernoemen gecodeerde bestanden. ik

ik * Probeer niet om uw gegevens met behulp van software van derden te decoderen, het kan permanent verlies van gegevens veroorzaken. ik

ik * Decryptie van uw bestanden met de hij p van derden kunnen leiden tot verhoogde prijs die ik

l (ze voegen hun vergoeding aan onze) of u kunt een slachtoffer van een zwendel te worden. ik

I I

I________________________________________________________________________________________________I

emaiI – [email protected]

De .xtbl bestanden virus kan vaak gebruikte bestanden vallen via de computer van het slachtoffer, zoals:

- documenten.

- Archief.

- Videos.

- Afbeeldingen.

- Virtual Drive type bestanden.

- Andere vaak gebruikte bestanden van de programma's.

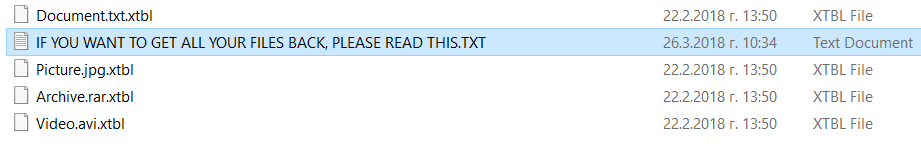

Na Scarab ransomware versleutelt bestanden, het virus laat de bestanden niet meer kunnen worden geopend en voegt de bestandsextensie .xtbl aan elke gecodeerde bestand. De bestanden beginnen te lijken op de volgende:

Na de encryptie proces van Dharma ransomware heeft afgerond, het virus kan ook de VSS verwijderen (schaduwkopieën) op de geïnfecteerde computer om te voorkomen dat slachtoffers zouden het herstel van hun bestanden via deze back-ups.

Scarab .xtbl Files Ransomware - How Did I Get Infected

De infectie proces van Scarab .xtbl bestand ransomware wordt uitgevoerd in de eerste plaats via gespamde e-mails die misleidende berichten ingebed in hen hebben. Dergelijke boodschappen kunnen doen alsof ze worden verzonden vanaf diensten zoals PayPal, USPS, FedEx en anderen. Zij kunnen bijlagen die doen alsof ze facturen en andere nep-type bestanden bevatten. Andere social engineering technieken omvatten:

- Fake knoppen en foto's alsof de e-mails worden verzonden vanaf een social media site, als LinkedIn.

- Frauduleuze PayPal koppelingen.

- Links naar Google Drive en nep e-mails die er hetzelfde uitzien alsof ze zijn verzonden vanaf Google.

Andere infectie gereedschap kan ook het gebruik van torrent websites en andere sites van derden bevatten om nep-updates te uploaden, fake installateurs alsmede andere frauduleuze executables.

Verwijder Scarab .xtbl Ransomware en Get gecodeerde bestanden Back

Voor het verwijderen van de .xtbl variant van Scarab ransomware, aanbevelingen zijn om zich te concentreren op het volgen van de onderstaande instructies voor het verwijderen en het opstarten van de computer in de veilige modus om de dreiging te isoleren en het handmatig verwijderen. Maar in het geval handmatig verwijderen in de onderstaande instructies niet werken omdat je niet opstarten in de veilige modus en volg het advies van security professionals die altijd raden het downloaden van een krachtige anti-malware tool die snel Scarab .xtbl ransomware zal verwijderen en uw computer te beschermen in de toekomst ook. Als u bestanden wilt terugzetten gecodeerd van Scarab, we hebben een aantal back-up tips hieronder die aangeboden indirect in staat om te helpen met dit probleem kan zijn. Zij mogen niet worden 100% in staat om al uw bestanden te herstellen, maar wij hebben feedback gekregen van ransomware slachtoffers die we in staat zijn om de helft te herstellen en zelfs de meeste van hun gedecodeerde bestanden.

Te verwijderen en proberen om bestanden te herstellen, volg dan de instructies onder

Voorbereiding voor verwijdering van .xtbl Files Virus:

1.Zorg ervoor dat u back-up van uw bestanden.

2.Zorg ervoor dat u deze pagina instructies altijd open, zodat u de stappen kunt volgen.

3.Wees geduldig als de verwijdering enige tijd duren.

Stap 1: Start de computer opnieuw in de veilige modus:

Stap 2: Knip .xtbl Files Virus in Taakbeheer

Stap 3: Elimineer Schadelijke Registries .xtbl Files Virus.

Voor de meeste Windows-varianten:

Stap 4: Scan op en verwijder alle virusbestanden, gerelateerd aan .xtbl Files Virus en beveilig uw systeem.

Als u in Veilige modus, laars terug in de normale modus en volg de onderstaande stappen

Het is raadzaam om een gratis scan uit te voeren voor het plegen van de volledige versie. Je moet ervoor zorgen dat de malware voor het eerst wordt gedetecteerd door SpyHunter.

Stap 5:Recover bestanden versleuteld door de .xtbl Files Virus Ransomware.

Methode 1: Met behulp van Shadow Explorer. In het geval dat je de geschiedenis File ingeschakeld op uw Windows machine een ding dat je kunt doen is Shadow Explorer gebruiken om uw bestanden terug te krijgen. Helaas zijn sommige ransomware virussen kunnen die schaduw volume kopieën te verwijderen met een administratieve commando om te voorkomen dat u precies dat te doen.

Methode 2: Als je probeert om je bestanden te decoderen met behulp van derden decryptie gereedschap. Er zijn veel antivirus aanbieders die meerdere ransomware hebben ontcijferd virussen de afgelopen paar jaar en gepost decryptors voor hen. De kans is groot als je ransomware virus maakt gebruik van dezelfde encryptie code gebruikt door een decryptable virus, kunt u de bestanden terug te krijgen. Echter, dit is ook geen garantie, dus je zou willen proberen deze methode met kopieën van de originele gecodeerde bestanden, want als er een programma van derden knoeit met hun gecodeerde structuur, ze kan er door beschadigen. De meeste van de momenteel beschikbare decryptors voor ransomware virussen kan worden gezien als u het NoMoreRansom project te bezoeken – een project dat is het resultaat van gezamenlijke inspanningen van de onderzoekers over de hele wereld om decryptie software te maken voor alle ransomware virussen. Gewoon gaan er door te klikken op de volgende KOPPELING en vind uw ransomware versie decrypter en probeer het, maar altijd onthouden om eerst een backup te doen.

Methode 3: Met behulp van data recovery tools. Deze methode wordt voorgesteld door meerdere deskundigen in het veld. Het kan gebruikt worden om de sectoren van uw harde schijf scannen en dus klauteren de versleutelde bestanden opnieuw alsof ze zijn verwijderd. De meeste ransomware virussen meestal een bestand te verwijderen en een versleutelde kopie aan dergelijke programma's te voorkomen voor het herstellen van de bestanden te maken, maar niet alle zijn deze verfijnde. Dus je kan een kans op herstel van sommige van uw bestanden met deze methode hebben. Hier zijn verschillende data recovery programma's die je kunt proberen en herstellen van ten minste enkele van uw bestanden: