Chtonic gebruikt Zeuss code structuur als basis, verdere ontwikkeling van functies

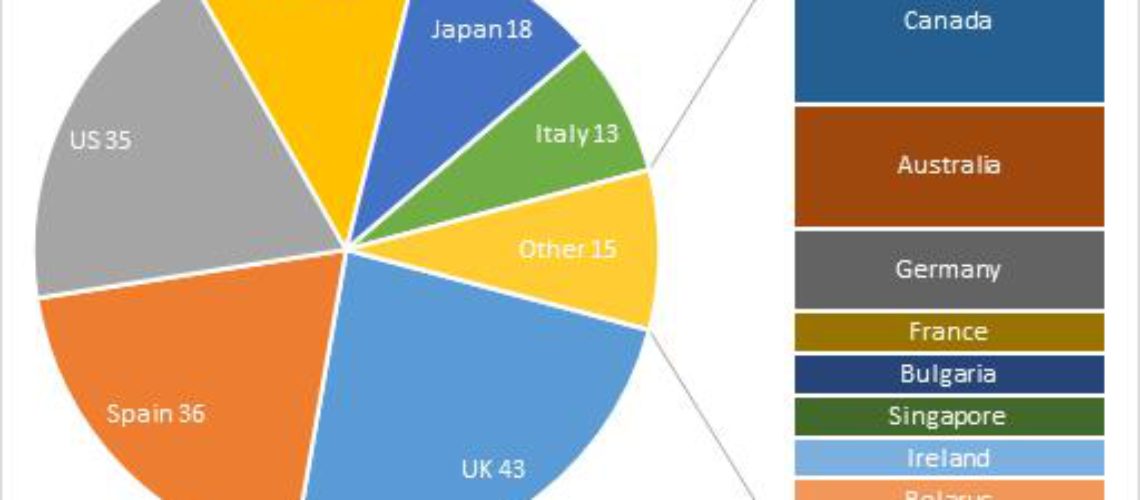

Nieuwe Zeus Trojan banking software verspreidt zich in het wild onlangs. Zijn configuratiebestand lijkt zich te richten op een groot aantal Europese landen, dus potentieel wijzend op 150 banken en 20 betalingssystemen. De malware is meestal gespot in het Verenigd Koninkrijk en Spanje, maar infecties zijn gemeld in andere hovelingen zoals Duitsland, Frankrijk, Italië, Bulgarije en Ierland ook. Volgens onderzoekers van Kaspersky Lab al, een van de meest getroffen landen zijn de Verenigde Staten, Rusland en Japan.

De meest verspreid methoden te worden besmet met Chthonic is door middel van de beruchte Andromeda botnet alsook via Microsoft Office kwetsbaarheid (CVE-2014-1761) die per post als een speciaal ontworpen RTF-bestand canec worden ontvangen. De bestandsextensie wordt gewijzigd in ".doc" om maar minder verdacht.

Encryptie

De Trojan activiteit is gespot en beschreven door onderzoekers van Kaspersky Lab in een blogpost van vorige week. Zij stellen dat de nieuwe Trojan maakt gebruik van encryptie-methoden uit andere Zeus malware versies evenals uit ZeusVM en KINS virtuele machines. Een andere encryptie methode die het gebruikt is hetzelfde als één van de Andromeda botnet's, het creëren van een botnet met dezelfde naam ook.

De malware is genoemd Chthonic en is gebaseerd op een nieuwe module laadmethode. Chthonic lijkt een belangrijke module in de computer die nog steeds het downloaden secundaire doelstellingen na activering infiltreren. Alle modules zijn versleuteld met AES specificatie, en de meeste van de modules zijn compatibel met zowel 32 en 64-bits systemen.

De Trojan steelt wachtwoorden via een Pony malware, registreert sleutel computer activiteiten (Keylogger) en injecteert machines door middel van kwaadaardige websites en VNC remote desktop software.

Doorbreken

Met een man-in-the-middle techniek Chthonic schendt het systeem veranderen doeldatabank. Gebruikers wordt doorgestuurd naar een besmette webpagina. De malware gaat dan door het stelen van de gebruiker gevoelige gegevens, zoals gebruikersnaam, wachtwoord, Pincode, eenmalig wachtwoord, etc. Fraude berichten afkomstig van de echte webpagina worden automatisch verborgen.

In sommige aanslagen in Rusland, Kaspersky onderzoekers zei dat het is gespot de malware om de gehele inhoud van de webpagina van de bank gericht en niet alleen delen ervan spoofen. Dit is niet iets typisch voor deze soorten aanvallen.

Hoewel de vele landen en banken gerichte lijkt het erop dat de Trojan niet veel kwaad kan doen. Als Zeus malware functioneren voor een aantal jaren terug veel banken de structuur van hun pagina's of hun hele domeinen al veranderd. Veel van de code fragmenten deze Trojan gebruikt lijken vrij oud te zijn.

Hoewel het niet veel kwaad kan doen op het moment, Zeus Trojan stil lijkt te evolueren. Veel van de malware-ontwikkelaars zijn die misbruik maken van het feit dat de Zeuss code bron is uitgelekt en gebruiken het als uitvalsbasis voor hun eigen Trojaanse paarden voor aanvallen ontwikkelen. De nieuwe - Chthonic - wordt met behulp van precies dit als een basis om verder te evolueren.