Altra variante del devastante virus ransomware Locky è stato rilevato dai ricercatori di malware fuori all'aperto per chiedere la somma di 3 BTC in riscatto sui computer infetti. Il virus si concentra principalmente sulla crittografia dei file di computer delle vittime dopo che li lasciano con l'estensione del file .osiris. Questa variante differisce dalla maggior Locky varianti ransomware principalmente da alcune aggiunte ai metodi di distribuzione del virus e l'estensione, utilizzando un dio egizio al posto degli dei norreni occasionali utilizzati nelle versioni precedenti del malware.

Altra variante del devastante virus ransomware Locky è stato rilevato dai ricercatori di malware fuori all'aperto per chiedere la somma di 3 BTC in riscatto sui computer infetti. Il virus si concentra principalmente sulla crittografia dei file di computer delle vittime dopo che li lasciano con l'estensione del file .osiris. Questa variante differisce dalla maggior Locky varianti ransomware principalmente da alcune aggiunte ai metodi di distribuzione del virus e l'estensione, utilizzando un dio egizio al posto degli dei norreni occasionali utilizzati nelle versioni precedenti del malware.

Locky .osiris File Virus - Come Infettare

I creatori di Locky ransomware hanno bloccato il metodo ben noto di diffusione del malware, utilizzando campagne di spam per replicare via e-mail. messaggi di posta elettronica utilizzati dai creatori di Locky sono considerati come la principale minaccia per gli utenti. Le e-mail sono segnalati per contenere i seguenti tipi di file che causano l'infezione:

- .xls con un nome casuale, come _2234_214252_

- .js e wsf (JavaScript)

- .HTA, .html, .htm (portare a host Web dannosi)

- .VBS (Visual Basic Script) che provoca l'infezione diretta

Questi file sono in genere memorizzati in archivi, come .zip o .rar archivi che hanno nomi simili o lo stesso del allegati, per evitare il rilevamento da protezione della posta elettronica provider. L'ultima variante Locky utilizzando l'estensione del file .osiris è stato segnalato per utilizzare un file, nominato come “Osiris.htm” o un “.xls” depositare con numeri casuali come un nome.

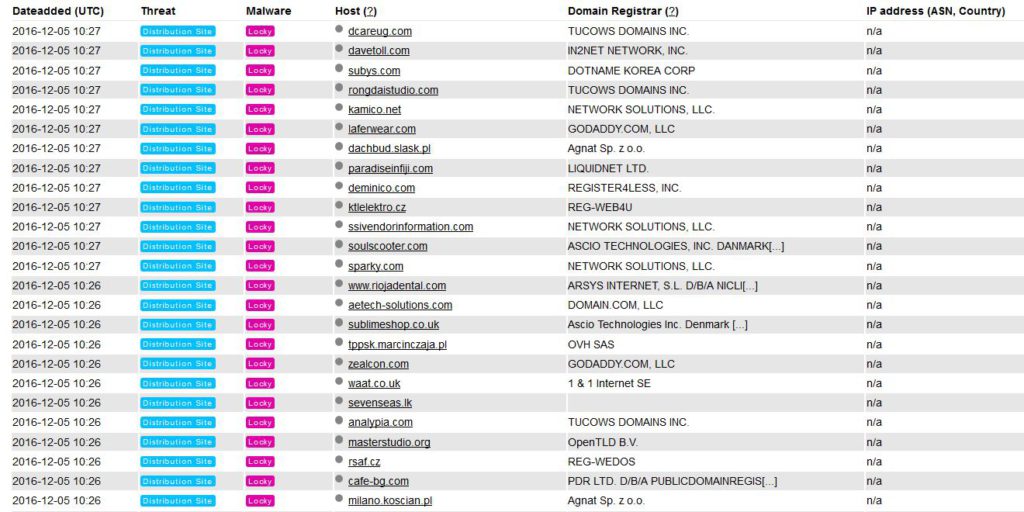

Una volta che l'utente fa clic sul file, azioni offuscati possono subito collegarsi ad uno dei tanti siti web di distribuzione locky:

Dopo aver collegato a tali webistes, il malware può scaricare un carico utile offuscato in cartelle cruciali di Windows, come precedentemente rilevato da Hybrid-Analysis a1.exe contenente Locky, situata in %Temp%.

Finora si è segnalato per essere pre-configurati in modo da crittografare i tipi di file che sono le stesse delle versioni precedenti, come il .Aesir, .Cacca, .zzzzz Locky varianti. Questo include la crittografia di formati di file più spesso incontrato di:

- immagini.

- video.

- unità virtuali.

- I file di database.

- I file che sono associati con Microsoft Word.

- file di Microsoft Excel.

- File associati con Adobe Reader.

- I file che hanno qualcosa in comune con la maggior parte dei giocatori di unità virtuali.

Una volta Locky .osiris infetta i file, il virus comincia a sostituire il codice di questi file con i simboli personalizzati appartenente ad un algoritmo di crittografia molto forte, chiamato AES-128. Questi file quindi generano chiave di decrittazione unica. Dopo questo passo, il virus fa un altro passaggio utilizzando l'algoritmo di crittografia RSA-2048 anche molto avanzato con il solo ed unico scopo di generare unica pubblica RSA e chiavi private. Il virus allora può o connettersi ai server C2 e inviare le chiavi di decrittazione su di loro o tenerli sul computer infetto per una specifica Locky Decryptor che è venduto per BTC. I file crittografati sembrano l'esempio di seguito menzionato:

Dopo la crittografia da questo virus ransomware Locky ha completato, il virus inizia a visualizzare immediatamente un “Leggimi” .file HTM che ha le seguenti istruzioni:

“Tutti i tuoi file sono criptati con RSA-2048 e cifrari AES-128.

Maggiori informazioni sulla RSA e AES può essere trovato qui:

{collegamenti a Wikipedia}

Decrittografia dei file è possibile solo con la chiave privata e decifrare il programma, che è sui nostri server segreti. Per ricevere la chiave privata seguire uno dei link:

Se tutto questo gli indirizzi non sono disponibili, Segui questi passi:

1. Scaricare e installare Tor Browser: https://www.torproject.org/download/download-easy.html

2. Dopo una corretta installazione, eseguire il browser e attendere l'inizializzazione.

3. Digitare nella barra degli indirizzi: {URL univoco Locky}

4. Segui le istruzioni sul sito.”

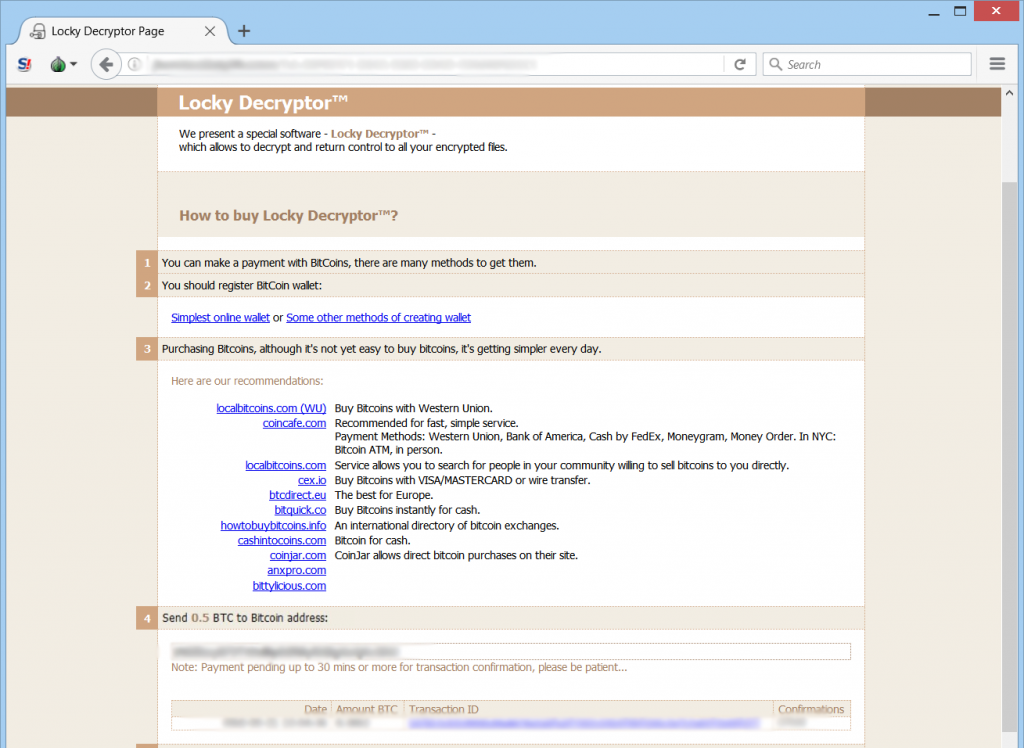

Le istruzioni sul sito web sono le istruzioni Decryptor standard di Locky che vengono utilizzati nella maggior parte di esso è varianti - una pagina web con le istruzioni su come acquistare BitCoin e pagare per un “Locky Decryptor”:

In aggiunta a questo i file Osiride{RAND}.htm e shtefans1.spe sono aggiunti anche sul computer infetto tra gli altri file.

Come rimuovere Locky .osiris Virus e ripristino My Files

Nel caso in cui ci si sente come non pagare alcun riscatto per cyber-criminali che possono o non possono ottenere il vostro file indietro, vi consigliamo vivamente di rimuovere innanzitutto Locky dal computer dopo che si concentrano sul tentativo di ripristinare i file utilizzando metodi alternativi. Per la rimozione migliore e più sicuro di Locky .osiris esperti ransomware caldamente utilizzando un avanzato strumento anti-malware che si prenderà automaticamente la cura di tutti gli oggetti Locky ransomware ha interferito con.

Vi consigliamo di seguire attentamente le istruzioni riportate di seguito menzionati al fine di rimuovere Locky .osiris correttamente:

Passo 1: Scaricare e installare un programma anti-malware avanzato:

Passo 2: Avviare il computer in Modalità sicura e la scansione con il programma per rimuovere Locky .osiris iterazione.

Passo 3: Utilizzando strumenti di recupero dati. Questo metodo è suggerito da più esperti del settore. Può essere utilizzato per eseguire la scansione settori dell'unità disco e quindi rimescolare i file crittografati di nuovo come se fossero cancellati. La maggior parte dei virus ransomware di solito a cancellare un file e creare una copia criptata per evitare che tali programmi per il ripristino dei file, ma non tutti sono questo sofisticato. Così si può avere la possibilità di ripristinare alcuni dei file con questo metodo. Qui ci sono diversi programmi di recupero dati che si può provare e ripristinare almeno alcuni dei tuoi file: