התפרצות כופרת עצומה הפצת הגרסה החדשה של Wana Decrypt0r 2.0, המכונה גם כופר WannaCry הופסק לאחרונה על ידי חוקר תוכנות זדוני, שקוראים לו "MalwareTech". הווירוס נועד להצפין את הקבצים במחשבים נגועים ולהוסיף גם את קובץ .WNCRY או .WCRY רחבות להם. לאחר ההצפנה השלימה, כופר מתחיל לסחוט קורבנות ידי הטלת פתק כופר בו היא דורשת סביב 300 דולר ארה"ב שתשולם כדי לקבל את הקבצים בחזרה. קרא מאמר זה כדי ללמוד כיצד להסיר את הווירוס Wana Decrypt0r ולשחזר את הקבצים שלך במקרה שהם כבר מוצפן על ידי כופר זו.

Wana Decrypt0r 2.0 כופר - מה זה עושה?

ברגע זיהום עם כופר זה כבר בלתי נמנע, הנגיף עשוי מיד למקם שזה מטען במחשב של הקורבן. הלווין ימוקם מספר תיקיות שונות, לְהָבִיא:

- %AppData%

- %% מקומי

- %LocalLow%

- %נדידה%

- %Windows%

הווירוס יורד שזה מטען בכמה .DLL וסוגים אחרים של קבצים עם סיומת קובץ .wnry, כל שם של קובץ beggining עם מכתב, למשל a.wnry. לאחר מכן, Wana Decrypt0r 2.0 האיום מתחיל לשנות את עורך הרישום של Windows:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

מיתרים עם נתונים עשויה להיווצר תחת שמות אקראיים עם המיקום של קבצי וירוסים.

Wana Decrypt0r 2.0 זיהום כופר מדווח גם על ידי מומחים למחוק את העותקים נפח צל והתאוששות מערכת במחשבי Windows:

→ שיחת תהליך ליצור "cmd.exe / c

vssadmin.exe למחוק צללים / כל / שקט

Bcdedit.exe / סט {ברירת מחדל} recoveryenabled לא

Bcdedit.exe / סט {ברירת מחדל} ignoreallfailures bootstatuspolicy

פעילות אחרת של Wana Decrypt0r 2.0 האיום הוא להפסיק MySQL ותהליכים אחרים של Windows. אבל זה קורה רק אחרי שהיא צברה גישה מנהלית.

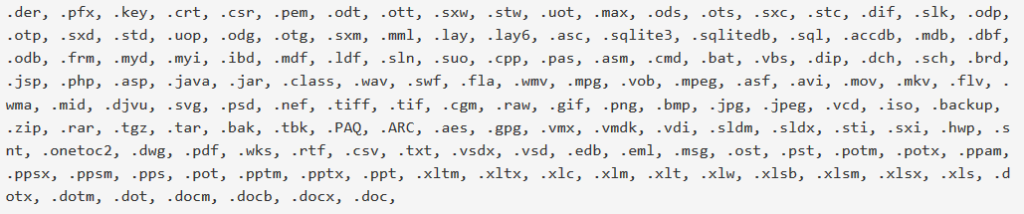

Wana Decrypt0r 2.0 וירוס גם משתמש באלגוריתם מתוחכם כדי להצפין את הקבצים על המחשב נפרץ. סריקות הזיהום הכופרות עבור הקבצים הבאים כדי להצפין אותם:

לאחר שהקבצים מוצפנים, Wana Decrypt0r 2.0 מוסיף אחד סיומות קבצים שני אלה לאחר שמות הקבצים של המסמכים, סרטונים, קבצים אחרים מוסיקה במחשב המוצפן:

- .WNCRY

- .WCRY

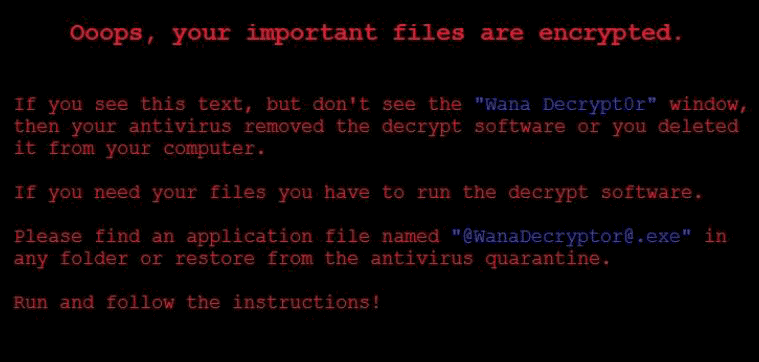

אבל זה לא כל הפעילות. הווירוס גם משנה את ערכי הרישום כדי לשנות את הטפט של הקורבן לתמונה הבאה:

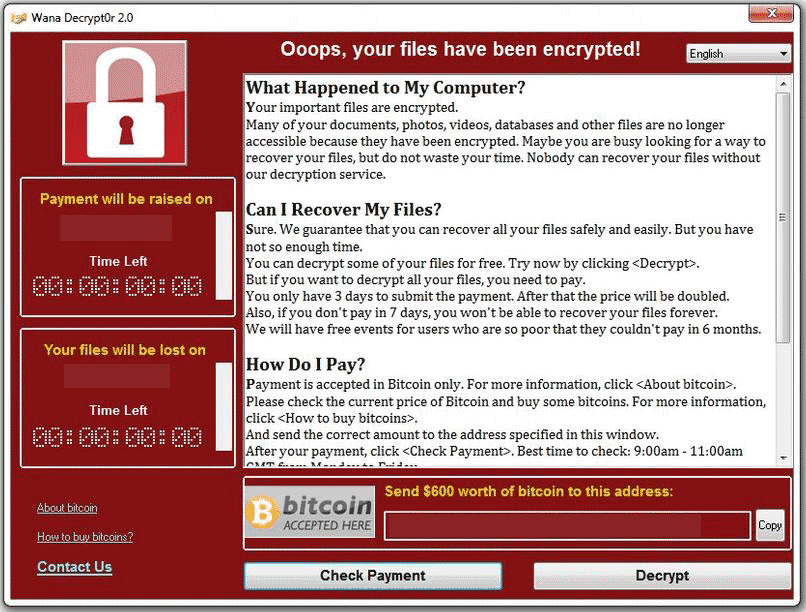

המסר בה דורש מן הקורבנות מיד כדי לפתוח את @ WanaDecrypt0r @ .exe קובץ אשר מציג את תכנית הכופר המלאה עם טיימר מועד המגביר את הכופר של 300$ אם הוא לא שולם במועדו:

Wana Decrypt0r 2.0 – איך זה להדביק?

תהליך ההדבקה של נגיף זה מתחיל עם שיטה זה של הפצה. עד כה, זו עשויה להיות דרך:

- דואר אלקטרוני דואר זבל messsages.

- הגדרות מזויפות נטענות באינטרנט.

- ויה botnets כי למקד ארגונים.

לא משנה מה השיטות עשויות להיות, דבר אחד בטוח – יש ההאקרים מאחורי הווירוס הזה מנצל מן NSA מנצל הדלפה על ידי ברוקרי צל קבוצת פריצה, שקוראים לו “אבד בתרגום”. מעלליו אלה הם קריטיים ו- Microsoft פרסמה טלאים עבורם. כל המשתמשים של מערכות ההפעלה Windows, מומלץ לעדכן. על הישגיהם מדווחים להיות הבא:

- EASYBEE

- EASYPI

- EWOKFRENZY

- EXPLODINGCAN

- ETERNALROMANCE

- EDUCATEDSCHOLAR

- EMERALDTHREAD

- EMPHASISMINE

- ENGLISHMANSDENTIST

- ERRATICGOPHER

- ETERNALSYNERGY

- ETERNALBLUE

- ETERNALCHAMPION

- ESKIMOROLL

- ESTEEMAUDIT

- ECLIPSEDWING

- EXPANDINGPULLEY

- תגרוק

- FUZZBUNCH

- DOUBLEPULSAR

- PASSFREELY

- עבודה מוזרה

- JEEPFLEA_MARKET

הסר וירוס קובץ .WNCRY ו שחזר את הקבצים

כדי להסיר זיהום כופר זו, אתה יכול לעקוב אחר מערך השיעור בהמשך. שים לב כי השיטה להסרת הטוב ביותר על פי חוקרי אבטחה היא להוריד מוצר נגד תוכנות זדוניות מתקדם שיעזרו לכם להסיר זיהום כופר זה לגמרי להגן על המחשב שלך בעתיד גם.

בכל מקרה יכול להיות, מומחים ממליצים מאוד שלא משלם את הכופר והסרת וירוסים עצמך כמו גם מנסה לשחזר את הקבצים באמצעות שיטות אחרות, כמו אלה ההוראות הבאות.

אתחול במצב בטוח

עבור Windows:

1) חזק Windows Key ו- R

2) חלון ריצה יופיע, בסוג זה “msconfig” והכה להיכנס

3) לאחר החלון מופיע ללכת ללשונית Boot ובחר אתחול בטוח

לגזור Wana Decrypt0r 2.0 במנהל המשימות

1) ללחוץ CTRL + SHIFT + ESC באותו הזמן.

2) אתר את “תהליכים” כרטיסייה.

3) אתר את התהליך הזדוני של Wana Decrypt0r 2.0, ולסיים משימה של זה על ידי לחיצה ימנית עליו ואז לחיצה על “סוף תהליך”

לחסל Wana Decrypt0r 2.0 רישומים הזדוניים של

עבור רוב גרסאות Windows:

1) חזק לחצן Windows ו- R.

2) בתוך ה “הפעלה” סוג התיבה “regedit” והכה “להיכנס”.

3) חזק CTRL + F מפתחות וסוג Wana Decrypt0r 2.0 או את שם הקובץ של קובץ ההפעלה הזדונית של הווירוס אשר בדרך כלל ממוקמת% AppData%, %% Temp, %% מקומי, %נדידת% או% SystemDrive%.

4) לאחר שהוא אתר חפצי רישום זדוניים, שחלקם הם בדרך כלל הפעלה ומפתחות המשנה RunOnce למחוק אותם ermanently ולהפעיל מחדש את המחשב. הנה איך למצוא ולמחוק מפתחות עבור גרסאות שונות.

עבור Windows 7: פתח את תפריט התחל ב regedit סוג וסוג חיפוש -> פתח אותו. -> Hold CTRL + כפתורי F -> הקלידו Wana Decrypt0r 2.0 וירוס בשדה החיפוש.

לנצח 8/10 משתמש: התחל לחצן -> בחר Run -> סוג regedit -> הכה זן -> CTRL לחץ + כפתורי F. הקלד Wana Decrypt0r 2.0 בשדה החיפוש.

הסרה אוטומטית של Wana Decrypt0r 2.0

שחזור קבצים מוצפנים על ידי Wana Decrypt0r 2.0 כופרה.

שיטה 1: באמצעות צל Explorer. במקרה אפשרת היסטוריית הקובץ על דבר אחד מכונת Windows שלך שאתה יכול לעשות הוא להשתמש צל Explorer כדי לקבל את הקבצים שלך בחזרה. למרבה הצער כמה וירוסים כופרים רשאיים למחוק אותם עותקי צל נפח עם פקודה מנהלית למנוע ממך לעשות בדיוק את זה.

שיטה 2: אם אתה מנסה לפענח את הקבצים באמצעות כלי פענוח של צד שלישי. ישנם ספקי האנטי וירוס רבים אשר מפוענחים כופר מרובה וירוסי הזוג האחרון של שנים פרסמו decryptors עבורם. רוב הסיכויים שאם הווירוס הכופר שלך משתמש באותו קוד ההצפנה בשימוש על ידי וירוס decryptable, אתה עשוי לקבל את הקבצים בחזרה. למרות זאת, זה גם לא ערובה, אז אולי כדאי לך לנסות שיטה זו עם עותקים של הקבצים המקוריים מוצפן, כי אם תכנית הצד שלישית שעוסקת המבנה המוצפן שלהם, הם עלולים להינזק באופן קבוע. הנה הספקים לחפש:

- Kaspersky.

- Emsisoft.

- TrendMicro.

שיטה 3: שימוש בכלי שחזור הנתונים. שיטה זו מוצעת על ידי מומחים רבים בתחום. זה יכול לשמש כדי לסרוק סקטורים של הכונן הקשיח ולכן לטרוף את הקבצים המוצפנים מחדש כאילו הם נמחקו. רוב הווירוסים הכופרים בדרך כלל מוחקים קובץ וליצור עותק מוצפן כדי למנוע תוכניות כאלה עבור שחזור הקבצים, אבל לא כולם זה מתוחכם. אז ייתכן שיש לך סיכוי לשחזר חלק מהקבצים שלך עם השיטה הזו. הנה כמה תוכניות לשחזור נתונים אשר אתה יכול לנסות ולשחזר לפחות חלק מהקבצים: