Une nouvelle variante du tristement célèbre locky ransomware a été récemment déchaînée dans le monde entier - son nom est Zepto et utilise la même note de rançon que celle de son prédécesseur. En outre, il ajoute l'extension .zepto aux fichiers cryptés.

Zepto Ransomware - Comment t-il dans votre PC?

Tout comme Locky, Zepto se faufile dans les ordinateurs des utilisateurs via des e-mails de spam contenant un fichier JavaScript compromis. Lors de l'ouverture, les téléchargements de virus à l'ordinateur et l'infection commence. De même que pour les autres infections ransomware, le processus de chiffrement se produit en arrière-plan si la victime n'a aucun moyen de détecter jusqu'à ce que le processus est terminé et il est trop tard pour prendre des précautions.

Zepto Ransomware - Que faut-il faire?

Une fois Zepto est à l'intérieur du système de la victime, il amorcera un processus de balayage pour détecter les fichiers pour le chiffrement. Ces fichiers sont:

123, .3dm, .3ds, .3g2, .3gp, .602, .aes, .arc, .asc, .asf, .personne, .aspic, .avi, .derrière, .chauve souris, .bmp, .BRD, .cgm, .cmd, .cpp, .crt, .rse, .csv, .dbf, .DCH, .dif, .tremper,

.dJV, .djvu, .doc, .docb, .docm, .docx, .point, .DOTM, .dotx, .Floride, .flv, .FRM, .gif, .GPG, .hwp, .IBD, .pot, .Java, .jpeg, .jpg, .clé, .allonger, .lay6, .LDF, .m3u, .m4u, .max, .CIS, .MDF, .milieu, .mkv, .mov, .mp3, .mp4, .mpeg, .mpg, .MS11, .mon f, .vendu, .nef, .spec, .réponse, .Répondre, .ods, .odt, .OTG, .Bureau du Procureur, .OTS, .là, .p12, .PAQ, .pas, .pdf, .PEM, .php, ..png, .pot, .potm, .potx, .ppam, .pps, .PPSM, .ppsx, .ppt, .GRP, .pptx, .psd, .rar, .brut, .rtf, .sch, .SLDM, .sldx, .slk, .stc, .std, .sti, .STW, .svg, .swf, .sxc, .SXD, .elle, .sxm, .sxw, .prend, .tbk, .tgz, .TIF, .querelle, .SMS, .général, .uot, .vbs, .vdi, .VMDK, .VMX, .vob, .wav, .WB2, .wk1, .wks, .wma, .wmv, .xlc, .XLM, .xls, .xlsb, .xlsm, .xlsx, .XLT, .xltm, .xltx, ..xlw, .fermeture éclair

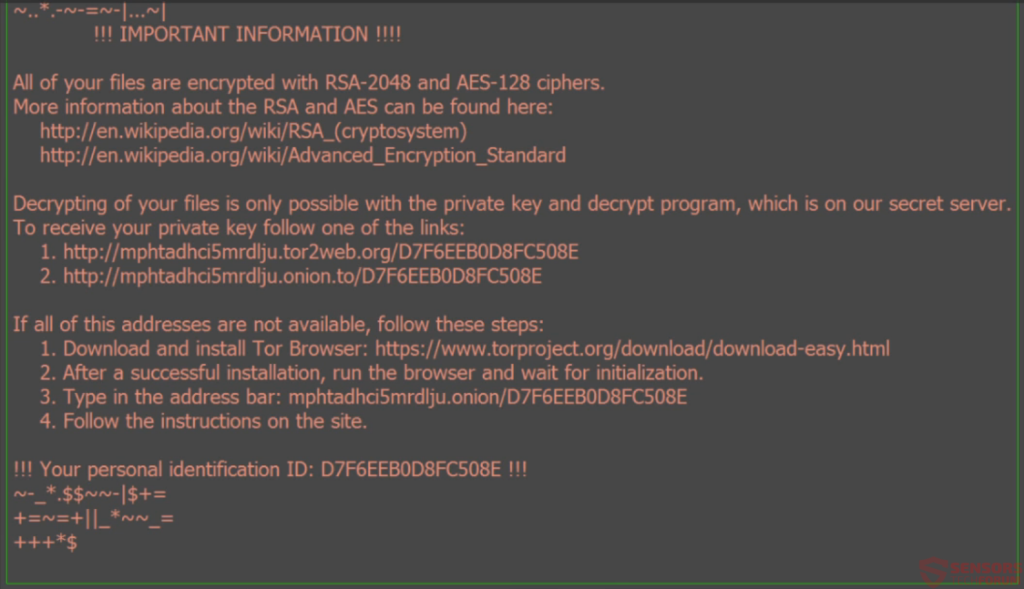

Une fois que le processus de cryptage est terminée, Zepto tournera l'image du bureau dans une note de rançon qui ressemble à ce que:

Ça dit:

!!! UNE INFORMATION IMPORTANT !!!

Tous vos fichiers sont cryptés avec RSA-2048 et AES-128 chiffrements.

Plus d'informations sur le RSA et AES se trouve ici:

https://en.wikipedia.org/wiki/RSA_(cryptosystème)

https://en.wikipedia.org/wiki/Advanced_Encryption_Standard

Déchiffrage de vos fichiers est possible uniquement avec la clé privée et décrypter le programme, Tout ce qui est sur notre serveur secret,.

Pour recevoir votre clé privée suivez un des liens:

1. http://mphtadhci5mrdlju.tor2web(.)org / D7F6EEB0D8FC508E

2. http://mphtadhci5mrdlju.onion(.)à / D7F6EEB0D8FC508E

Si toutes ces adresses ne sont pas disponibles, suivez les étapes de synthèse:

1. Téléchargez et installez Tor Browser: https://www.torproject.org/download/download-easy(.)html

2. Après une installation réussie, exécuter le navigateur et attendez l'initialisation.

3. Tapez dans la barre d'adresse: mphtadhci5mrdlju(.)oignon / D7F6EEB0D8FC508E

4. Suivez les instructions du site.

!!! Votre identification personnelle ID: D7F6EEB0D8FC508E !!!

Comme le message de rançon dit, utilisations de virus Zepto RS-2048 et AES-128 chiffrements pour le chiffrement de fichiers. Le montant exigé de la victime 0.5 bitcoins (ou 315 Dollars américains)

Zepto Ransomware - Comment faire pour supprimer ce

Si vous avez été attaqué par le virus Zepto, vous devez d'abord le supprimer de votre système. Pour ce faire,, assurez-vous d'utiliser un outil anti-malware puissant qui va scanner votre ordinateur et nettoyer les composants malveillants de celui-ci. Alors seulement, vous pouvez essayer de restaurer certains de vos fichiers via des outils de récupération de fichiers. Il n'y a pas de mensonge qu'une fois que les fichiers ont été brouillés par une infection ransomware du rang de Zepto, locky, Cerber, etc., il est presque impossible de restaurer l'un d'eux. Payer les cyber-escrocs dans un échange d'une clé de décryptage, cependant, est pas non plus la solution car le virus reste dans votre système et pourrait frapper de nouveau en tout temps.