Lisez cet article pour apprendre comment supprimer la dernière Locky variante ransomware et comment restaurer les fichiers chiffrés .ykcol qui ont été chiffrées par sur votre ordinateur.

locky ransomware est de retour suite à une campagne d'infection réussie avec ses précédente variante. Contrairement à la .une extension de fichier de verrouillage, utilisé par l'itération précédente Locky, ce virus utilise maintenant .ykcol (Locky en sens inverse) extension de fichier. De plus, il a plusieurs autres changements, comme le montant de la rançon inférieur que les cybercriminels demandent aux victimes du virus de payer pour récupérer leurs fichiers. mis-à-part, le nouveau virus a également quelques modifications mineures dans sa demande de rançon et son code. Si vous avez été infecté par le .virus fichiers ykcol, nous vous suggérons fortement de ne pas payer la rançon et de lire le billet de blog ci-dessous.

| Nom de la menace | .Virus ykcol Fichiers |

| Catégorie | virus ransomware. |

| Activité principale | Une nouvelle variante du célèbre ransomware Locky. Infecte l'ordinateur après quoi les documents importants et encrypte les tient en otage jusqu'à ce qu'une rançon soit payée. |

| Les signes de présence | Les fichiers sont chiffrés avec l'extension de fichier .ykcol. |

| Propager | Via e-mail spam malveillant et un ensemble d'outils d'infection. |

| Détection + suppression | OUTIL DE RETRAIT DE TÉLÉCHARGEMENT Virus .ykcol Fichiers |

| Récupération de fichier | Télécharger le logiciel de récupération de données, pour voir combien de fichiers cryptés par .ykcol fichiers Virus ransomware vous serez en mesure de récupérer. |

Locky .ykcol Fichier Virus - Comment ça Infect

Les créateurs de Locky ransomware ont collé à la méthode bien connue de propagation des logiciels malveillants, en utilisant des campagnes de spam pour le reproduire par e-mail. Les messages électroniques utilisés par les créateurs de Locky sont considérés comme la principale menace pour les utilisateurs. Les e-mails sont signalés à contenir le type de fichiers suivants qui causent l'infection:

- .fichier xls avec un nom aléatoire tel que _2234_214252_

- .js et .wsf (JavaScript)

- .hta, .html, .htm (conduire à des hébergeurs de sites malveillants)

- .vbs (Visual Basic Script) qui provoque une infection directe

Ces fichiers sont généralement stockés dans les archives telles que les archives .zip ou .rar qui ont semblables ou les mêmes noms que les pièces jointes pour éviter la détection par la sécurité les fournisseurs d'e-mail. La dernière variante Locky en utilisant l'extension de fichier .ykcol a été signalé à utiliser un fichier, nommé en tant que « Ykcol.htm » ou un « .xls » fichier avec des nombres aléatoires comme un nom.

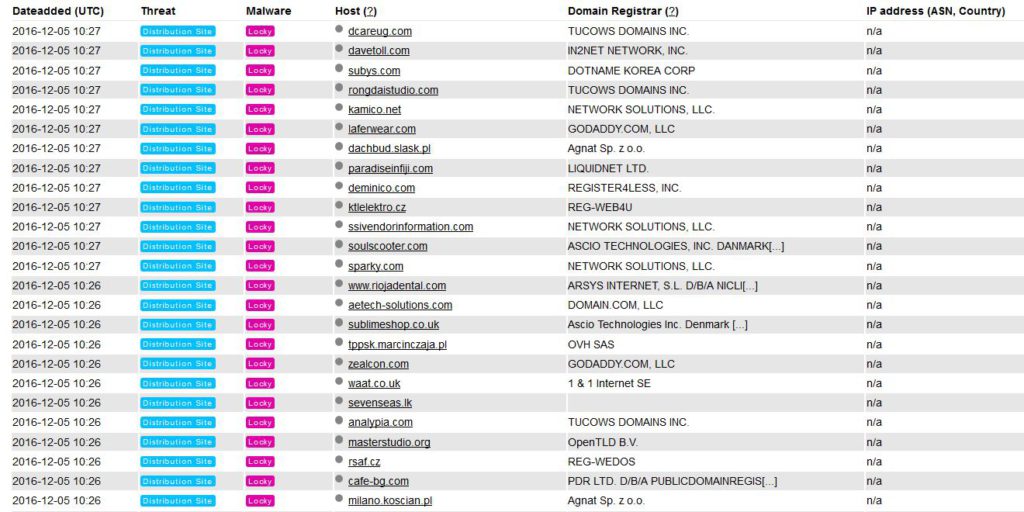

Une fois que l'utilisateur clique sur le fichier, actions brouillées peuvent immédiatement se connecter à l'un des nombreux sites de distribution LOCKY:

Après avoir connecté à ces webistes, le logiciel malveillant peut télécharger une charge utile dans des dossiers Windows obscurcie cruciaux, comme précédemment détectée par Hybride analyse fichier .exe contenant Locky, situé dans %Temp%.

Jusqu'à présent, il est signalé à être pré-configuré pour chiffrer les types de fichiers qui sont les mêmes que les versions précédentes, comme le .aesir, .merde, .ZZZZZ variantes locky. Cela inclut le cryptage des formats de fichiers les plus souvent rencontrés de:

- Images.

- Vidéos.

- lecteurs virtuels.

- fichiers de base de données.

- Les fichiers qui sont associés à Microsoft Word.

- fichiers Microsoft Excel.

- Les fichiers associés à Adobe Reader.

- Les fichiers qui ont quelque chose en commun avec la plupart des joueurs de lecteur virtuel.

Une fois que Locky .ykcol infecte les fichiers, le virus commence à remplacer le code de ces fichiers avec des symboles personnalisés appartenant à un algorithme de cryptage très forte, appelé AES-128. Ces fichiers génèrent alors la clé de décryptage unique,. Après ce passage, le virus fait une autre passe en utilisant le très avancé algorithme de chiffrement RSA-2048 avec le seul et unique but de générer des clés publiques RSA unique et privé. Le virus peut alors soit se connecter aux serveurs c2 et envoyer les clés de déchiffrement sur eux ou les garder sur l'ordinateur infecté pour une Locky déchiffreur spécifique qui est vendu pour BTC. Les fichiers cryptés ressemblent à l'exemple mentionné ci-dessous:

Après le cryptage par ce virus de ransomware Locky a terminé, le virus commence à afficher immédiatement “Lisez-moi” .htm qui a les instructions suivantes:

“Tous vos fichiers sont cryptés avec RSA-2048 et AES-128 chiffrements.

Plus d'informations sur le RSA et AES se trouve ici:

{liens vers Wikipedia}

Déchiffrage de vos fichiers est possible uniquement avec la clé privée et décrypter le programme, qui est sur nos serveurs secrets. Pour recevoir votre clé privée suivez un des liens:

Si toutes ces adresses ne sont pas disponibles, Suivez ces étapes:

1. Téléchargez et installez le navigateur tor: https://www.torproject.org/download/download-easy.html

2. Après une installation réussie, exécuter le navigateur et attendez l'initialisation.

3. Tapez dans la barre d'adresse: {URL unique, Locky}

4. Suivez les instructions du site.”

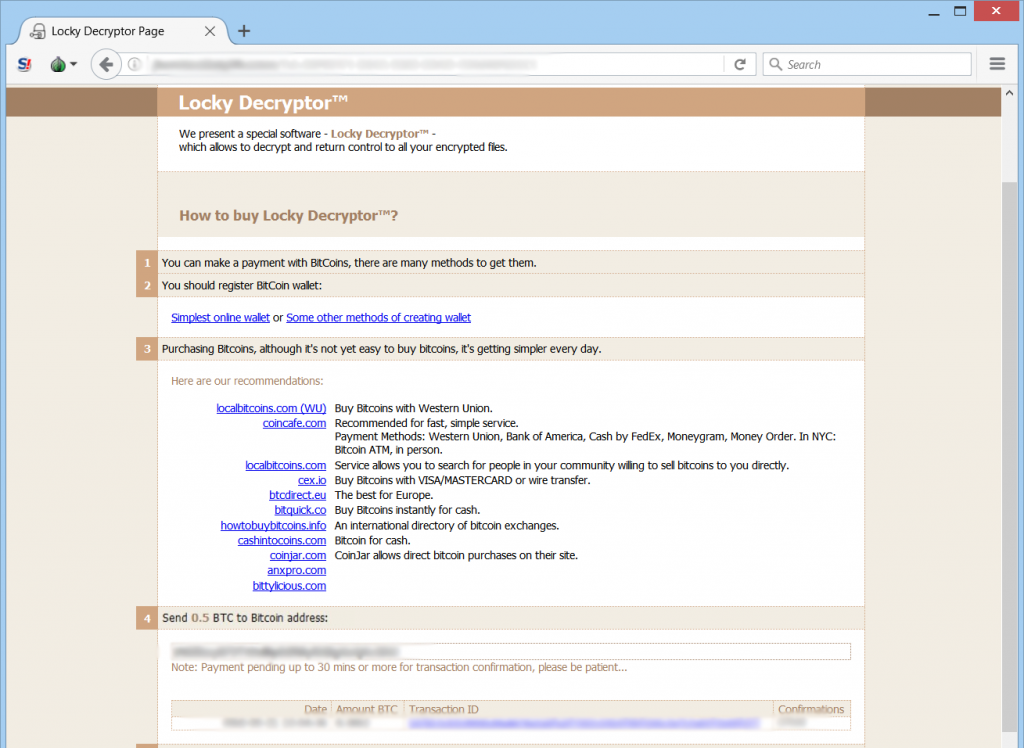

Les instructions sur le site sont les instructions décrypteurs standards LOCKY qui sont utilisés dans la plupart de ses variantes - une page Web avec des instructions sur la façon d'acheter BitCoin et payer pour un « Locky déchiffreur »:

En plus de cela, les fichiers YKCOL-{RAND}.htm et shtefans1.spe sont également ajoutés sur l'ordinateur infecté entre autres fichiers.

Comment faire pour supprimer le virus de Locky et restaurer mes fichiers

Dans le cas où vous vous sentez comme ne pas payer une rançon aux cybercriminels qui peuvent ou peuvent ne pas récupérer vos fichiers, nous vous conseillons vivement de supprimer tout d'abord Locky de votre ordinateur, après quoi se concentrer sur essayer de restaurer vos fichiers en utilisant des méthodes alternatives. Pour le plus sûr et le meilleur retrait des experts LOCKY .ykcol de ransomware conseillons vivement d'utiliser un outil anti-malware avancée qui prendra en charge automatiquement de tous les objets Locky ransomware a interféré avec.

Nous vous conseillons de suivre attentivement les étapes ci-dessous afin d'éliminer Locky .ykcol correctement:

Démarrage en mode sans échec

Pour les fenêtres:

1) Tenir Touche Windows et R

2) Une fenêtre d'exécution apparaît, dans le type de ce “msconfig” et appuyez sur Entrer

3) Une fois la fenêtre apparaît allez dans l'onglet de démarrage et sélectionnez Boot Safe

Découpez .ykcol Fichiers virus dans le Gestionnaire des tâches

1) presse CTRL + SHIFT + ESC en même temps.

2) Localisez le “processus” languette.

3) Localisez le processus malveillant de virus .ykcol fichiers, et mettre fin tâche de par un clic droit dessus et en cliquant sur “Processus final”

Éliminer Registries malveillant .ykcol virus Fichiers

Pour la plupart des variantes de Windows:

1) Tenir Bouton Windows et R.

2) dans le “Courir” type de boîte “regedit” et appuyez sur “Entrer”.

3) Tenir CTRL + F clés et le type .ykcol Fichiers virus ou le nom du fichier de l'exécutable malveillant du virus qui est habituellement situé dans% AppData%, %Temp%, %Local%, %Itinérance% ou% SystemDrive%.

4) Après avoir localisé les objets de registre malveillants, dont certains sont habituellement dans la course et les supprimer RunOnce sous-clés ermanently et redémarrez votre ordinateur. Voici comment trouver et supprimer les clés pour les versions différentes.

Pour les fenêtres 7: Ouvrez le menu Démarrer et dans le type de recherche et regedit Type -> Ouvrez. -> maintenant la touche CTRL + Boutons F -> Type .ykcol Fichiers virus virus dans le champ de recherche.

Gagner 8/10 utilisateurs: Bouton Démarrer -> Choisissez Exécuter -> regedit de type -> Appuyez sur Entrée -> Appuyez sur CTRL + boutons F. Tapez .ykcol Fichiers virus dans le champ de recherche.

Suppression automatique des virus .ykcol fichiers

Récupérer des fichiers cryptés par le .ykcol Fichiers virus Ransomware.

Méthode 1: En utilisant l'Explorateur Ombre. Si vous avez activé l'historique du fichier sur votre machine Windows une chose que vous pouvez faire est d'utiliser l'ombre Explorer pour récupérer vos fichiers. Malheureusement, certains virus peuvent ransomware supprimer les copies de volume d'ombre avec une commande administrative pour vous empêcher de faire tout cela.

Méthode 2: Si vous essayez de décrypter vos fichiers à l'aide des outils de décryptage tiers. Il existe de nombreux fournisseurs d'antivirus qui ont déchiffré plusieurs ransomware virus les deux dernières années et affiché decryptor pour eux. Les chances sont si votre virus ransomware utilise le même code de cryptage utilisé par un virus déchiffrable, vous pouvez obtenir les fichiers de retour. Cependant, c'est pas non plus une garantie, de sorte que vous pourriez vouloir essayer cette méthode avec des copies des fichiers cryptés originaux, parce que si un programme tiers falsifie leur structure cryptée, ils peuvent être endommagés de façon permanente. Voici les fournisseurs à rechercher:

- Kaspersky.

- Emsisoft.

- TrendMicro.

Méthode 3: L'utilisation d'outils de récupération de données. Cette méthode est suggérée par plusieurs experts dans le domaine. Il peut être utilisé pour analyser votre secteurs de disque dur et donc brouiller les fichiers cryptés à nouveau comme ils ont été supprimés. La plupart des virus de ransomware supprimer généralement un fichier et créer une copie cryptée afin d'éviter de tels programmes pour restaurer les fichiers, mais tous ne sont pas ce sophistiqué. Ainsi, vous pouvez avoir une chance de restaurer certains de vos fichiers avec cette méthode. Voici plusieurs programmes de récupération de données que vous pouvez essayer de restaurer au moins certains de vos fichiers: