Malware chercheurs ont rapporté une autre version de la Cryptolocker ransomware infatigable. Le ransomware Cryptolocker-v3 a été détectée en Europe et aux USA. La menace malveillante crypte les fichiers de la victime et génère un message demandant une rançon à payer pour que les fichiers soient décryptés.

Cryptolocker-V3 Ransomware description

La menace Cryptolocker-v3 crypte les fichiers avec les extensions suivantes:

.xls, .doc, .pdf, .rtf, .psd, .DWG, .cdr, .CD, .CIS, .1CD, .dbf, .sqlite, .jpg, .fermeture éclair.

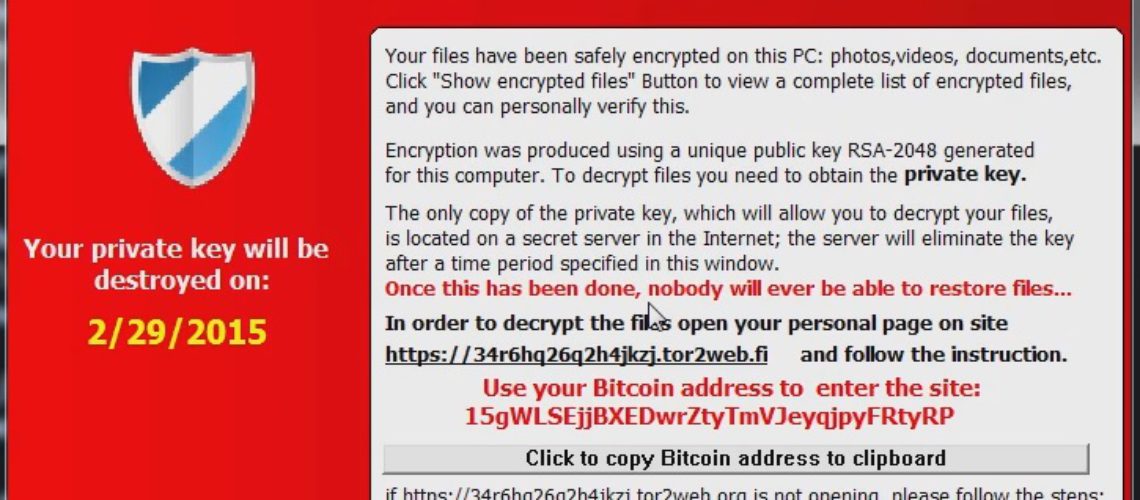

Une fois qu'il est activé sur l'ordinateur de la victime, il va commencer à chiffrer les fichiers correspondant aux extensions mentionnées ci-dessus. Comme la plupart des attaques de ransomware, l'Cryptolocker-v3 génère une clé RSA-2048 publique unique et une clé privée RSA, vraisemblablement utilisé pour le fichier décryptage après la somme demandée est payée.

Lorsque le parasite Cryptolocker-v3 est en marche, il prend le contrôle de l'ordinateur attaqué, ainsi l'accès est restreint. Le ransomware génère ensuite un message de bureau indiquant que les dossiers personnels de la victime sont «prudemment encryptées '. Les créateurs de Cryptolocker-v3 ont également fourni un bouton qui affiche les fichiers cryptés. En ce qui concerne le paiement, dans le cas d'Cryptolocker-v3 est utilisé BitCoin.

Dans le message affiché sur l'écran de la victime, les agresseurs avertissent que la clé privée sera éliminé après une certaine période à moins que le paiement de la rançon. Si l'élimination clé privée se produit, personne ne pourra jamais être en mesure de restaurer les fichiers perdus.

Dans cette relation, les experts recommandent toujours avoir vos fichiers stockés sur un périphérique séparé ou dans un nuage. Ce conseil est particulièrement utile pour les entreprises depuis attaquants ransomware visent essentiellement à des entreprises. Heureusement, de plus en plus d'entreprises sont concernés par les questions de la vie privée, en tant que rapport sur la sécurité sur la question récemment révélé. D'autres bonnes nouvelles est sur le chemin. Divers outils de prévention de la cybercriminalité sont également en cours d'élaboration. Par exemple, Code de profondeur est en cours de conception par l'Université de Cambridge et Draper Laboratory.

Cryptolocker-v3 Ransomware distribution

Les chercheurs en sécurité ont déjà découvert que Cryptolocker-v3 entièrement copie le Cryptolocker. En fait, la menace ransomware en question est également connu comme le TeslaCrypt. Toutes les versions de la Cryptolocker comptent sur les tactiques de Troie que les méthodes de distribution. Ce est pourquoi la visite des sites suspects qui peuvent cacher des logiciels malveillants potentiel ne est pas de conseil.

Une autre façon de prévenir une attaque ransomware d'avoir un impact critique sur votre PC est de stocker en toute sécurité vos fichiers ailleurs.