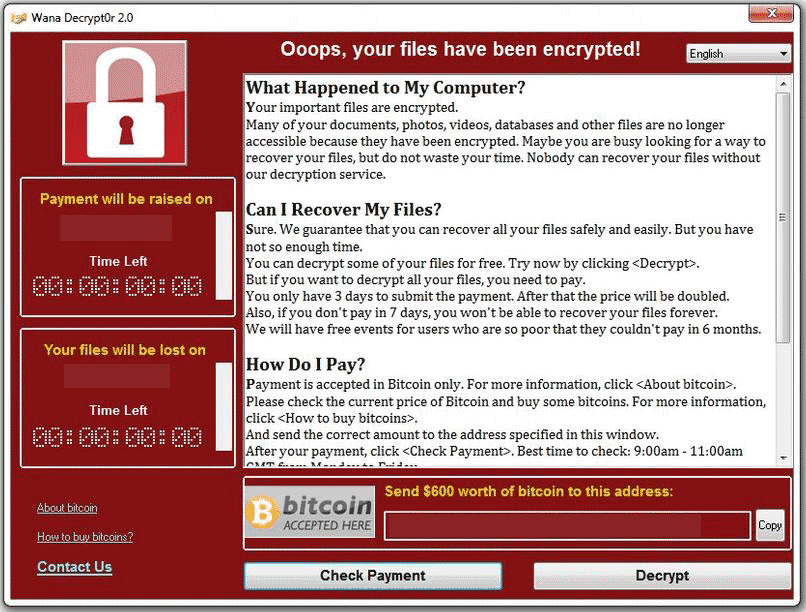

Ein massiver Ausbruch Ransomware die neue Version von Wana Decrypt0r Verbreitung 2.0, auch bekannt als WannaCry Ransomware durch einen Malware-Forscher vor kurzem gestoppt wurde, namens „MalwareTech“. Das Virus zielt darauf ab, die Dateien auf infizierten Computern zu verschlüsseln, und entweder die .WNCRY oder .WCRY Dateierweiterungen sie hinzufügen. Nachdem die Verschlüsselung abgeschlossen, die Ransomware beginnt Opfer zu erpressen, indem ein Erpresserbrief fallen, wo es verlangt um 300 US-Dollar bezahlt werden, um die Dateien wieder. Lesen Sie diesen Artikel, um zu erfahren, wie die Wana Decrypt0r Virus zu entfernen und Wiederherstellen von Dateien in dem Fall, dass sie von dieser Ransomware verschlüsselt wurden.

Wana Decrypt0r 2.0 Ransomware - Was bedeutet es tun?

Sobald eine Infektion mit dieser Ransomware bereits unvermeidlich ist, das Virus kann es sofort verorten ist Nutzlast auf dem Computer des Opfers. Die Nutzlast kann in mehreren verschiedenen Ordnern befinden, einschließlich:

- %Anwendungsdaten%

- %Lokal%

- %LocalLow%

- %Wandernd%

- %Windows-%

Das Virus fällt es Nutzlast in mehreren DLL und andere Arten von Dateien mit der Dateierweiterung .wnry, die Namen der einzelnen Datei mit einem Buchstaben beggining, zum Beispiel a.wnry. Dann, die Wana Decrypt0r 2.0 Bedrohung beginnt den Windows-Registrierungs-Editor zu ändern:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

Strings mit Daten kann unter zufälligen Namen mit der Position der Virus-Dateien erstellt werden,.

Die Wana Decrypt0r 2.0 Ransomware-Infektion wird auch von Experten berichteten über die Schattenvolumen Kopien und Systemwiederherstellung auf Windows-Rechnern löschen:

→ Prozess Aufruf erstellen „cmd.exe / c

Vssadmin.exe löschen Schatten / alle / quiet

bcdedit.exe / set {Standard} recoveryenabled nein

bcdedit.exe / set {Standard} bootstatuspolicy ignoreallfailures

Andere Aktivität des Wana Decrypt0r 2.0 Bedrohung ist MySQL und andere Windows-Prozesse zu stoppen. Dies geschieht jedoch erst, nachdem sie gewonnen hat administrative Zugang.

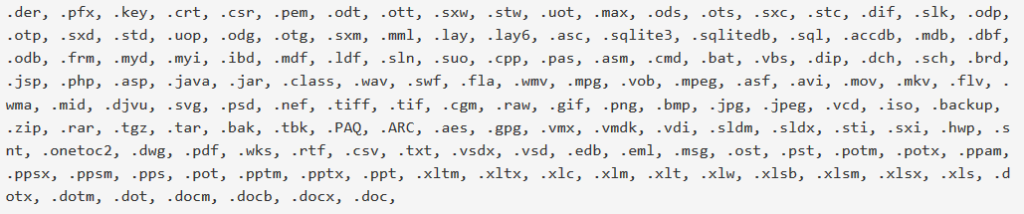

Die Wana Decrypt0r 2.0 Virus verwendet auch einen ausgeklügelten Algorithmus die Dateien auf dem infizierten Computer zu verschlüsseln. Der Erpresser-Infektion Scans für die folgenden Dateien, um sie zu verschlüsseln:

Nachdem die Dateien verschlüsselt, die Wana Decrypt0r 2.0 fügt eine dieser beiden Dateiendungen nach den Dateinamen von Dokumenten, Videos, Musikdateien und andere auf dem verschlüsselten Computer:

- .WNCRY

- .WCRY

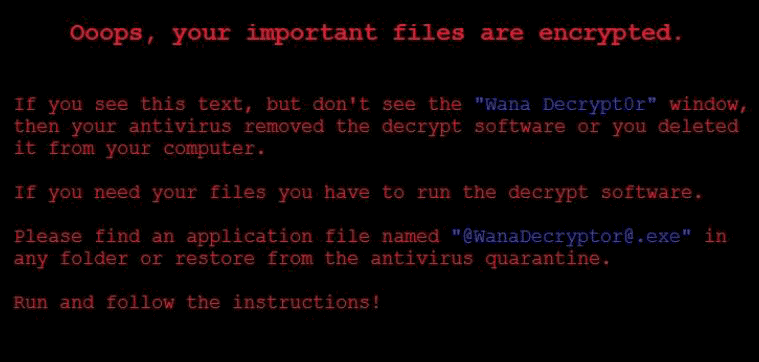

Aber das ist nicht die gesamte Aktivität. Das Virus ändert auch die Registry-Einträge die Tapete des Opfers auf das folgende Bild zu ändern:

Die Meldung in der es verlangt von Opfern sofort die öffnen @ WanaDecrypt0r @ .exe Datei, die zeigt das vollständige Erpresserbrief-Programm mit einer Frist Timer, der das Lösegeld erhöht von 300$ wenn es nicht rechtzeitig bezahlt:

Wana Decrypt0r 2.0 – Wie funktioniert es Infect?

Der Infektionsprozess des Virus beginnt damit Methode der Verbreitung. Bisher, dies kann über:

- E-Mail-Spam messsages.

- Gefälschte Setups hochgeladen Online.

- Via Botnets, die Organisationen Ziel.

Ganz gleich, ob die Verfahren sein, Eine Sache ist sicher – der Hacker hinter diesem Virus hat Exploits von den NSA Leck durch den Schatten Broker Hacking Gruppe nutzt, namens “Lost in Translation”. Diese Exploits sind kritisch und Microsoft hat für sie ausgegeben Patches. Alle Benutzer von Windows-Betriebssystemen wird empfohlen, aktualisieren. Die Taten berichtet, die folgenden werden:

- easybee

- EASYPI

- EWOKFRENZY

- EXPLODINGCAN

- ETERNALROMANCE

- EDUCATEDSCHOLAR

- EMERALDTHREAD

- EMPHASISMINE

- ENGLISHMANSDENTIST

- ERRATICGOPHER

- ETERNALSYNERGY

- ETERNALBLUE

- ETERNALCHAMPION

- ESKIMOROLL

- ESTEEMAUDIT

- ECLIPSEDWING

- EXPANDINGPULLEY

- GROK

- FUZZBUNCH

- DOUBLEPULSAR

- PASSFREELY

- oddjob

- JEEPFLEA_MARKET

Entfernen .WNCRY Datei-Virus und Wiederherstellen von Dateien

Um diese Ransomware Infektion zu entfernen, Sie können das Tutorial unten folgen. Beachten Sie, dass die beste Entfernungsmethode nach Sicherheitsexperten ist eine erweiterte Anti-Malware-Produkt zum Download, die Sie entfernen diese Ransomware Infektion vollständig und schützen Sie Ihren Computer in Zukunft auch helfen.

Wie auch immer der Fall sein mag, Experten dringend davon abraten, das Lösegeld zu zahlen und das Virus selbst sowie versuchen, das Entfernen der Dateien mit anderen Methoden zur Wiederherstellung, wie die, die in den nachstehenden Anweisungen.

Booting im abgesicherten Modus

Für Windows:

1) Halt Windows-Taste und R

2) Ein Run Fenster erscheint, darin Typ “msconfig” und traf Eingeben

3) Nachdem das Fenster erscheint auf der Registerkarte Start gehen und Safe Boot wählen

Schneiden Sie Wana Decrypt0r 2.0 im Task-Manager

1) Drücken Sie STRG + ESC + SHIFT gleichzeitig.

2) Suchen Sie den “Prozesse” Tab.

3) Suchen Sie den bösartigen Prozess von Wana Decrypt0r 2.0, und es ist Aufgabe durch einen Rechtsklick auf das enden und klicken auf “End-Prozess”

Beseitigen Sie Wana Decrypt0r 2.0 Malicious Register

Für die meisten Windows-Varianten:

1) Halt Windows-Taste und R.

2) In dem “Lauf” Box-Typ “regedit” und traf “Eingeben”.

3) Halt STRG + F Tasten gedrückt und geben Wana Decrypt0r 2.0 oder der Dateiname des schädlichen ausführbaren des Virus, die in% AppData% in der Regel liegt, %Temp%, %Lokal%, %Roaming% oder% Systemdrive%.

4) Nachdem böswillige Registrierung Objekte befinden, einige davon sind in der Regel in den Run und RunOnce Subkeys löschen ermanently und starten Sie Ihren Computer. Hier ist, wie zu finden und löschen Schlüssel für verschiedene Versionen.

Für Windows 7: Öffnen Sie das Startmenü und in den Suchtyp und geben Sie regedit -> Öffnen Sie es. -> Halten Sie CTRL + F-Tasten -> Typ Wana Decrypt0r 2.0 Virus in das Suchfeld ein.

Sieg 8/10 Benutzer: Start Button -> Wählen Sie Ausführen -> regedit -> drücken Sie die Eingabetaste -> Drücken Sie Strg + F-Tasten. Geben Sie Wana Decrypt0r 2.0 in das Suchfeld ein.

Automatische Entfernung von Wana Decrypt0r 2.0

Wiederherstellen von Dateien von der Wana Decrypt0r verschlüsselten 2.0 Ransomware.

Methode 1: Mit Schatten Explorer. Falls Sie Dateiversionen auf Ihrem Windows-Rechner eine Sache aktiviert Sie tun können, ist Schatten Explorer zu verwenden, um Ihre Dateien zurück. Leider von einigen Ransomware Viren können diese Schattenvolumen Kopien mit einem administrativen Befehl löschen Sie verhindern, dass nur tun, dass.

Methode 2: Wenn Sie versuchen, Ihre Dateien mit Drittanbieter-Entschlüsselungs-Tool zum Entschlüsseln. Es gibt viele Anti-Virus-Anbieter, die in den letzten paar Jahren entschlüsselt haben mehrere Erpresser-Viren und veröffentlicht Decryptoren für sie. Die Chancen stehen gut, wenn Ihr Erpresser-Virus den gleichen Verschlüsselungscode verwendet ein entschlüsselbar Virus verwendet, Sie können die Dateien wieder. Jedoch, dies ist auch keine Garantie, so sollten Sie diese Methode mit Kopien der ursprünglichen verschlüsselten Dateien versuchen,, denn wenn ein Fremdanbieter-Programm Stampfer mit ihrer verschlüsselten Struktur, sie können dauerhaft beschädigt werden. Hier sind die Anbieter zu suchen,:

- Kaspersky.

- Emsisoft.

- Trend Micro.

Methode 3: Mit Data Recovery Tools. Diese Methode wird von mehreren Experten auf dem Gebiet vorgeschlagen. Es kann Ihre Festplatte Sektor zu scannen und damit die verschlüsselten Dateien verschlüsselt erneut verwendet werden, als ob sie gelöscht wurden. Die meisten Ransomware Viren in der Regel eine Datei löschen und eine verschlüsselte Kopie erstellen, um solche Programme zu verhindern, dass die Dateien für die Wiederherstellung, aber nicht alle sind diese anspruchsvolle. So können Sie eine Chance haben, einige Ihrer Dateien mit dieser Methode der Wiederherstellung. Hier sind mehrere Daten-Recovery-Programme, die Sie versuchen können, und zumindest einige Ihrer Dateien wiederherstellen: