Chtonic verwendet zeuss Codestruktur als Basis, Entwicklung weiterer Funktionen

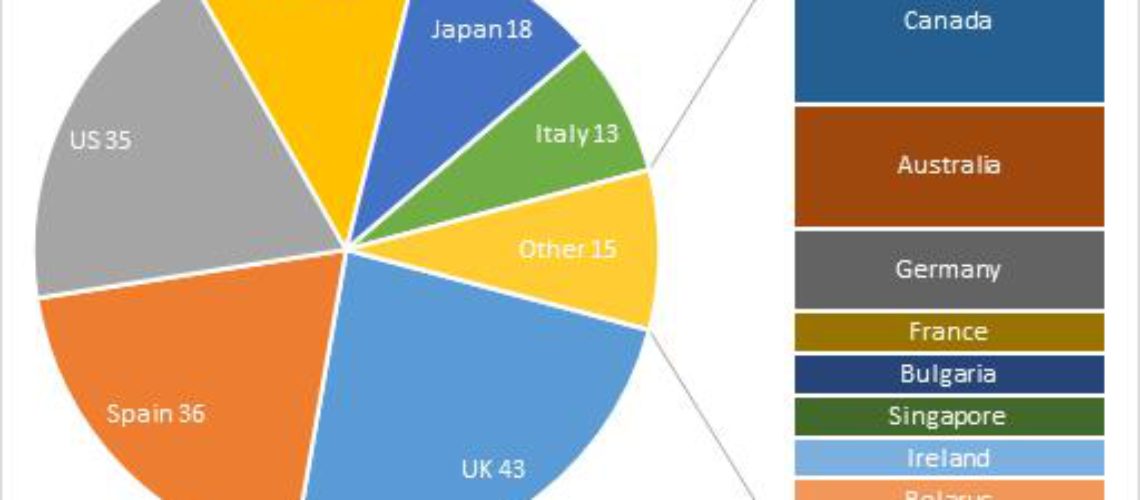

New Zeus Trojan-Banking-Software ist in der wilden Verbreitung kurzem. Die Konfigurationsdatei zu sein scheint Targeting vielen europäischen Ländern, somit zeigt potenziell 150 Banken und 20 Zahlungssysteme. Die Malware wurde vor allem in Großbritannien und Spanien gesichtet, aber Infektionen in anderen Höflinge wie berichtet Deutschland, Frankreich, Italien, Bulgarien und Irland auch. Laut den Forschern von Kaspersky Lab obwohl, unter den am stärksten betroffenen Länder sind die Vereinigte Staaten, Russland und Japan.

Die ausbreiten Methoden, um mit Chthonic infiziert werden, ist durch die berüchtigte Botnet Andromeda sowie durch Microsoft Office Schwachstellen (CVE-2014-1761) die per E-Mail werden canec als speziell entwickelte RTF-Datei empfangen. Die Dateierweiterung ist ".doc" geändert, um weniger misstrauisch wenn suchen.

Verschlüsselung

Der Trojaner-Aktivität wurde entdeckt und von den Kaspersky-Lab-Forscher in einem Blog-Post von letzter Woche beschrieben. Sie erklären, dass der neue Trojaner nutzt Verschlüsselungsmethoden von anderen Zeus Malware-Versionen sowie von ZeusVM und KINS virtuellen Maschinen. Eine andere Verschlüsselungsmethode verwendet es ist dasselbe wie eine der Andromeda Botnetzes, Erstellen eines Botnet mit dem gleichen Namen wie auch.

Die Malware wurde als Chthonic und basiert auf einem neuen Modul Lade Methode. Chthonic scheint ein Hauptmodul in den Computer, der den Download Sekundär diejenigen nach der Aktivierung weiterhin infiltrieren. Alle Module sind mit AES-Spezifikation verschlüsselt, und die meisten der Module sowohl kompatibel sind 32 und 64-Bit-Systeme.

Der Trojaner stiehlt Kennwörter durch ein Pony Malware, zeichnet Schlüssel Computer-Aktivitäten (Keylogger) und injiziert Maschinen durch bösartige Websites und VNC Remote-Desktop-Software.

Verletzung

Mit einem Man-in-the-Middle-Technik Chthonic verstößt gegen das System, indem Sie die Zieldatenbank. Nutzer werden auf eine infizierte Web-Seite umgeleitet. Die Malware setzt sich dann mit dem Diebstahl von Anwender sensible Daten wie Benutzernamen, Kennwort, PIN-Nummer, Einmal-Passwort, etc. Fraud-Nachrichten, die aus dem echten Website werden automatisch ausgeblendet.

In einigen Attacken in Russland, Kaspersky Forscher sagen, dass es hat sich die Malware auf den gesamten Inhalt der Web-Seite der Bank ausgerichtet und nicht nur Teile davon fälschen gesichtet. Dies ist nicht etwas typisch für die Art von Angriffen.

Obwohl die viele Länder und Banken gezielte es scheint, dass der Trojaner nicht viel Schaden. Als Zeus Malware funktionieren für mehrere Jahre zurück viele Banken die Struktur ihrer Seiten oder das gesamte Domains bereits geändert. Viele der Codefragmente diese Trojaner nutzt scheinen ziemlich alt zu sein.

Obwohl es viel Schaden im Moment nicht tun, Zeus Trojaner tarnen sich immer noch weiterentwickelt werden,. Viele der Malware-Entwickler nutzen die Tatsache, dass die zeuss Code Quelle zugespielt wurden und nutzen es als Ausgangspunkt, um ihre eigenen Trojaner für Angriffe zu entwickeln. Die neue - Chthonic - genau dies mit als Basis weiterentwickeln.