Noch eine andere Version des Cerber Ransomware wurde in die Wildnis Web veröffentlicht aus Chaos für Gewinn auszulassen. Der Erpresser-Virus nutzt fortschrittliche Techniken, um die Daten auf den Computer zu verschlüsseln, die sie nach dem infizieren fragen nach 499$ für Lösegeld Auszahlung. Die Cerber ransowmare des 4.1.6 Version verwendet auch verschiedene Verbesserungen, vor allem, wenn es um sie geht, ist Infektion und Verteilung, die massiv. Jeder, der von dieser Cerber Version infiziert wurde, wird empfohlen, diesen Artikel zu lesen und die Ransomware sowie versuchen, einige alternativen Methoden entfernen, um ihre Dateien wiederherstellen.

Noch eine andere Version des Cerber Ransomware wurde in die Wildnis Web veröffentlicht aus Chaos für Gewinn auszulassen. Der Erpresser-Virus nutzt fortschrittliche Techniken, um die Daten auf den Computer zu verschlüsseln, die sie nach dem infizieren fragen nach 499$ für Lösegeld Auszahlung. Die Cerber ransowmare des 4.1.6 Version verwendet auch verschiedene Verbesserungen, vor allem, wenn es um sie geht, ist Infektion und Verteilung, die massiv. Jeder, der von dieser Cerber Version infiziert wurde, wird empfohlen, diesen Artikel zu lesen und die Ransomware sowie versuchen, einige alternativen Methoden entfernen, um ihre Dateien wiederherstellen.

Mehr über Cerber Ransomware 4.1.6

Wenn es um die Ransomware Viren Cerber kommt eines ist klar - sie werden von vielen Tochtergesellschaften auf der ganzen Welt verwaltet, was bedeutet, dass Sie durch eine Menge von Methoden infizieren können:

- E-Mail-Phishing

- Geschrieben als gefälschtes Programm auf Torrent-Websites.

- Hochgeladen auf einem Archiv in verdächtigen Websites.

- Malvertised auf einer schädlichen Website oder über ein unerwünschtes Programm, die Umleitungen Anzeigen und Browser zeigt.

- Dropped von einem Link böswilligen Web mit JavaScript oder anderen Formen bösartiger Codierung.

Danach getan zu haben, Cerber 4.1.6 Ransomware kann mehrere schädliche Dateien auf dem infizierten Computer fallen, in erster Linie in den wichtigsten Windows-Ordner, die sind:

- %System%

- %System32%

- %Anwendungsdaten%

- %Temp%

- %Benutzerprofil%

Nach Cerber Ransomware hat die schädlichen Dateien gelöscht, das Virus beginnt Aktivitäten auszuführen, die mehrere Prozesse auf dem angegriffenen Computer schließen können, wie die Datenbank laufenden Prozess. Dies liegt daran, die neueren Versionen von Cerber (4.1.5 und 4.1.6) Jetzt konzentrieren sich mehr auf die Verschlüsselung ganze Datenbanken, zum Beispiel Microsoft Access, Oracle und MySQL-Datenbankdateien.

Nachdem auf dem infizierten Computer installiert, die die Infektion Modul ist in der Regel die RIG Exploit-Kit neueste Reich Pack-Version, ein verschleierter Befehl verwendet in Powershell die Verschlüsselungsmodule von Cerber zum Download.

Nachdem diese Dateien heruntergeladen, die Cerber 4.1.6 Ransomware beginnt zu stark die Registry-Einträge zu ändern, so dass es bequem ist es Verschlüsselungsmodule ist jedes Mal Windows bootet laufen. Der Run sowie die RunOnce Registrierungsschlüssel kann davon betroffen sein. Diese Unterschlüssel sind in den folgenden Tasten befinden:

→ HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\

Danach kann die Ransomware den Verschlüsselungsprozess beginnen und alle Dateien mit den Namen gewechselt und völlig zufälligen Dateierweiterungen machen.

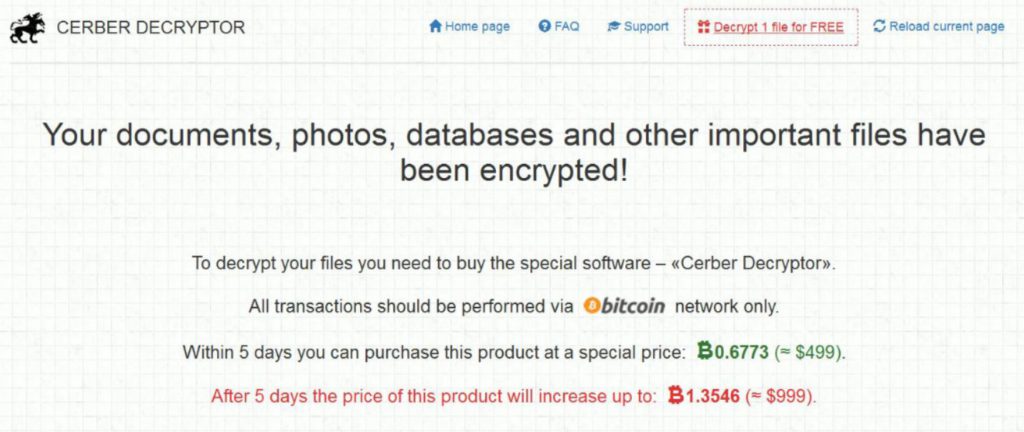

Die Tapete hat einen Web-Link, die, wenn sie über das Tor-Netzwerk besucht, zeigt einen Bildschirm mit dem folgenden Erpresserbrief:

„Wie kommt man«Cerber Decryptor»?

1. Erstellen Sie eine Bitcoin Wallet (wir empfehlen Blockchain.info)

2. Kaufen notwendige Menge an Bitcoins

Vergessen Sie nicht, über die Transaktion eine Provision in Bitcoin-Netzwerk (≈ 0.0005).

Hier sind unsere Empfehlungen:

btcdirect.eu - Ein guter Service für Europa

bittylicious.com - Get BTC über Visa / MC oder SEPA (US) Banküberweisung

localbitcoins.com - Dieser Service ermöglicht es Ihnen, für die Menschen zu suchen, die Bitcoins direkt verkaufen wollen (WU, Kasse, SEPA, Paypal, etc).

cex.io - Kaufen Bitcoins mit Visa / Mastercard oder Überweisung.

coincafe.com - Es ist für den schnellen und einfachen Service empfohlen. Zahlungsmethoden: Western Union, Bank of America, Bargeld durch FedEx, Moneygram, und / oder Überweisung

bitstamp.net - Alte und bewährte Bitcoin-Händler

coinmama.com - Visa / Mastercard

btc-e.com - Bitcoins Händler (Visa / Mastercard, usw.)

Kann nicht Bitcoins in Ihrer Region? Versuchen Sie hier die Suche:

buybitcoinworldwide.com International Katalog der Bitcoins Börsen

bitcoin-net.com - Ein weiterer Bitcoins Verkäufer Katalog

howtobuybitcoins.info - Internationaler Katalog von Bitcoins Börsen

bittybot.co/eu - Ein Katalog für die Europäische Union

3. Senden (499$) auf die folgende Adresse Bitcoin:“

Für die Verschlüsselung, Diese Iteration von Cerber Ransomware nutzt die starke Kombination der AES und RSA Dateiendung eine Verschlüsselung verursachen. Dies macht jede Datei einzigartig und eine eindeutige Entschlüsselung Schlüssel zu entsprechenden. Es macht es auch sehr schwierig für die Malware-Forscher die Dateien zu entschlüsseln.

entfernen Cerber 4.1.6 Ransowmare und versuchen, die Dateien Get Back

Sicherheitsexperten dringend davon abraten, die Anweisungen über das Lösegeld zu zahlen, weil man mit Kriminellen zusammenarbeiten und Kriminelle zu vertrauen ist immer eine schlechte Entscheidung.

Stattdessen wird dringend empfohlen, die entfernen 4.1.6 Cerber Variante eine erweiterte Anti-Malware-Tool für die besten Ergebnisse mit, nach dem Versuch, eine der folgenden Methoden, um Ihre Dateien wieder normal zurückzukehren:

- Data Recovery-Tools.

- Schatten Volume-Kopien-Software, wie Schatten Explorer.

- Netzwerk-Sniffer, während immer noch die Kommunikation mit den Servern von Cerber zu analysieren infiziert.

- Versuchen Dritter Decryptoren. Um dies zu tun können Sie sehen, Kaspersky, Emsisoft, Trend Micro und ESETs Decryptoren, aber es wird dringend empfohlen zu entschlüsseln 1 Datei kostenlos auf der Webseite des Cerber und dann Backup alle Dateien irgendwo anders, weil sie brechen, wenn Sie Tools von Drittanbietern versuchen, sie zu entschlüsseln.