A mais recente iteração do Locky ransomware usando a extensão do arquivo thor continua a evoluir e infectar, utilizando métodos mais recentes e mais recentes para ser espalhado. O vírus foi feita por especialistas na área e distribuído em proporção maciça e organizada. Neste artigo nós incluímos mais informações sobre esta ameaça e métodos desagradável para removê-lo completamente do seu computador, bem como outras soluções alternativas para restaurar seus arquivos.

Baixar Malware Removal Tool, para ver se o sistema tiver sido afetada por vírus Locky ransomware e analisar o seu sistema de arquivos de vírus .SHIT

O que é novo na Locky .thor?

A primeira nova modificação sobre este vírus específico é primeiramente ligada à maneira como ele disrtributes. Ao contrário das variantes anteriores, o mais recente agora usa uma rica mistura de tipos de arquivos para causar a infecção. Nós detectamos principalmente o .wsf, .js, .hta, .zip, .vbs, .extensões de arquivo bin que está sendo usado, mas também houve relatórios sobre infecções por Locky .thor ransomware ocorrendo as seguintes formas:

- Via .vbs tipo de arquivos que baixar arquivos .dll maliciosos.

- Via arquivos .pdf, tais como DSCF1223.pdf que entregar o malware através de spam.

distribuidores de spam do Locky são bastante astúcia bem. Eles usam assuntos de e-mail como “Transação Recusado”, “Seu Recibo” e semelhantes para enganar os usuários inexperientes que o arquivo que é realmente Locky é de extrema importância e deve ser aberto.

Os desenvolvedores do Locky ransomwre também incluídos novos recursos em seu vírus, tais como um recurso que pára o malware de criptografia de arquivos, se for correu em um jogador Virtual Drive, como por exemplo o VirtualBox. Isto é devido ao novo recurso de Locky que lhe permite detectar quando ele é executado em um computador real e uma máquina virtual.

O que faz Locky .thor Do?

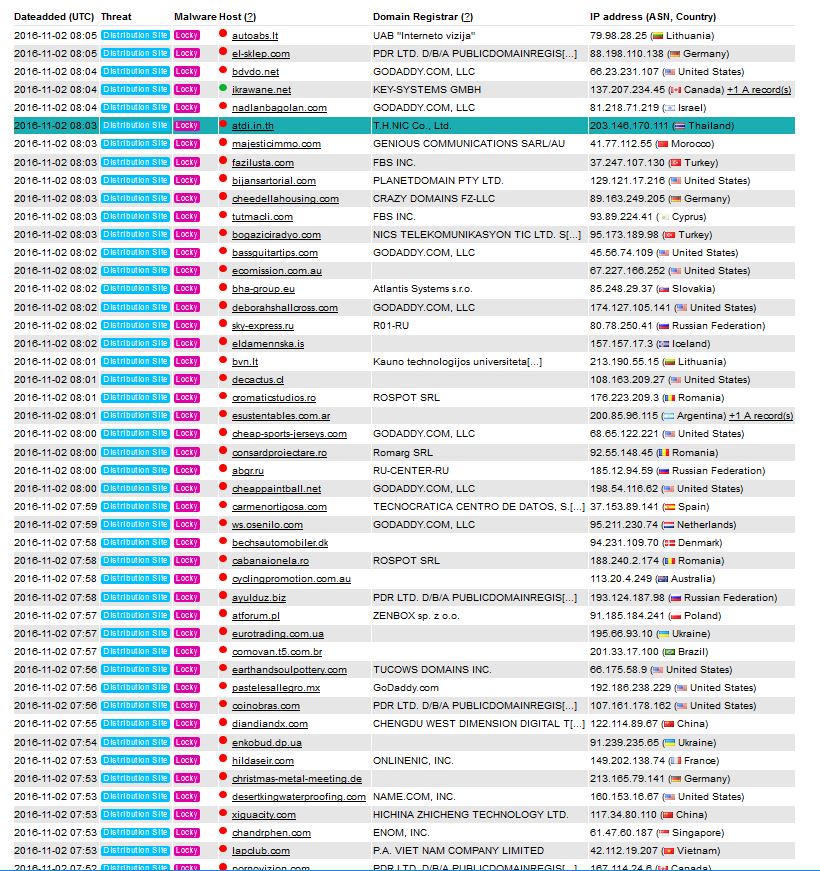

Em termos de depois de ter sido infectado com o vírus, o procedimento é relativamente norma. Primeiro, o Locky .thor variante ransomware se conecta a um dos muitos anfitriões de carga útil, pouco do que vemos na imagem abaixo:

Depois de ser ligado a esses sites e baixado o payload, o vírus ransomware também desempenha diversas outras actividades, como apagar cópias de sombra do computador infectado. Isso é possível pelo comando vssadmin, por exemplo:

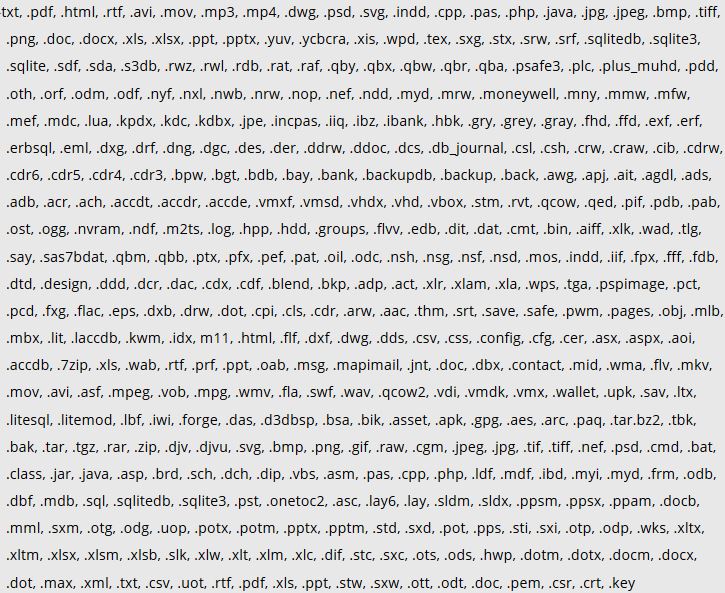

Depois de todos os backups são excluídos, o ransomware .thor pode ir direto ao ponto e começar a criptografar os arquivos no computador comprometido. As extensões de arquivos que estão associados com a variante .thor são relatados pelos pesquisadores para ser o seguinte:

Assim que um arquivo corresponde à extensão suportada por Locky, o vírus imediatamente começa a cifrar-lo de dados para que o arquivo não pode ser aberto se torna.

Dois algoritmos de criptografia muito avançadas são usadas, o bit AES-128 com maior probabilidade de alterar a estrutura dos arquivos e da RSA-2048 para criptografar as chaves de descriptografia depois enviá-los para um dos servidores de Locky de comando e controle.

Como combater .thor de Ataque Locky Variant e obter os dados de volta

Neste momento, não é recomendado que você tente e pagar o resgate - não vai ter os seus arquivos criptografados de volta. Em vez de, pesquisadores de malware aconselham a usar um software automatizado anti-malware (para a eficácia máxima) para remover variante .thor de Locky completamente e fazer backup dos arquivos criptografados.

Baixar Malware Removal Tool, para ver se o sistema tiver sido afetada por vírus Locky ransomware e analisar o seu sistema de arquivos de vírus .SHIT

Você tem várias alternativas após a remoção de Locky ransomware:

- Para usar o explorador sombra e para verificar se o vírus falhou ou conseguiu apagar seu histórico de arquivo.

- Para tentar e analisar o seu computador com programas de recuperação de dados.

- Para usar outros decryptors de terceiros por Emsisoft ou Kaspersky, apenas no caso do codificador é o mesmo com outros vírus ransomware que não é provável.

- Para digitalizar o seu disco rígido com um software de recuperação de dados e tentar recuperar seus dados que seria bem sucedido se você tiver sorte.

Seja qual for a opção escolhida é até você, mas aconselhamos fortemente à espera de um decodificador para ser lançado. Assim que há uma, certifique-se de seguir este artigo, vamos atualizá-lo com um link da web.