Um post, feito para mostrar-lhe como remover o ransomware Explorador vírus completamente do seu sistema de computador e demonstrar como tentar recuperar .arquivos explorador criptografado por esta infecção sem pagar o resgate.

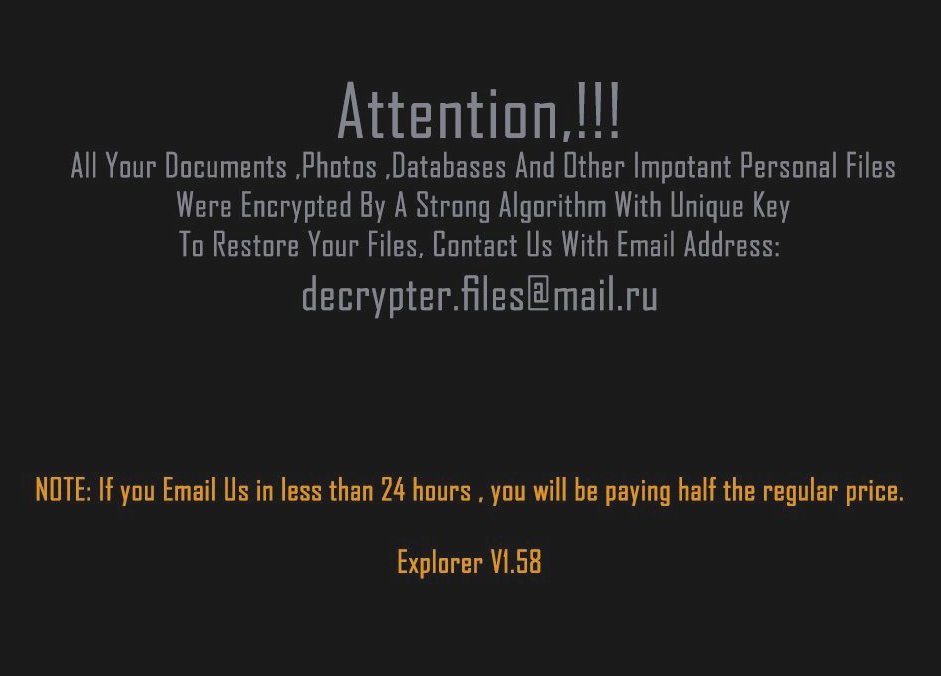

infecção ransomware Nova, conhecido como Explorador ransomware, veio à tona em nosso radar cibersegurança. O vírus tem o objetivo de criptografar os arquivos nos computadores infectadas por ele via o que é conhecido como modo de criptografia AES. O ransomware que acrescenta .explorer extensão do arquivo para os arquivos criptografados e exige vítimas a contactar o endereço de e-mail [email protected]. O vírus aponta para uma coisa e uma coisa só – levá-lo a pagar uma taxa de resgate pesado, a fim de obter os arquivos restaurados de volta ao normal novamente.

| Nome ameaça | .explorador |

| Categoria | vírus ransomware. |

| Atividade principal | Infecta o computador depois que criptografa documentos importantes e os mantém como reféns até que um resgate seja pago. |

| Sinais de Presença | Os arquivos são criptografados com a extensão do arquivo .explorer. |

| Espalhar | Via malicioso spam de e-mail e um conjunto de ferramentas de infecção. |

| Detecção + Remoção | Ferramenta de download de remoção para .explorer |

| Recuperação de arquivos | Baixar Software de Recuperação de Dados, para ver quantos arquivos criptografados por ransomware .explorer você será capaz de recuperar. |

.explorador ransomware - O que ele faz?

Assim que uma infecção com este ransomware já é inevitável, o vírus pode situá-lo imediatamente é carga útil no computador da vítima. A carga pode ser localizado em várias pastas diferentes, Incluindo:

- %Dados do aplicativo%

- %Local%

- %LocalLow%

- %Roaming%

- %Janelas%

O vírus cai é carga útil em vários DLL e outros tipos de arquivos com a extensão de arquivo .explorer. Então, a ameaça .explorer começa a modificar o Editor do Registro do Windows:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

Cordas com dados podem ser criadas sob nomes aleatórios com a localização dos arquivos de vírus.

A infecção .explorer ransomware também é relatado por especialistas para excluir a recuperação de cópias de volume sombra e sistema em máquinas Windows:

→ chamada processo de criar “cmd.exe / c

Vssadmin.exe eliminar sombras / todos / quiet

bcdedit.exe / conjunto {padrão} recoveryenabled não

bcdedit.exe / conjunto {padrão} ignoreallfailures bootstatuspolicy

Outra atividade da ameaça .explorer pode ser para parar MySQL e outros processos do Windows. Mas isso só acontece depois que ganhou acesso administrativo.

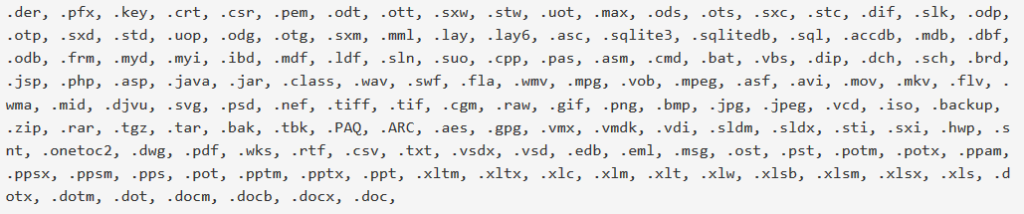

O vírus .explorer pode também usa um algoritmo sofisticado para criptografar os arquivos no computador comprometido. Os scans de infecção ransomware para os seguintes arquivos, a fim de criptografá-los:

Depois que os arquivos são criptografados, o .explorer acrescenta a seguinte extensão:

- .explorador

.explorador – Como isso Infectar?

O processo de infecção deste vírus começa com o seu método de espalhar. Até agora, isto pode ser através:

- E-mail de spam messsages.

- setups falsos enviados on-line.

- Via botnets que têm como alvo organizações.

Remover .explorer vírus de arquivo e recuperar seus arquivos

A fim de eliminar esta infecção ransomware, você pode seguir o tutorial abaixo. Esteja ciente de que o melhor método de remoção de acordo com pesquisadores de segurança é o download de um produto anti-malware avançado que irá ajudar a remover esta infecção ransomware completamente e proteger o seu computador no futuro, bem.

Seja qual for o caso, especialistas aconselham fortemente contra a pagar o resgate e remoção do vírus si mesmo, bem como uma tentativa de restaurar os arquivos usando outros métodos, como os das instruções abaixo.

Iniciando em Modo de Segurança

Para Windows:

1) Aguarde Windows Key e R

2) A janela Executar será exibida, nele tipo “msconfig” e bater Entrar

3) Após a janela aparece vá para a guia de inicialização e selecionar Boot Seguro

Cortar .explorer no Gerenciador de tarefas

1) pressione CTRL + ESC + SHIFT ao mesmo tempo.

2) Localize o “processos” aba.

3) Localize o processo malicioso de .explorer, e terminá-la da tarefa clicando com o botão direito sobre ele e clicando em “Fim do processo”

Eliminar registros maliciosos de .explorer

Para a maioria das variantes do Windows:

1) Aguarde Button e R janelas.

2) No “Corre” tipo de caixa “regedit” e bater “Entrar”.

3) Aguarde CTRL + F chaves e tipo .explorer ou o nome do executável malicioso do vírus que geralmente está localizado em% AppData% ficheiro, %temp%, %Local%, %Roaming% ou% Unidade_do_Sistema%.

4) Depois de ter localizado os objetos de registro maliciosas, alguns dos quais são geralmente em Executar e subchaves RunOnce excluí-los ermanently e reinicie o computador. Aqui é como encontrar e apagar chaves para versões diferentes.

Para Windows 7: Abra o menu Iniciar e no tipo de busca e digite regedit -> Abra-o. -> CTRL Reter + F botões -> Digite .explorer vírus no campo de pesquisa.

Ganhar 8/10 Comercial: Botão Iniciar -> Escolha Executar -> digite regedit -> Pressione Enter -> Pressione CTRL + F botões. Digite .explorer no campo de pesquisa.

A remoção automática de .explorer

Recuperar arquivos criptografados pelo .explorer Ransomware.

Método 1: Usando Sombra Explorador. No caso de ter activado história do ficheiro para o seu Windows máquina única coisa que você pode fazer é usar Sombra Explorer para obter seus arquivos de volta. Infelizmente, alguns vírus ransomware pode eliminar as cópias de volume sombra com um comando administrativo para impedi-lo de fazer exatamente isso.

Método 2: Se você tentar decifrar seus arquivos usando ferramentas de decodificação de terceiros. Há muitos fornecedores de antivírus que decifrados múltipla ransomware os vírus o último par de anos e postou decryptors para eles. Provavelmente, se o seu vírus ransomware utiliza o mesmo código de criptografia usado por um vírus decryptable, você pode obter os arquivos de volta. Contudo, isso também não é uma garantia, assim você pode querer tentar este método com cópias dos arquivos criptografados originais, porque se um programa de terceiros mexe com sua estrutura criptografada, eles podem ser danificados permanentemente. Aqui estão os vendedores para procurar:

- Kaspersky.

- Emsisoft.

- TrendMicro.

Método 3: Usando ferramentas de recuperação de dados. Este método é sugerido por vários especialistas na área. Ele pode ser usado para rastrear setores de seu disco rígido e, portanto, embaralhar os arquivos criptografados de novo como se eles foram apagados. A maioria dos vírus de ransomware normalmente excluir um arquivo e criar uma cópia criptografada para evitar que tais programas para restaurar os arquivos, mas nem todos são tão sofisticada. Então você pode ter uma chance de restaurar alguns de seus arquivos com este método. Aqui estão vários programas de recuperação de dados que você pode tentar e restaurar pelo menos alguns dos seus arquivos: