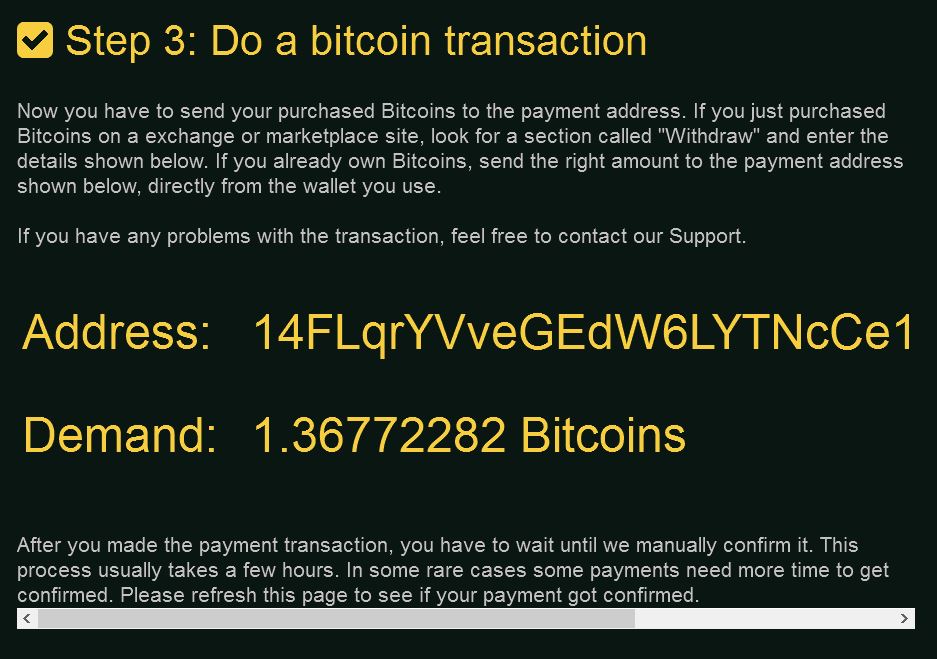

Eine neue Version von Petya Ransomware hat in den offenen aufgetaucht, nachdem es jüngere Schwester ist - Mischa Ransomware. Die Ransomware verwendet hoch entwickelte Verschlüsselung Festplatten zu verschlüsseln, ähnlich wie es ist Vorversion. Viele haben das Gefühl überzeugt, dass dies eine verbesserte Version der Viren ist, da sie erfolgreich über eine Entschlüsselungsvorrichtung entschlüsselt wurden, genannt Petya Sector Extractor, die später eingestellt wurde. Falls Sie ein Opfer von GoldenEye Ransomware geworden, Sie sollten wissen, dass sie für das Laufwerk verschlüsselt die Summe zu verlangen 1.36 BTC als Lösegeld, es zu entschlüsseln,. Da wurde die Ransomware vorher entschlüsselt, bitten wir Sie, unsere Informationen über sie zu lesen und stattdessen das Lösegeld zu zahlen alternative Methoden versuchen, die verschlüsselten Dateien von GoldenEye wiederherstellen.

Weitere Informationen über GoldenEye Ransomware

Genau wie ist es andere Ransomware-Varianten, GoldenEye verwendet auch die Verschlüsselung auf dem MBR(Master Boot Record) zu machen, um die harten oder Festkörperlaufwerke nicht mehr sinnvoll. Aber Benutzer zu infizieren zuerst, die Malware verwendet ausgefeilte Techniken. Einer von ihnen ist mehrere Exploit-Kits zu kombinieren, JavaScript-Tools sowie obfuscators, die die Malware aus verschiedenen Echtzeit-Schilde von Anti-Virus-Programme verbergen. Diese können alle in einem bösartigen Makros oder Scripts kombiniert werden, wie die folgenden E-Mail-Anhänge replizieren:

- .js oder WSF-JavaScript-Dateien.

- Bösartige Microsoft Office oder Adobe Makros (.docx, .pdf, .xts, pptx, usw.)

Diese können in einem Archiv enthalten sein, beispielsweise .zip oder .rar-Dateien, die an den Benutzer gesendet über gefälschte E-Mails werden können, beispielsweise:

Sehr Geehrte Kundin, Sehr Geehrter Kunde,

Grüße von Amazon.com,

Hiermit möchten wir Ihnen mitteilen, dass die folgenden Artikel Royal Mail gesendet wurde, mit.

Weitere Informationen über die Lieferung Schätzungen und alle offenen Aufträge, bitte besuche: {böswilliger Web-Link} oder {bösartiger Anhang}

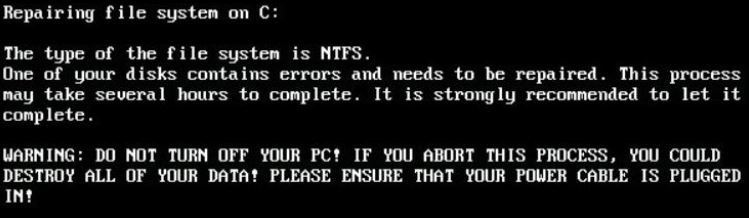

Sobald der Benutzer klickt auf diese E-Mail, GoldenEye Ransomware beginnt seinen Computer zu infizieren. Es kann sofort Registrierungseinträge das Virus läuft beim Systemstart zu machen. Danach, GoldenEye Ransomware kann den Computer des Opfers neu starten, Anzeigen der folgenden gefälschten Bildschirm:

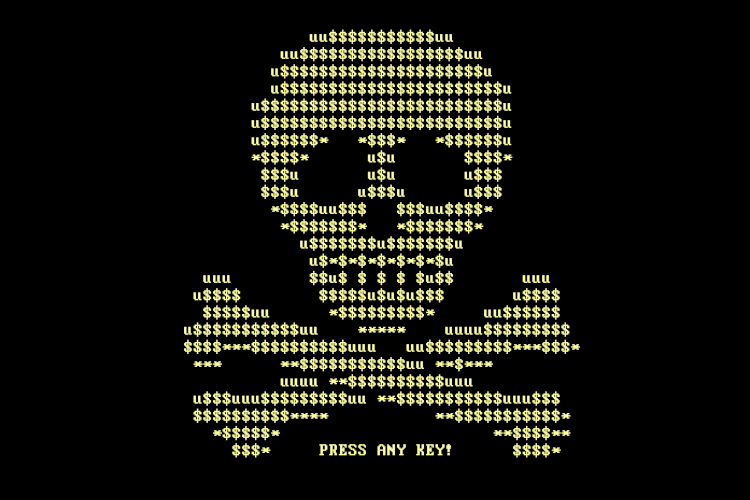

Was das Virus tatsächlich während der Anzeige dieses Bildschirms tut, ist verschlüsselt die Festplatte beginnen. Nachdem es die Verschlüsselung abgeschlossen ist, GoldenEye Ransomware zeigt den folgenden Bildschirm:

Nach Drücken einer beliebigen Taste, der Benutzer auf einen gesperrten Bildschirm dargestellt, die Anweisungen hat, wie eine saftiges Lösegeld Gebühr über eine Web-Seite zu zahlen:

Die Web-Seite, typisch für die meisten Viren Ransomware ist auch Tor-basierte und hat Schritte detailliert beschrieben, das Lösegeld zu bezahlen und sogar CAPTCHA Kennzeichnung:

GoldenEye Ransowmare - Fazit, Die Abnahme und die Entschlüsselungs-Szenario

Um mit GoldenEye Ransomware zu beschäftigen, ein sehr spezifischer Ansatz sollte in Betracht gezogen werden. Experten raten dringend, die followingactions auszuführen:

1. Nehmen Sie das Laufwerk aus dem infizierten Laptop.

2. Befestigen Sie einen anderen Computer mit einem fortschrittlichen Anti-Malware-Programm.

3. Legen Sie die infizierte Laufwerk in das andere Gerät.

4.Laden Sie das Petya Sector Extractor einen Entschlüsselungsschlüssel entsprechend Ihrer speziellen Infektion zu finden.