Ny version af den berygtede Locky ransomware har optrådt, tilføjende udvidelse af .thor fil. Varianten straks dukkede ud efter en anden variant, der bruger .shit filtypen den eksploderede med infektioner i forskellige lande over hele verden. Den .thor version af Locky er meget farligt, og hvis de opdages, råd er at fjerne det på sigt med en anti-malware-program, og ikke betale løsesum anmodet om 0.5 BTC.

Ny version af den berygtede Locky ransomware har optrådt, tilføjende udvidelse af .thor fil. Varianten straks dukkede ud efter en anden variant, der bruger .shit filtypen den eksploderede med infektioner i forskellige lande over hele verden. Den .thor version af Locky er meget farligt, og hvis de opdages, råd er at fjerne det på sigt med en anti-malware-program, og ikke betale løsesum anmodet om 0.5 BTC.

Hent Malware Removal Tool, For at se om dit system er blevet påvirket af Locky Ransomware Virus og scanne dit system for .SHIT virus filer

Locky .thor Variant - hvad betyder det gøre (Metodologisk beskrivelse)

Den første etape af ransomware virus er for det at være udbredt. Til dette skal opnås, skaberne af virussen har brugt en temmelig snu men forventede leveringsmetode. De bruger spam e-mails med forskellig Contant der har til formål at narre uerfarne brugere til at åbne en arkiveret fil med navnet, svarende til følgende:

Efter den arkiverede fil er blevet åbnet, det kan indeholde en fil, der er en af følgende filtyper

Når brugeren åbner denne fil, infektionen er startet. Infektionen fil forbinder fjernforbindelse til en en af hundredvis af værter at downloade nyttelasten af .thor Variant af Locky ransomware.

Når nyttelasten filen er blevet downloadet, den ransomware virus straks bliver aktiv ved at begynde at ændre Windows-indstillinger.

I første omgang er det forbinder til kommando- og kontrol-servere til at begynde at stole oplysninger leve om, hvorvidt eller ikke infektionen er vellykket, og hvad det ondsindet bruger ønsker at ske med den inficerede computer. De kommandocentraler for Locky er indtil nu blevet rapporteret at gemme sig bag følgende domæner:

fvhnnhggmck.ru/linuxsucks.php

krtwpukq.su/linuxsucks.php

tdlqkewyjwakpru.ru/linuxsucks.php

185.102.136.77:80/linuxsucks.php

91.200.14.124:80/linuxsucks.php

91.226.92.225:80/linuxsucks.php

77.123.14.137:221/linuxsucks.php

Blandt de droppede filer af Locky Ransowmare er den dll-fil, der er ansvarlig for den fil kryptering. Den virus kan straks eksekvere filen, noget, der kan også være kendt som et drive-by-download-. Dog, den .thor variant af Locky kan også slippe filen i% Startup% mappe eller ændre Run og RunOnce registreringsdatabasenøgler så krypteringsforetagendet kører på Windows opstart.

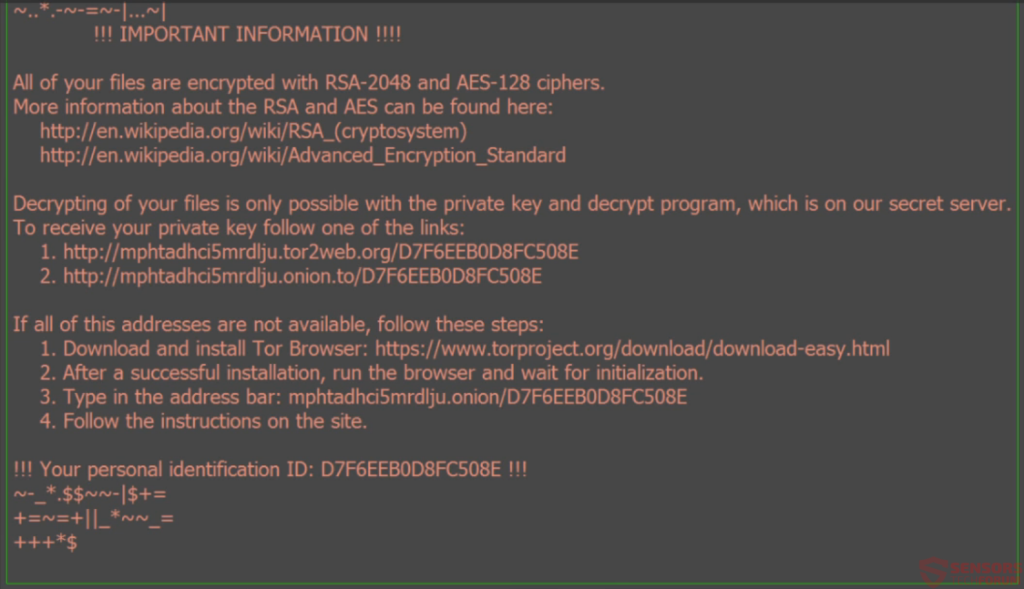

Efter kryptering er blevet løb, ligesom .lort filtypenavn variant af Locky, denne variant kan også skabe ravage på din computer. Det falder straks det unikke løsesum noter, der er et tapet og en _WHAT_is.html fil.

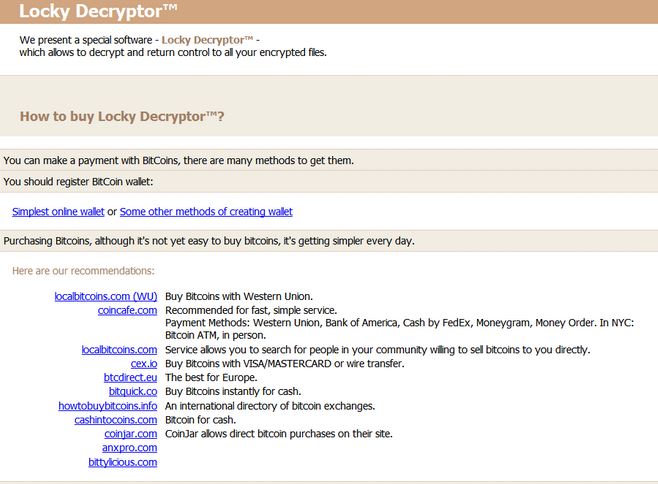

Noten på både fører til en unik webadresse, der tilhører Locky ransomware som har flere instruktioner om, hvordan du opretter en Bitcoin tegnebog og betale løsesummen på denne måde.

Efter kryptering er blevet gjort, den .thor Variant af Locky sørger de oprindelige versioner af filerne er væk for evigt, ved at skabe kopier af de krypterede filer og ”kører over” de originale filer via flere omgange for sletning. Det sletter også Shadow Volume kopier, bare i tilfælde af at der er nogle med følgende kommando injiceres via Windows Kommandoprompt.

Hvordan fjerner jeg Locky Ransomware og dekryptere .thor filer?

Desværre for alle de Locky varianter, Der er ikke blevet opdaget en enkelt fil dekryptering. Du kan, dog udføre flere andre opgaver, såsom forsøg på at finde den dekryptering tast, der svarer til krypteringsforetagendet af Locky der har krypteret dine filer og gjort dem til at ligne følgende:

En metode til at gøre dette på er via et netværk sniffing software, men du er nødt til at fange det øjeblik, hvor malware sender information via HTTP, UDP eller TCP til den skadelige C2-serveren.

En anden måde at få nøglen er ved at betale den løsesum, som ikke anbefales. I stedet kan du prøve at bruge data opsving programmel og forsøge at gendanne nogle af dine filer ved at scanne de sektorer af din harddisk.

Hent Malware Removal Tool, For at se om dit system er blevet påvirket af Locky Ransomware Virus og scanne dit system for .SHIT virus filer